Montag, 28. Januar 2019

16:50 Uhr

16:50 Uhr

Artikel rund um Datenschutz zum Tag des Datenschutzes oder privacy data day der letzten 12 Monate 🔒 und Hinweis auf eMail Verschlüsselung mit openPGP 🔑 öffentlichen PGP Schlüssel mit neuen Personalausweis signieren lassen

Schon letztes Jahr bin ich im Artikel "Europäischer Datenschutztag oder Privacy Data Day" bin ich auf das Thema Datenschutz anlässlich des europäischen Datenschutztages oder Privacy Data Day eingegangen.

Wenn ich nun die letzten zwölf Monate zurück blicke sind auch hier im Blog wieder einige neue Artikel rund um Datenschutz und Datensicherheit veröffentlicht worden. Auf diese mag ich anlässlich des heutigen Tages gerne hinweisen.

Im Artikel "Ein datenschutzfreundlicher Messenger am Smartphone - Threema" stelle ich einen Messenger vor, der ein wenig mehr Wert auf Datenschutz legt als andere bei denen zum Beispiel ein Aspekt wie der Umgang mit Kontaktdaten als problematisch angesehen wird.

In diesem Zusammenhang ist ebenfalls ein Paper zur dienstlichen DSGEKD und der DSGVO konformen Nutzung von WhatsApp von Lutz Neumeier interessant. Dieses ist unter "https://neumedier.de/digitalekirche.php#features3-75" abrufbar und beschreibt die datenschutzkonforme Adressbuchverwaltung durch getrennte Adressbücher für und ohne Whatsapp sowie die Erfordernisse der Zustimmung sowohl unter iOS als auch Android.

Neben der Frage des Schutz von Daten ist, gerade durch diverse Vorfälle, auch das Thema Sicherheit von Daten in der IT ein Thema. Insbesondere bei Webdiensten sehe ich die Zweifaktorauthentifizierung wie im Artikel "Zweistufige Anmeldung oder Zwei-Faktor-Authentifizierung (2FA) bei Onlinediensten (Datensicherheit und Datenschutz) bspw. per OTP (One-Time Password, Einmal-Passwort) App" beschrieben als einfache Hürde um sich hier ein Stück weiterer Sicherheit zu verschaffen.

Neben der Sicherheit im Web hat mich dann aber auch das Thema Verschlüsselung zum Beispiel bei der Nutzung von mobilen Datenträgern (wie USB Sticks) beschäftigt und so kam bei der Einrichtung eines neuen PC auch der Artikel "Der verschlüsselte USB Stick oder mit Bitlocker To Go unter Windows Datenträger verschlüsseln" zustande. Wobei ich hier auch auf Alternativen wie das Thema Verschlüsselung in der Cloud oder im Datencontainer von TrueCrypt beziehungsweise VeraCrypt eingegangen bin.

Diese App stellt einen lokalen Server dar zur Authentifizierung und prüft den im Kartenleser freigegebenen Personalausweis. Dieser muss vorher durch PIN frei gegeben sein. Statt eines Kartenleser kann auch ein Smartphone und eine App für Android oder iOS verwendet werden.

Sofern kein Kartenleser am Rechner angeschlossen ist kann zusätzlich eine App am Smartphone installiert werden über die dann (sofern das Smartphone im gleichen WLAN wie der Rechner ist) die App am PC mit der PIN Eingabe am Smartphone gekoppelt werden.

Hierdurch ist es nun möglcih sich über NFC online auszuweisen und bspw. Dienste wie PostIDENT oder verschiedene Behörden Dienste zu nutzen.

Ein ebenfalls spannendes Szenario ist jedoch die Verschlüsselung von eMails mit openPGP und die Beglaubigung des eigenen offenen PGP Schlüssel durch eine Signierung mit den Personalausweis.

Ebenso hat der Verein digitalcourage 2016 eine Zusammenstellung unterschiedlicher Anleitungen unter "E-Mails verschlüsseln wird immer einfacher" veröffentlicht. Eigentlich ist dieses tatsächlich einmal ein guter Grund sich mit der Thematik auseinander zu setzen und mit der Einrichtung einer neuen Arbeitsumgebung auch dieses Thema auf erledigt zu setzen.

An dieser Stelle bin ich auch auf die umfangreiche Anleitung im Rahmen des Projektes »Verbraucher sicher online« der TU Berlin im Fachgebiet Kommunikations- und Betriebssysteme gelandet. Auf der Artikelserie "E-Mail-Verschlüsselung" gelandet. Hier wird auch generell das Verschlüsseln von Dateien mit GpgWIN erläutert.

Ebenso wird auf eine Anleitung von Boris Katheuser unter https://investigativerecherche.de/verschluesselung/ verwiesen in der als Video eine Anleitung veröffentlicht wird.

Alternativ können aber auch andere Verzeichnisse genutzt werden. Aber erst einmal muss die Verschlüsselung und die Erstellung eines privaten und öffentlichen Schlüssel angelegt werden (siehe obere Anleitung).

Nachdem dieses ordentlich eingerichtet worden ist besteht nun die Möglichkeit den eigenen öffentlichen Schlüssel zu signieren.

Ich gehe davon aus, dass ich dieses für meine eMailKommunikation dann tatsächlich einmal umsetzen werde und sei es nur aus technischen Interesse am Thema :)

Statt selbst einen Artikel hier ins Blog zu stellen verweise ich hier gerne auf die Anleitung von Philipp Mahler auf technikkram.net im Artikel "Beglaubigung des eigenen PGP Schlüssels mit dem neuen Personalausweis (nPa) ". Vielen Dank an dieser Stelle dafür.

Aber auch im SAP Umfeld waren Datenschutz und Datensicherheit ein aktuelles Thema, so dass hier das Thema Berechtigungen und Umsetzung eines Berechtigungskonzept sich sowohl im Tool der Massenpflege von Berechtigungen "Nach der Massenpflege von Berechtigungsobjekten (PFCGMASSVAL) folgt der Massendownload von Rollen (PFCG_MASS_DOWNLOAD)" aber auch der feingliederigen Steuerung nach einer Berechtigung nach Konten "Kontenberechtigung bspw. für Personalkosten auf Kostenarten, Sachkonten und Finanzpositionen oder Belagart mit Berechtigungsgruppen" ein wichtiges Thema.

Besonders erfreut hat mich das Thema "SAP Query als kundeneigene Transaktion mit Berechtigungen für Tabellenberechtigungsgruppe, Tabellen und Reporttransaktion vergeben", dass auch ganz praktisch im Rahmen eines Tagesseminar rund um SAP Query im Hochschulberichtswesen und Hochschulcontrolling eingeflossen ist.

Aus gegebenen Anlass möchte ich an dieser Stelle auch auf die Zweite "Onlinekonferenz: Wie steigen andere Unternehmen auf SAP S/4HANA um?" vom 29. Januar bis 01. Februar 2019 des it-onlinemagazin hinweisen. Schon letztes Jahr überzeugte mich diese unter anderen durch den Vortrag "Was muss ich am SAP-Berechtigungswesen ändern?" welcher als Aufzeichnung noch immer unter "„S/4HANA Umstieg und Vorbereitung“ Onlinekonferenz (live und als Aufzeichnung)" abrufbar ist.

Da das Thema Datenschutz durch einen solchen Tag im Jahr aber auch im Privaten immer einmal wieder ein Thema ist möchte ich hier, wie letztes Jahr, auf die Möglichkeit der Datenschutzeinstellungen von Facebook und Google hinweisen.

Google bietet hier auf der Startseite einen direkten Link auf einen "Privatsphärecheck". Aber auch die Einstellungen von Facebook oder andere Netzwerke können hier einen interessanten Blick bieten. So findet sich bei Facebook auf der Seite "Einstellungen für Werbeanzeigen" eine Auflistung wie die einzelnen Werbeanzeigen zustande kommen udn welche Informationen hier Facebook für Werbung verarbeitet. Daneben hat Facebook unter Facebook Privacy Basics eine Informationsseite rund um die Privatsphäre-Grundlagen bei Facebook online gestellt.

Daneben bieten aber auch Internetseitenbetreibende weitreichende Informationen zum Beispiel zum Einsatz von Google Analytics und Google Adsense an. Auf der Seite der "European Interactive Digital Advertising Alliance" (youronlinechoices.com) eine Widerspruchsmöglichkeit gegen "nutzungsbasierte Online-Werbung" für verschiedene Anbieter nutzen. Diese Einstellung ist jedoch auf jeden von Ihnen genutzten Rechner (bzw. Browser) erforderlich, da diese Seite entsprechende Cookies mit einer entsprechenden Einstellung hinterlegt, die die einzelnen Werbenetzwerke (auch bspw. Facebook, Google, ...) beachten sollen. Anstatt der benutzerbezogenen Werbung (die durch verschiedene Daten zu ihrer Person erhoben sind) wird dann allgemeine Werbung eingeblendet.

Gerade wenn es um Datenschutz geht kann ich in meiner Blogroll folgende Punkte empfehlen: Daneben nutze ich auch sehr gerne Twitter für aktuelle Informationen.

Eine kleine Auswahl von Twitter Profilen ist in folgender Liste zu sehen:

Der Einfachheit halber habe ich mir auf Twitter unter https://twitter.com/AUnkelbach/lists/web-und-datenschutz eine passende Liste mit diesen und anderen Accounts zum Thema Web und Datenschutz angelegt und bin immer wieder über die Onlinediskussionen sowie viele praktische Hinweise und Artikel angenehm überrascht.

Insgesamt dürften auch die kommenden 12 Monate rund um Datenschutz einiges an aktuellen Themen inne haben und so freue ich mich schon darauf kommendes Jahr hier beziehungsweise natürlich in einen neuen Blogartikel hoffentlich ebenfalls auf aktuelle Artikel verweisen zu können.

Hinweis: Aktuelle Buchempfehlungen besonders SAP Fachbücher sind unter Buchempfehlungen inklusive ausführlicher Rezenssionenzu finden. Mein Weiterbildungsangebot zu SAP Themen finden Sie auf unkelbach.expert.

Wenn ich nun die letzten zwölf Monate zurück blicke sind auch hier im Blog wieder einige neue Artikel rund um Datenschutz und Datensicherheit veröffentlicht worden. Auf diese mag ich anlässlich des heutigen Tages gerne hinweisen.

Datenschutz rechtlich betrachtet (DSGVO / ePrivacy Verordnung)

Eines der größten Themen in 2018 war und ist sicher die europäische Datenschutzgrundverordnung (EU-DSGVO). Im Artikel "EU DSGVO - Info- bzw. Link-Sammlung mit Schwerpunkt auf die Umsetzung bei Blogs oder der eigenen Website (hier: Autorenwebsite, Blogger, KMU)" bin ich auf einige Quellen und hilfreiche Artikel rund um diese Thematik eingegangen und habe diese Sammlung an Informationen auch um aktuellere Artikel immer wieder erweitert. So schrieb Dr. Thomas Schwenke zum Thema "Brexit & DSGVO – Tipps und Checkliste zur Vorbereitung auf den Ernstfall" und Finn Hildebrandt (blogmojo) beginnt unter "ePrivacy-Verordnung: Alles, was du wissen musst (inkl. Timeline!)" ebenfalls schon einen Blick in die Zukunft zu werfen.Datenschutz und Datensicherheit praktisch (Messenger, 2FA und Verschlüsselung)

Neben rechtlichen Grundlagen sollte aber auch die Praxis nicht zu kurz kommen und so sind auch rund um das Thema Datenschutz und Datensicherheit weitere Artikel hinzugekommen.Im Artikel "Ein datenschutzfreundlicher Messenger am Smartphone - Threema" stelle ich einen Messenger vor, der ein wenig mehr Wert auf Datenschutz legt als andere bei denen zum Beispiel ein Aspekt wie der Umgang mit Kontaktdaten als problematisch angesehen wird.

In diesem Zusammenhang ist ebenfalls ein Paper zur dienstlichen DSGEKD und der DSGVO konformen Nutzung von WhatsApp von Lutz Neumeier interessant. Dieses ist unter "https://neumedier.de/digitalekirche.php#features3-75" abrufbar und beschreibt die datenschutzkonforme Adressbuchverwaltung durch getrennte Adressbücher für und ohne Whatsapp sowie die Erfordernisse der Zustimmung sowohl unter iOS als auch Android.

Neben der Frage des Schutz von Daten ist, gerade durch diverse Vorfälle, auch das Thema Sicherheit von Daten in der IT ein Thema. Insbesondere bei Webdiensten sehe ich die Zweifaktorauthentifizierung wie im Artikel "Zweistufige Anmeldung oder Zwei-Faktor-Authentifizierung (2FA) bei Onlinediensten (Datensicherheit und Datenschutz) bspw. per OTP (One-Time Password, Einmal-Passwort) App" beschrieben als einfache Hürde um sich hier ein Stück weiterer Sicherheit zu verschaffen.

Neben der Sicherheit im Web hat mich dann aber auch das Thema Verschlüsselung zum Beispiel bei der Nutzung von mobilen Datenträgern (wie USB Sticks) beschäftigt und so kam bei der Einrichtung eines neuen PC auch der Artikel "Der verschlüsselte USB Stick oder mit Bitlocker To Go unter Windows Datenträger verschlüsseln" zustande. Wobei ich hier auch auf Alternativen wie das Thema Verschlüsselung in der Cloud oder im Datencontainer von TrueCrypt beziehungsweise VeraCrypt eingegangen bin.

Datenverschlüsselung (Zukunft) openPGP bei eMail und PGP Schlüssel mit neuen Personalausweis nPA signieren

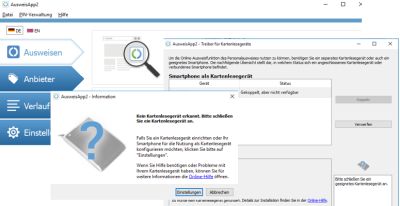

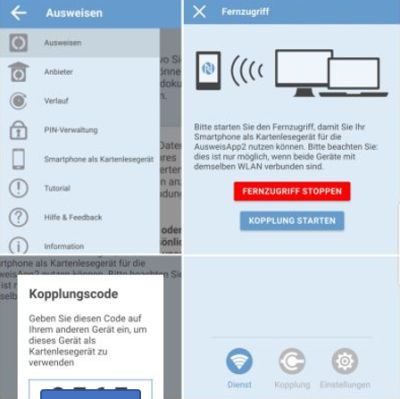

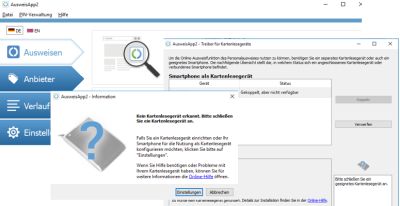

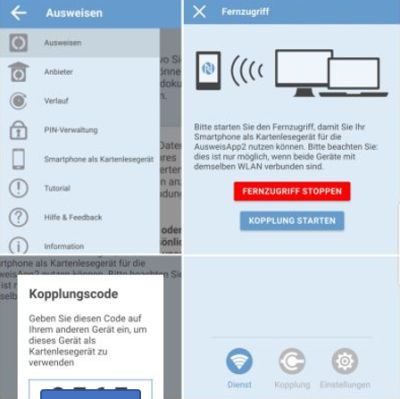

Durch den neuen Personalausweis und der Online-Ausweisfunktion mit der AusweisApp2 des Bundesministerium des Inneneren für Bau und Heimat (siehe personalausweisportal.de) ist es möglich sich am Smartphone oder Kartenleser über die AusweisApp2 auf unterschiedlichen Betriebssystemen herunterladbar unter https://www.ausweisapp.bund.de/ausweisapp2-home/ auszweisen.

Diese App stellt einen lokalen Server dar zur Authentifizierung und prüft den im Kartenleser freigegebenen Personalausweis. Dieser muss vorher durch PIN frei gegeben sein. Statt eines Kartenleser kann auch ein Smartphone und eine App für Android oder iOS verwendet werden.

Sofern kein Kartenleser am Rechner angeschlossen ist kann zusätzlich eine App am Smartphone installiert werden über die dann (sofern das Smartphone im gleichen WLAN wie der Rechner ist) die App am PC mit der PIN Eingabe am Smartphone gekoppelt werden.

Hierdurch ist es nun möglcih sich über NFC online auszuweisen und bspw. Dienste wie PostIDENT oder verschiedene Behörden Dienste zu nutzen.

Ein ebenfalls spannendes Szenario ist jedoch die Verschlüsselung von eMails mit openPGP und die Beglaubigung des eigenen offenen PGP Schlüssel durch eine Signierung mit den Personalausweis.

E-Mailverschlüsselung mit PGP

Mein Mailprovider Posteo.de hat dieses zum Beispiel im Artikel "Wie verschlüssele ich E-Mails mit Enigmail in Thunderbird?" beschrieben. Ebenso gibt es auf der Seite meiner Lieblingscomputerzeitschrift c't eine ausführliche Anleitung zum Thema "Einfach erklärt: E-Mail-Verschlüsselung mit PGP " von Holger Bleich.Ebenso hat der Verein digitalcourage 2016 eine Zusammenstellung unterschiedlicher Anleitungen unter "E-Mails verschlüsseln wird immer einfacher" veröffentlicht. Eigentlich ist dieses tatsächlich einmal ein guter Grund sich mit der Thematik auseinander zu setzen und mit der Einrichtung einer neuen Arbeitsumgebung auch dieses Thema auf erledigt zu setzen.

An dieser Stelle bin ich auch auf die umfangreiche Anleitung im Rahmen des Projektes »Verbraucher sicher online« der TU Berlin im Fachgebiet Kommunikations- und Betriebssysteme gelandet. Auf der Artikelserie "E-Mail-Verschlüsselung" gelandet. Hier wird auch generell das Verschlüsseln von Dateien mit GpgWIN erläutert.

Ebenso wird auf eine Anleitung von Boris Katheuser unter https://investigativerecherche.de/verschluesselung/ verwiesen in der als Video eine Anleitung veröffentlicht wird.

Update hier im Blog:

Unkelbach, Andreas: »Grundlagen: Mailverschlüsselung und Mailsignatur mit openPGP 🔑 ab Thunderbird 78 oder Android nutzen und eigenen öffentlichen Schlüssel auf Schlüsselerver hochladen« in Andreas Unkelbach Blog (ISSN: 2701-6242) vom 19.9.2020, Online-Publikation: https://www.andreas-unkelbach.de/blog/?go=show&id=1131 (Hier gibt es auch eine aktuellere Anleitung zum Thema)

Öffentlicher PGP Schlüssel verifizieren lassen

Zur CeBIT 97 hat c't erstmals einen kostenlosen Zertifizierungs-Service für PGP-Schlüssel angeboten. Über diese Krypto-Kampagne und wie der öffentliche Schlüssel im Verlag signiert werden kann informiert die Seite zur "c't-Krypto-Kampagne".Alternativ können aber auch andere Verzeichnisse genutzt werden. Aber erst einmal muss die Verschlüsselung und die Erstellung eines privaten und öffentlichen Schlüssel angelegt werden (siehe obere Anleitung).

Nachdem dieses ordentlich eingerichtet worden ist besteht nun die Möglichkeit den eigenen öffentlichen Schlüssel zu signieren.

PGP Schlüssel mit neuen Personalausweis per NFC signieren lassen

Die Funktionsweise ist wie folgt beschrieben "Mit der Verschlüsselung mit einem sogenannten PGP-Schlüssel (kurz für Pretty Good Privacy) kann die eigene E-Mail-Kommunikation ohne weitere Lösung „Ende-zu-Ende“-verschlüsselt werden." Hierzu existiert ein privater (geheimer) Schlüssel und einen öffentlichen Schlüssel. Eben dieser kann nicht nur auf der eigenen Internetseite sondern auch in einen vertrauenswürdigen Verzeichnis (bspw. bei PGP Signierung bei Heise Events) aber unter https://pgp.governikus.de mit Hilfe der Online-Ausweisfunktion beglaubigt werden. Hierzu ist neben den neuen Personalausweis bzw. elektronischen Aufenthaltstitel mit aktivierter Online-Ausweisfunktion ein Kartenlesegerät bzw. ein NFC-fähiges Android-Endgerät sowie die AusweisApp2 erforderlich. Ein weiteres Verzeichnis bietet auch Posteo selbst an wie in der FAQ auf der Seite "EasyGPG: Wie veröffentliche ich meinen öffentlichen PGP-Schlüssel über Web Key Directory (WKD) im Posteo-Schlüsselverzeichnis?" beschrieben ist.Ich gehe davon aus, dass ich dieses für meine eMailKommunikation dann tatsächlich einmal umsetzen werde und sei es nur aus technischen Interesse am Thema :)

Statt selbst einen Artikel hier ins Blog zu stellen verweise ich hier gerne auf die Anleitung von Philipp Mahler auf technikkram.net im Artikel "Beglaubigung des eigenen PGP Schlüssels mit dem neuen Personalausweis (nPa) ". Vielen Dank an dieser Stelle dafür.

Datensicherheit und Datenschutz in SAP (Berechtigungskonzept)

Aber auch im SAP Umfeld waren Datenschutz und Datensicherheit ein aktuelles Thema, so dass hier das Thema Berechtigungen und Umsetzung eines Berechtigungskonzept sich sowohl im Tool der Massenpflege von Berechtigungen "Nach der Massenpflege von Berechtigungsobjekten (PFCGMASSVAL) folgt der Massendownload von Rollen (PFCG_MASS_DOWNLOAD)" aber auch der feingliederigen Steuerung nach einer Berechtigung nach Konten "Kontenberechtigung bspw. für Personalkosten auf Kostenarten, Sachkonten und Finanzpositionen oder Belagart mit Berechtigungsgruppen" ein wichtiges Thema.

Besonders erfreut hat mich das Thema "SAP Query als kundeneigene Transaktion mit Berechtigungen für Tabellenberechtigungsgruppe, Tabellen und Reporttransaktion vergeben", dass auch ganz praktisch im Rahmen eines Tagesseminar rund um SAP Query im Hochschulberichtswesen und Hochschulcontrolling eingeflossen ist.

Aus gegebenen Anlass möchte ich an dieser Stelle auch auf die Zweite "Onlinekonferenz: Wie steigen andere Unternehmen auf SAP S/4HANA um?" vom 29. Januar bis 01. Februar 2019 des it-onlinemagazin hinweisen. Schon letztes Jahr überzeugte mich diese unter anderen durch den Vortrag "Was muss ich am SAP-Berechtigungswesen ändern?" welcher als Aufzeichnung noch immer unter "„S/4HANA Umstieg und Vorbereitung“ Onlinekonferenz (live und als Aufzeichnung)" abrufbar ist.

Datenschutz bei Facebook und Google

Da das Thema Datenschutz durch einen solchen Tag im Jahr aber auch im Privaten immer einmal wieder ein Thema ist möchte ich hier, wie letztes Jahr, auf die Möglichkeit der Datenschutzeinstellungen von Facebook und Google hinweisen.

Google bietet hier auf der Startseite einen direkten Link auf einen "Privatsphärecheck". Aber auch die Einstellungen von Facebook oder andere Netzwerke können hier einen interessanten Blick bieten. So findet sich bei Facebook auf der Seite "Einstellungen für Werbeanzeigen" eine Auflistung wie die einzelnen Werbeanzeigen zustande kommen udn welche Informationen hier Facebook für Werbung verarbeitet. Daneben hat Facebook unter Facebook Privacy Basics eine Informationsseite rund um die Privatsphäre-Grundlagen bei Facebook online gestellt.

Daneben bieten aber auch Internetseitenbetreibende weitreichende Informationen zum Beispiel zum Einsatz von Google Analytics und Google Adsense an. Auf der Seite der "European Interactive Digital Advertising Alliance" (youronlinechoices.com) eine Widerspruchsmöglichkeit gegen "nutzungsbasierte Online-Werbung" für verschiedene Anbieter nutzen. Diese Einstellung ist jedoch auf jeden von Ihnen genutzten Rechner (bzw. Browser) erforderlich, da diese Seite entsprechende Cookies mit einer entsprechenden Einstellung hinterlegt, die die einzelnen Werbenetzwerke (auch bspw. Facebook, Google, ...) beachten sollen. Anstatt der benutzerbezogenen Werbung (die durch verschiedene Daten zu ihrer Person erhoben sind) wird dann allgemeine Werbung eingeblendet.

Aktuelle Infos rund um Datenschutz?

Gerade wenn es um Datenschutz geht kann ich in meiner Blogroll folgende Punkte empfehlen: Daneben nutze ich auch sehr gerne Twitter für aktuelle Informationen.

Eine kleine Auswahl von Twitter Profilen ist in folgender Liste zu sehen:

- Amt 2.0 Akademie @amt20akademie

- Finn Hillebrandt @blogmojo

- Rechtsbelehrung @RBL_rfm

- RA'in Nina Diercks @RAinDiercks

- selbstaendig @selbstaendig

- Dr. Kerstin Hoffmann @PR_Doktor

- Carsten Ulbricht @intertainment

- Dr. Thomas Schwenke @thsch

- Stefan Hanse-Oest @sayho

Der Einfachheit halber habe ich mir auf Twitter unter https://twitter.com/AUnkelbach/lists/web-und-datenschutz eine passende Liste mit diesen und anderen Accounts zum Thema Web und Datenschutz angelegt und bin immer wieder über die Onlinediskussionen sowie viele praktische Hinweise und Artikel angenehm überrascht.

Insgesamt dürften auch die kommenden 12 Monate rund um Datenschutz einiges an aktuellen Themen inne haben und so freue ich mich schon darauf kommendes Jahr hier beziehungsweise natürlich in einen neuen Blogartikel hoffentlich ebenfalls auf aktuelle Artikel verweisen zu können.

Donnerstag, 24. Januar 2019

20:39 Uhr

20:39 Uhr

Der verschlüsselte USB Stick oder mit Bitlocker To Go unter Windows Datenträger verschlüsseln

Manche Themen, wie auch Windows, sind hier im Blog tatsächlich etwas weniger präsent als Excel, SAP oder auch diverse andere Programme. Aber gerade im Rahmen der Einrichtung eines neuen Arbeitsplatzes kam neben den Datenschutzeinstellungen unter Windows 10 auch die Frage der Datensicherheit in Betracht.

Werbung

Sofern kein verschlüsselter Dateicontainer sondern ein USB Stick zum Austausch von Dokumenten ausserhalb der Cloud und nur unter Windows verwendet werden soll, kann ab Windows 10 Professional und Windows 7 Ultimate Bitlocker TO Go genutzt werden. Innerhalb des BSI Grundschutzhandbuch wird diese Software im Maßnahmenkatalog "M 4.422 Nutzung von BitLocker To Go ab Windows 7" im IT Grundschutzhandbuch (IT-Grundschutz-Kataloge) des Bundesamt für Sicherheit in der Informationstechnik (BSI) empfohlen.

Die Verschlüsselung selbst kann nur in den erwähnten Windows Versionen angelegt werden, aber das verschlüsselte Speichermedium selbst (hier ein USB Stick) kann in den niedrigeren Windows Versionen (zum Beispiel Windows 10 Home) direkt geöffent werden.

Dadurch wird die Anwendung Bitlocker geladen

Der USB Stick darf während des folgenden Setup zur Bitlocker-Laufwerksverschlüsselung nicht entfernt werden.

Danach ist eine Methode zu wählen, wie die Verschlüsselung abgesichert werden soll.

Die flexibelste Methode ist wohl der Einsatz eines Passwort / Kennwort, das später nachdem der USB Stick eingesteckt wird, oder auf das Laufwerk zugegriffen werden soll eingetragen werden muss. Es empfiehlt sich zur Sicherheit das Passwort zum Beispiel in einen Passwortmanager oder an sicherer Stelle zu speichern. Die Alternative der Smartcard nebst Smartcard-Pin könnte wiederum interessant sein auch in Hinblick auf einer zwei Faktor Authentifizierung per Hardwarelösung.

Im Artikel "Zweistufige Anmeldung oder Zwei-Faktor-Authentifizierung (2FA) bei Onlinediensten (Datensicherheit und Datenschutz) bspw. per OTP (One-Time Password, Einmal-Passwort) App" bin ich darauf für Webdienste eingegangen.

Nachdem das Passwort gewählt worden ist kann auch ein Wiederherstellungsschlüssel gedruckt, als Textdatei gespeichert oder im Microsoft Konto hinterlegt werden.

Soll der USB Stick an unterschiedlichen Rechnern und nicht nur im eigenen PC genutzt werden und man nicht diesen wichtigen Schlüssel in der Cloud speichern wollen ist sicherlich der Ausdruck eine gute Alternative. Zu beachten ist, dass der Schlüssel nicht auf ein bereits verschlüsseltes Laufwerk gespeichert werden kann.

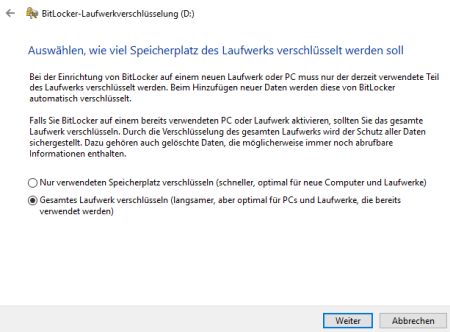

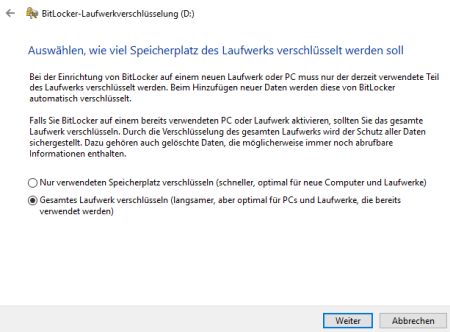

Nachdem der Wiederherstellungsschlüssel gespeichert worden ist kann mit Weiter die Verschlüsselungsform gewählt werden.

Sofern noch keine Daten am Datenträger vorhanden kann die Option "Nur verwendeten Speicher" verschlüsseln gewählt werden.Beim Hinzufügen von Daten werden diese automatisch verschlüsselt.

Anders verhält es sich wenn bereits Daten vorhanden sind. In diesen Fall sollte das gesamte Laufwerk verschlüsselt werden.

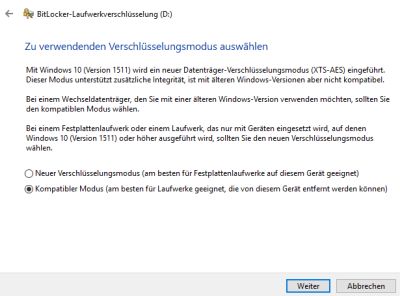

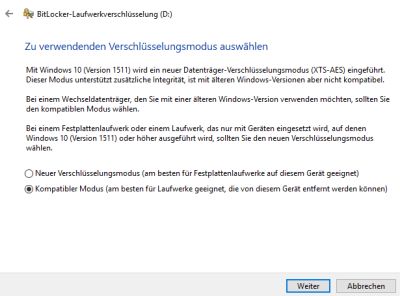

Danach ist der Modus der Verschlüsselung und das Format zu wählen.

Handelt es sich um ein eingebautes Laufwerk (Wechselfestplatte, Netzlaufwerk, ...) dass nur an diesen PC verwendet werden soll kann sicherlich die neuere Datenträger-Verschlüsselungsmethode XTS-AES verwendet werden. Soll der Rechner aber auch an anderen Rechnern eingesetzt werden (bspw. Windows 7) ist der Kompatibler Modus empfehlenswert. Da es sich bei mir um einen USB Stick handelt und ich mir unsicher bin welches die eingesetzten Systeme sind habe ich hier den zweiten Punkt gewählt und die Verschlüsselung gestartet.

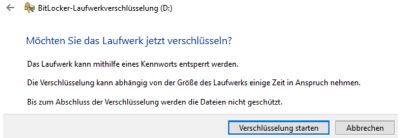

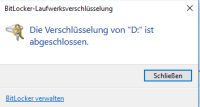

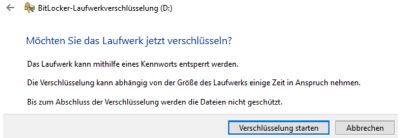

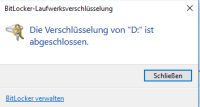

Es erscheint eine Abfrage mit Zusammenfassung der Entsperrmethode und das Laufwerk kann gemeinsam mit allen vorhandenen Daten über die Schaltfläche "Verschlüsselung starten" abschließend gestartet werden. Nun läuft die Verschlüsselung und der Fortschritt ist beobachtbar.

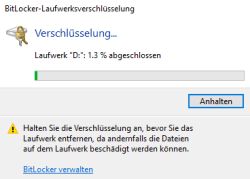

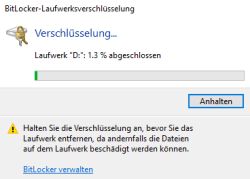

Zwischendurch könnte die Verschlüsselung auch angehalten werden, aber sinnvoller ist es sicher die Geduld aufzubringen und Windows verschlüsseln zu lassen.

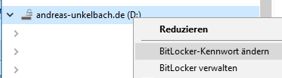

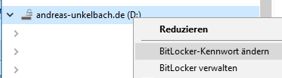

Lohn der Mühe ist dann, dass die Bitlocker-Laufwerksverschlüsselung erfolgreich abgeschlossen ist und das Kontextmenü sich um die Punkte BitLocker-Kennwort ändern und BitLocker verwalten erweitert hat.

Der erste Punkt ist selbsterklärend unter der Verwaltung kann der Punkt "Systeme und Sicherheit" mit den Unterpunkt "Bitlocker Verschlüsselung" in der Systemsteuerung aufgerufen werden.

Unter anderne kann hier eine Automatische Entsperrung eingerichtet werden, wenn der Stick beim aktiven User angesteckt wird. Ansonsten muss immer das Passwort eingegeben werden.

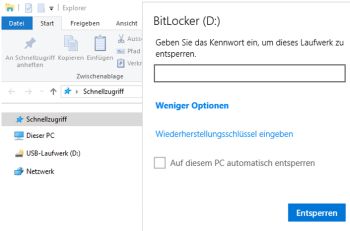

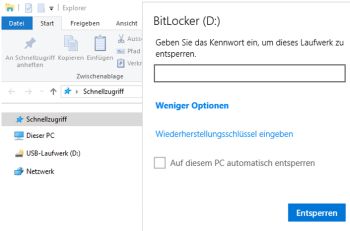

Beim Auswerfen des Datenträgers ist dieser auch wieder verschlüsselt. Wenn der USB Stick erneut angeschlossen wird ist eine Kennwort eingabe erforderlich.

Der große Vorteil hier ist, dass das Entschlüsseln und Einbinden des Datenträgers keine Administrationsrechte und keine Installation von lokaler Software erfordert, da Windows selbst den Zugriff auf verschlüsselte Medien unterstützt.

Das USB-Laufwerk an sich ist erst wieder nutzbar nachdem das Passwort eingegeben worden ist. Alternativ kann auch der Wiederherstellungsschlüssel eingetragen werden oder die Option "Auf diesem PC automatisch entsperren" gewählt werden, wenn dieser PC ohnehin geschützt ist und nur man selbst damit arbeitet. Letzterer Punkt kann ebenfalls unproblematisch wieder deaktiviert werden über die rechte Maustaste am entschlüsselten Datenträger und dort auf Bitlocker verwalten.

Das Laufwerk ist im entschlüsselten Zustand dann wie vorher problemlos verwendbar nur beim erstmaligen Verbinden ist dann stets die Kennwortangabe erforderlich (beim Herunterfahren des PC wird der USB Stick ebenfalls ausgeworfen).

Auf den einmal entsperrten Wechseldatenträger können dann auch Programme wie die portableApps Plattform gestartet werden. Letztere ermöglicht es einige Programme vom USB Stick laufen zu lassen. Dazu zählen Browser, Passwortverwaltung und auch ganze Arbeitsumgebung wie PDFToolkit oder Libre Office.

Hin und wieder kann es vorkommen, dass man mit den gewohnten Programmen an einen fremden Rechner arbeiten möchte. Hilfreich kann hier ein USB Stick sein, auf den alle regelmäßig genutzten Programm in einer portablen Variante installiert sind. Als Portable Software oder auch Stickware bezeichnet man Software, welche ohne vorherige Installation lauffähig ist. Auf der Seite portableapps.com/de kann eine Plattform für solche Programme ebenso wie eine Auswahl von fertigen Programmen heruntergeladen werden. Der Vorteil dieser Plattform ist, dass sie sich auch um Updates kümmert.

Unterteilt in die Kategorien:

Aber auch viele andere, meist auch opensource Anwendungen laufen direkt vom USB Stick und müssen dadurch nicht am lokalen Rechner extra installiert werden. So gibt es auch das im Artikel "Mindmapping und Sketchnotes im Beruf nutzen für Brainstorming oder Mind Mapping mit XMIND" vorgestellte XMIND oder FastStoneCapture (ein Screenshotprogramm) in einer portablen Version die problemlos lauffähig ist ohne dabei installiert zu sein.

Es ist allerdings ebenso wie bei Containern zu beachten, dass wenn das Laufwerk einmal entschlüsselt ist hier auch ein Zugriff erfolgen kann. Daher sollte die Arbeitsumgebung (Rechner) auch entsprechend beachtet werden und sich zum Beispiel beim Verlassen des Arbeitsplatzes abgemeldet werden.

Unter Windows ist die Tastenkombination

+ L = Computer sperren

dafür geeignet. Hierbei bleibt der aktive User noch angemeldet, es erscheint jedoch der aktuelle Anmeldebildschirm, so dass zum Weiterarbeiten ein erneutes Anmelden erforderlich ist.

Im Artikel "Hilfreiche Tastenkombinationen unter Windows" bin ich auch auf weitere hilfreiche Tastenkombinationen eingegangen die ebenfalls ein wenig Mehr an Sicherheit bieten. Tatsächlich ist mir hier positiv aufgefallen, dass ein Mehr an Sicherheit nicht sehr viel mehr an Aufwand verursacht.

Hinweis: Aktuelle Buchempfehlungen besonders SAP Fachbücher sind unter Buchempfehlungen inklusive ausführlicher Rezenssionenzu finden. Mein Weiterbildungsangebot zu SAP Themen finden Sie auf unkelbach.expert.

Ausgangslage Warum Daten verschlüsseln?

Tatsächlich ist das Thema Verschlüsselung aus unterschiedlichen Gründen relevant. Neben einer Frage der eigenen IT Sicherheit ist gerade beim Einsatz von Cloudspeichern auch im privaten Bereich oftmals die Frage, ob hier wirklich alle Dateien so vertrauenswürdig wären, dass diese problemlos in die Öffentlichkeit gelangen können. Daher ist eine gewisse Sensibilität tatsächlich nicht fehl am Platz und an manchen Einsatzzwecken sogar vorgegeben. Neben einen Cloudspeicher dürfte aber auch der USB Stick als klassisches Datentransfermedium immer noch aktuell sein. Nur was passiert, wenn dieser irgendwo verloren geht und könnte hier nicht ein gewisser Schutz helfen. Manchmal kann dieser Schutz auch ganz nützlich sein, wenn mehr als eine Person Zugriff auf die eigene Arbeitsumgebung hat. Daher mag ich hier ein wenig auf die Möglichkeiten der Datenverschlüsselung auf Datenspeicher unter Windows eingehen und freue mich hier tatsächlich darüber, dass dieses unter Windows 10 Professionell wesentlich einfacher geworden ist als vor einigen Jahren noch unter Windows XP mit TrueCrypt und anderen Tools. Neben physischen Datenspeichern ist aber auch die Cloud ein wichtiges Thema und so gehe ich, wenn auch nur durch einen kurzen Hinweis, auf die Möglichkeiten der Verschlüsselung des eigenen Cloudspeichers ein.Boxcryptor und Cloudspeicher

Beim Einsatz eines Cloudspeicherplatzes (wie zum Beispiel Dropbox (Einladungslink)) stellt sich oftmals die Frage, wie hier auf einfache Weise Daten verschlüsselt gespeichert werden können. Ein passwortgeschütztes ZIP File hat den Nachteil, dass hier keine Daten direkt gespeichert werden können weswegen eine Lösung per App wie Boxcrypter für zwei Geräte eine Verschlüsselung auf Android, MacOS und Windows ermöglicht. Für mehrere Geräte ist dann eine Jahreslizenz erforderlich (ebenso bei der Nutzung von mehr als einen Cloudanbieter). Unter BoxCryptor.com/de/ ist diese Software näher vorgestellt und es können entsprechende Lizenzen erworben werden.Werbung

Verschlüsselte Datencontainer mit Truecrypt oder Veracrypt

Sofern der Zugriff auf bestimmte Dateien nur unter Windows bzw. einen Desktop Betriebssystem erfolgt besteht auch die Möglichkeit des Einsatzes von Truecrypt oder vielmehr der Nachfolge Veracrypt. Im Artikel "Truecrypt per Kommandozeile" bin ich näher darauf eingegangen und tatsächlich bietet es sich auch an mit VeraCrypt Portable diese als Stickware vom USB Stick laufen zu lassen. Die App selbst ist bei Heise Online Download unter Verschlüsselung > VeraCrypt näher vorgestellt.Sofern kein verschlüsselter Dateicontainer sondern ein USB Stick zum Austausch von Dokumenten ausserhalb der Cloud und nur unter Windows verwendet werden soll, kann ab Windows 10 Professional und Windows 7 Ultimate Bitlocker TO Go genutzt werden. Innerhalb des BSI Grundschutzhandbuch wird diese Software im Maßnahmenkatalog "M 4.422 Nutzung von BitLocker To Go ab Windows 7" im IT Grundschutzhandbuch (IT-Grundschutz-Kataloge) des Bundesamt für Sicherheit in der Informationstechnik (BSI) empfohlen.

Die Verschlüsselung selbst kann nur in den erwähnten Windows Versionen angelegt werden, aber das verschlüsselte Speichermedium selbst (hier ein USB Stick) kann in den niedrigeren Windows Versionen (zum Beispiel Windows 10 Home) direkt geöffent werden.

Mobiler Datenspeicher mit Bitlocker ToGo verschlüsseln

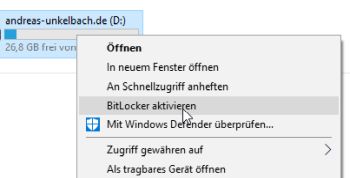

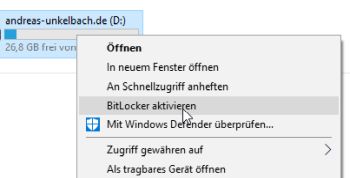

Im Explorer kann der mobile Speicherträger oder das zu verschlüsselnde Laufwerk mit der rechten Maustaste angeklickt werden und die Funktion "Bitlocker aktivieren" wie in folgender Abbildung zu sehen aufgerufen werden.

Dadurch wird die Anwendung Bitlocker geladen

Der USB Stick darf während des folgenden Setup zur Bitlocker-Laufwerksverschlüsselung nicht entfernt werden.

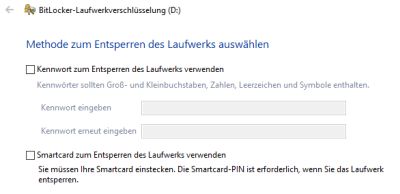

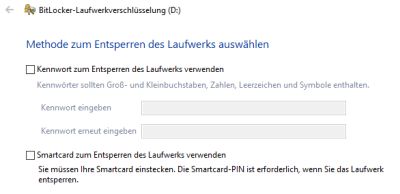

Danach ist eine Methode zu wählen, wie die Verschlüsselung abgesichert werden soll.

Die flexibelste Methode ist wohl der Einsatz eines Passwort / Kennwort, das später nachdem der USB Stick eingesteckt wird, oder auf das Laufwerk zugegriffen werden soll eingetragen werden muss. Es empfiehlt sich zur Sicherheit das Passwort zum Beispiel in einen Passwortmanager oder an sicherer Stelle zu speichern. Die Alternative der Smartcard nebst Smartcard-Pin könnte wiederum interessant sein auch in Hinblick auf einer zwei Faktor Authentifizierung per Hardwarelösung.

Im Artikel "Zweistufige Anmeldung oder Zwei-Faktor-Authentifizierung (2FA) bei Onlinediensten (Datensicherheit und Datenschutz) bspw. per OTP (One-Time Password, Einmal-Passwort) App" bin ich darauf für Webdienste eingegangen.

Nachdem das Passwort gewählt worden ist kann auch ein Wiederherstellungsschlüssel gedruckt, als Textdatei gespeichert oder im Microsoft Konto hinterlegt werden.

Soll der USB Stick an unterschiedlichen Rechnern und nicht nur im eigenen PC genutzt werden und man nicht diesen wichtigen Schlüssel in der Cloud speichern wollen ist sicherlich der Ausdruck eine gute Alternative. Zu beachten ist, dass der Schlüssel nicht auf ein bereits verschlüsseltes Laufwerk gespeichert werden kann.

Nachdem der Wiederherstellungsschlüssel gespeichert worden ist kann mit Weiter die Verschlüsselungsform gewählt werden.

Sofern noch keine Daten am Datenträger vorhanden kann die Option "Nur verwendeten Speicher" verschlüsseln gewählt werden.Beim Hinzufügen von Daten werden diese automatisch verschlüsselt.

Anders verhält es sich wenn bereits Daten vorhanden sind. In diesen Fall sollte das gesamte Laufwerk verschlüsselt werden.

Danach ist der Modus der Verschlüsselung und das Format zu wählen.

Handelt es sich um ein eingebautes Laufwerk (Wechselfestplatte, Netzlaufwerk, ...) dass nur an diesen PC verwendet werden soll kann sicherlich die neuere Datenträger-Verschlüsselungsmethode XTS-AES verwendet werden. Soll der Rechner aber auch an anderen Rechnern eingesetzt werden (bspw. Windows 7) ist der Kompatibler Modus empfehlenswert. Da es sich bei mir um einen USB Stick handelt und ich mir unsicher bin welches die eingesetzten Systeme sind habe ich hier den zweiten Punkt gewählt und die Verschlüsselung gestartet.

Es erscheint eine Abfrage mit Zusammenfassung der Entsperrmethode und das Laufwerk kann gemeinsam mit allen vorhandenen Daten über die Schaltfläche "Verschlüsselung starten" abschließend gestartet werden. Nun läuft die Verschlüsselung und der Fortschritt ist beobachtbar.

Zwischendurch könnte die Verschlüsselung auch angehalten werden, aber sinnvoller ist es sicher die Geduld aufzubringen und Windows verschlüsseln zu lassen.

Mit Bitlocker verschlüsselten (Wechsel-) Datenträger arbeiten

Lohn der Mühe ist dann, dass die Bitlocker-Laufwerksverschlüsselung erfolgreich abgeschlossen ist und das Kontextmenü sich um die Punkte BitLocker-Kennwort ändern und BitLocker verwalten erweitert hat.

Der erste Punkt ist selbsterklärend unter der Verwaltung kann der Punkt "Systeme und Sicherheit" mit den Unterpunkt "Bitlocker Verschlüsselung" in der Systemsteuerung aufgerufen werden.

Unter anderne kann hier eine Automatische Entsperrung eingerichtet werden, wenn der Stick beim aktiven User angesteckt wird. Ansonsten muss immer das Passwort eingegeben werden.

Auf verschlüsselten Datenträger zugreifen

Beim Auswerfen des Datenträgers ist dieser auch wieder verschlüsselt. Wenn der USB Stick erneut angeschlossen wird ist eine Kennwort eingabe erforderlich.

Der große Vorteil hier ist, dass das Entschlüsseln und Einbinden des Datenträgers keine Administrationsrechte und keine Installation von lokaler Software erfordert, da Windows selbst den Zugriff auf verschlüsselte Medien unterstützt.

Das USB-Laufwerk an sich ist erst wieder nutzbar nachdem das Passwort eingegeben worden ist. Alternativ kann auch der Wiederherstellungsschlüssel eingetragen werden oder die Option "Auf diesem PC automatisch entsperren" gewählt werden, wenn dieser PC ohnehin geschützt ist und nur man selbst damit arbeitet. Letzterer Punkt kann ebenfalls unproblematisch wieder deaktiviert werden über die rechte Maustaste am entschlüsselten Datenträger und dort auf Bitlocker verwalten.

Das Laufwerk ist im entschlüsselten Zustand dann wie vorher problemlos verwendbar nur beim erstmaligen Verbinden ist dann stets die Kennwortangabe erforderlich (beim Herunterfahren des PC wird der USB Stick ebenfalls ausgeworfen).

Persönliche (geschützte) Arbeitsumgebung am USB Stick

Gerade in Kombination mit persönlichen schützenswerten Daten oder auch mit portable Apps ist diese Möglichkeit eines verschlüsselten USB Stick tatsächlich ein Vorteil der hier sehr einfach mit Windows 10 Professional angelegt und genutzt werden kann. Natürlich funktioniert diese Verschlüsselung nur in der Windows Welt aber hat darin tatsächlich Vorzüge gerade in Hinblick darauf, ob man einen USB Stick unbedarft offen liegen lassen kann oder nicht.

Auf den einmal entsperrten Wechseldatenträger können dann auch Programme wie die portableApps Plattform gestartet werden. Letztere ermöglicht es einige Programme vom USB Stick laufen zu lassen. Dazu zählen Browser, Passwortverwaltung und auch ganze Arbeitsumgebung wie PDFToolkit oder Libre Office.

Hin und wieder kann es vorkommen, dass man mit den gewohnten Programmen an einen fremden Rechner arbeiten möchte. Hilfreich kann hier ein USB Stick sein, auf den alle regelmäßig genutzten Programm in einer portablen Variante installiert sind. Als Portable Software oder auch Stickware bezeichnet man Software, welche ohne vorherige Installation lauffähig ist. Auf der Seite portableapps.com/de kann eine Plattform für solche Programme ebenso wie eine Auswahl von fertigen Programmen heruntergeladen werden. Der Vorteil dieser Plattform ist, dass sie sich auch um Updates kümmert.

Unterteilt in die Kategorien:

- Barrierefreier Zugang

- Bildung

- Entwicklung

- Grafik & Bildbearbeitung

- Internet

- Musik & Video

- Office

- Spiele

- Werkzeuge

Aber auch viele andere, meist auch opensource Anwendungen laufen direkt vom USB Stick und müssen dadurch nicht am lokalen Rechner extra installiert werden. So gibt es auch das im Artikel "Mindmapping und Sketchnotes im Beruf nutzen für Brainstorming oder Mind Mapping mit XMIND" vorgestellte XMIND oder FastStoneCapture (ein Screenshotprogramm) in einer portablen Version die problemlos lauffähig ist ohne dabei installiert zu sein.

Fazit

Zur Verschlüsselung von Dateien innerhalb eines Cloudspeichers wie Dropbox sind sicherlich Containerdateien oder extra Programme wie Boxcryptor besser geeignet, aber wenn es um die Nutzung von USB Sticks anbelangt dürfte auch der Einsatz der von Microsoft angebotenen Variante zur Laufwerksverschlüsselung per AES eine gute Lösung zu sein.Es ist allerdings ebenso wie bei Containern zu beachten, dass wenn das Laufwerk einmal entschlüsselt ist hier auch ein Zugriff erfolgen kann. Daher sollte die Arbeitsumgebung (Rechner) auch entsprechend beachtet werden und sich zum Beispiel beim Verlassen des Arbeitsplatzes abgemeldet werden.

Unter Windows ist die Tastenkombination

+ L = Computer sperren

dafür geeignet. Hierbei bleibt der aktive User noch angemeldet, es erscheint jedoch der aktuelle Anmeldebildschirm, so dass zum Weiterarbeiten ein erneutes Anmelden erforderlich ist.

Im Artikel "Hilfreiche Tastenkombinationen unter Windows" bin ich auch auf weitere hilfreiche Tastenkombinationen eingegangen die ebenfalls ein wenig Mehr an Sicherheit bieten. Tatsächlich ist mir hier positiv aufgefallen, dass ein Mehr an Sicherheit nicht sehr viel mehr an Aufwand verursacht.

Aktuelles von Andreas Unkelbach

unkelbach.link/et.reportpainter/

unkelbach.link/et.migrationscockpit/

Dienstag, 22. Januar 2019

22:53 Uhr

22:53 Uhr

Rückblick FI CO Forum Infotage 2018 in Köln

Wie schon die letzten Male möchte ich auch dieses Jahr einen persönlichen Rückblick auf die in 2018 stattgefundenen FICO Forum Infotage werfen.

Die Veranstaltung wird u.a. von Espresso Tutorials (meinen Buchverlag siehe auch fico-forum.de) und der ConVista Consulting AG angeboten.

Wie schon im Artikel "FICO-FORUM-INFOTAGE 2018 Vorläufige Agenda und Anmeldung möglich" zu sehen steht die Agenda der Veranstaltung zur Verfügung und bietet eine Menge an Vorträgen rund um SAP insbesondere auch in Richutng S/4HANA.

Die Veranstaltung findet jährlich im November mittlerweile in Köln, Zürich und auch Wien statt und bietet eine gute Auswahl an unterschiedlichen aktuellen Themen rund um das weite Feld der SAP Anwendungen.

Neben Vorträgen bietet diese Veranstaltung auch die Gelegenheit die ein oder andere Möglichkeit des Austauschs. Da wohl noch Plätze vorhanden sind, kann ich diese Veranstaltung in Köln sehr empfehlen.

Doch auch dieses Jahr gab es einige Vorträge deren Auswahl mir schon im Vorfeld im Artikel "SAP Weiterbildung konkret und praxisnah - Meine Planung für die FICO Forum Infotage 2018 in Köln vom 19. bis 20. November 2018 u.a. von Espresso Tutorials und Convista Consulting" ein Bedürfnis waren. An dieser Stelle möchte ich nun zu den einzelnen von mir besuchten Vorträgen meine Mitschrift bzw. Notizen veröffentlichen. Diese sollen einen kurzen Einblick geben und können gerne in den Kommentaren, so erforderlich, korrigiert werden .

Im folgenden Artikel gehe ich auf die einzelnen von mir besuchten Vorträge näher ein und schildere später meine Erfahrungen zu der Veranstaltung an sich.

https://fico-forum.de/ET/infotage_2018/01/

Ein wesentlciher Punkt in der Keynote war die Automatisierung von operativen Tätigkeiten siwue eine einheitliche Darstellung der im Unternehmen vorhandenen Daten im Universal-Journal. Insbesondere die Predicition (wie Ausgabenplanungen) und die Trendanalyse waren hier ein Thema. Die Unterstützungsleistungen für die Erhebung von Rückstellungen sowie unterschiedliche automatisierte Planungsansätze waren hier ebenso ein Thema wie die unterschiedlichen Sichten auf einzelne Dimensionen innerhalb eines Unternehmens. Neben der Planung (Tabelle ACDOCP) sind auch Fragen der Konsolidierung (Tabelle ACDOCU) angesprochen worden. Das sPrediction Ledger trifft auf Basis eines Kundenauftrages schon eine entsprechende Prognose die über die bisherige kalkulatorische Ergebnisrechnung hinaus geht. Interessant kann hier auch eine Empfehlung für einzelne Ansätze auf Basis der Analyse von vorherigen Verhalten (bisherige Buchungen) beim Geschäftspartner verwendet werden. Vereinfacht gesagt dürfte hier das Thema maschinelles Lernen auch in der Buchhaltung Einzug nehmen. Besonders für das Berichtswesen interessant sind die MÖglichkeiten gewesen hier auf einzelnen Gruppierungen innerhalb der Einzelposten (als weitere Dimensionen) zuzugreifen. Auch kann ein Berichtswesen durch Nutzung der semantic tag noch wietere Informationen gerade in Bezug auf einzelne Berichtsziele innerhalb eines Konzerns optimiert werden.

https://fico-forum.de/ET/infotage_2018/02/

Gerade durch die Gegenüberstellung von Embeded Analytics und Report Painter wurde hier das kommende Berichtstool praktisch vorgestellt. Das für dieses Auswertungstool zugrundeliegende Datenmodell baisert auf ein virtuelles Datenmodell mit entsprechenden Views. Dieses entspricht in etwa einen BW-System für die Analyse von Daten. Die vorhandene Views sind vergleichbar zu den in Report Painter bekannte Berichtstabellen und bauen innerhalb eines Datenmodells ebenfalls aufeinander auf. Über die CDS View (HANA Core Data Services (CDS)) können vorhandene Views zum Beispiel per Eclipse um weitere Erweiterungen ergänzt werden, so dass auch weitere Daten mit in den vorgegebene Datenquellen genutzt werden können. Auf diese Weise können auch nicht vorhandene Daten als ergänzende Attribute als Inhalt ergänzt werden. Über einen View Browser sind aber auch schon verschieene Datenpunkte vordefiniert die innerhalb der Berichte genutzt werden können. Über Embeded Analytics können verschiedene Berichte in Fiori zur Verfügung gestellt werden. Da diese auf das neue Datenbankmodell aufsetzen sind diese wesentlich performanter als die noch vorhandenen Report Painter/Report Writer Berichte die hier die Tabelle ACDOCA auslesen. Die notwendigen Tools für das Erstellen von eigenen Auswertungen finden Sie unter "Report Deisgn Apps" und für die Datengrundlage unter Query Design Apps. Anhand eines Beispiels wurde das Erstellen einer Query sowie die Navigation innerhalb der vorhandenen Daten vorgestellt. Als Berichtstypen in FIORI stehen Analytical List Pages (Listen), Object Page (Stammdaten), )Work-List Report (gruppierte Elemente) sowie Overwiew Pages mit unterschiedlichen Datenaufbereitungen zur Verfügung. Dabei können vorgefertigte Layouts mit Filtern etc. verwendet werden aber auch grafische Auswertungen angeboten werden. Ebenso können KPO Kachenln dargestellt werden auf denen direkt interaktiv vordefinierte Informationen erhoben werden können. Grundsätzlich ist die Lizenz für Embeded Analytics schon in S/4 HANA enthalten, lediglich für Analytics in Office mit Excel als Frontend gibt es noch extra Lizenzmodelle. Zusammengefasst wirkte für mich dieses Berichtstool als eine Kombination aus Rechercheberichten in denen ebenfalls Dimensionen unterschiedlich aufbereitet werden können und SAP Query mit denen weitere Stammdaten und sonstige Informationen zu den Berichten ergänzt werden können.

http://fico-forum.de/ET/infotage_2018/06/

Tatsächlich stand auch hier im Vortrag das Universal Journal mit den unterschiedlichen Berichtspunkten im Mittelpunkt. Nachdem die grundsätzliche Struktur der Tabelle ACDOCA mit ihren Dimensionen und Feldern dargestellt worden sind wurde auch auf das Berichtswesen im Universal Journal eingegangen. Für die bisherigen Tabellen (BKPF und BSEG im FI) gibt es Kompatibilitätsview die entsprechende Verdichtungen anbieten, so dass auch bisherige Entwicklungen darauf zugriefen können. Tatsächlich werden innerhalb der ACDOCA jedoch alle Rechnungen abgebildet, so dass keine Mitbuchtechnik für die einzelnen Komponenten mehr erforderlich sind, sondern alle Felder zeilenweise dargestellt werden. Interessant ist dabei, dass eine Änderung bspw. der Profit-Center-Zuordnung dadurch direkt fortgeschrieben wird. Ebenso kann die Planung im CO (BPC) verduchtet in der ACDOCP dargestellt werden. Die Transaktion KP06 ist aber weiterhin noch aktiv. Eine Umsetzung des Modul PSM-FM für das Universal Journal in die ACDOCA befindet sich noch in der Entwicklung derzeit wird es noch als Special Ledger abgebildet. Ebenso ist die Darstellung unterschiedlicher Währungen ein Thema, dass hier passend umgesetzt ist. Ein weiterer Schwerpunkt des Vortrages waren Simulation und Prediction die ebenfalls in SAP autmatisch erhoben werden können und als Szenarien in Extension Ledgers dargestellt werden können.

http://fico-forum.de/ET/infotage_2018/10/

Neben einer responsiven Darstellung von Berichten über FIORI Kacheln wurde in diesen Vortrag auch ein sehr guter Überblick über die einzelnen Möglichkeiten rund um FIORI Einsatz gegeben. Interessant dabei ist, dass berechtigungsseitig zwei Rollen (Backend = SAP GUI; Front End Rolle in FIORI) gepflegt werden müssen da die Berechtigungen zum Starten der Rollen von den Datenzugriffen getrennt wird. Neben FIORI als Designkonzept wurden auch die unterschiedlichen Formen der FIORI Apps und Kacheln dargestellt, wobei die Kacheln die sichtbaren Objekte zur dynamischen Darstellung von Kennzahlen, Nachrichten oder Statische Funktionen die einen Bericht aufrufen und die Apps sowohl analytische Auswertungen, Fact Sheets als auch transaktionale Zugriffe auf Funktionen ähnlich den bisherigen SAP Transaktionen bieten. Neben den Kachelaufbau wurden hier audch praktische Tipps zu selbsterstellten QUery geboten und insgesamt bot dieser Vortrag einen guten Überblick über die Möglichkeiten die mit FIORI möglich sind.

Tatsächlich zeigte scih in der Diskussionsrunde am Ende des ersten Tages ein gemischter Stand, was die Umsetzung von S/4 HANA anbelangt. Einige haben tatsächlich die Gelegenheit genutzt im Rahmen eines Systemwechsel hier gleich einen Greenfield Ansatz zu fahren gerade um auch hier entsprechende Bereinigungen durchzuführen. Gerade in der Beratung sind zur Zeit einige Vorprojekte am Laufen und es sind hier einige Ressourcne gebunden.

Der diesjährige Impulsvortrag befasste sich mti Zielerreichung und Motivation durch den ehemalige Tennisprofi Markus Czerner der als Motivationstrainer mentale Stärke, Motivation und Erfolg verbindet.

Persönlich bin ich ja eher von Wein angetan, wie am Artikel "Weine verkosten und Weinwissen rund um das Degustieren von Wein aber auch andere Apps zum Thema Wein" zu sehen ist, aber dennoch war auch dieses einmal eine spannende Erfahrung abseits von SAP.

https://fico-forum.de/ET/infotage_2018/12/

Anhand des Beispiel der Migration von Stammdaten eines Geschäftspartner wurde das neue Migrationscockpit unter S/4 HANA vorgestellt. Neben der Projektanlage und des Arbeiten mit Templates wurde auch der Workflow von Download und Upload des XML Template für die einzelnen Migrationsobjekte bis hin zur Valdieirung und Konvertierung von Daten, Fehlerbehebung und Fertigstellung einer Migration vorgestellt. Ferner wurde auch auf die Erweiterung der Einbindung von kundeneigenen Feldern sowie das automatische Mapping für das Migrations Cockpit innerhalb des Migration Object Modeller eingegangen. Für die OnPremise und Cloud Version wurde auf die Sammelhinweise im OSS / SAP Note verwiesen und auch auf die Beschränkung des Template Upload auf 50.000 Datensätze hingewiesen. Eine größere Datenmenge kann durch eine Schnittstelle von Data Service oder durch Bündelung der Datenmenge erfolgen. Da das Migrationscockpit sowohl in S/4 HANA Cloud als auch OnPremise kostenlos enthalten ist und sich auch für die Datenmigration aus Non-SAP Systemen eignet sowie ohne Programieraufwand auch Abhängigkeiten von Feldern überprüft bietet dieses ein Tool, dass auch durch Importsimulation und entsprechende Prüf- und Valdierungsfunktionen punktet.

https://fico-forum.de/ET/infotage_2018/15/

In diesen Vortrag wurde ein umfassender Überblick über die Prozesse innerhalb des Modul INvestitionsmanagement gegeben und wie sich dieses auch in Hinblick auf MM, CO, FI-AA sowie PS und CO eingliedert. Dabei wurde die Investition von der Maßnahmeanforderung, Planung und Budgetierung, Verfügbarkeitskontrolle bis hin zur AfA Simulation begleitet und auch die FIORI-Apps im Kontext des SAP-IM dargestellt. Gerade aus CO Sicht war hier auch noch einmal die Unterscheidung zwischen kostenorientierter Planung der "angeforderten Mittel" hin zur Budgetierung als "genehmigte Mittel" interessant. Grundsätzlich scheint das Investitionsmanagement weiterhin auf die aus ERP bekannte Technik zu basieren und keine funktionalle Erweiterungen unter S/4 HANA gegeben zu sein. Es gibt keine eigene FIORI Apps für SAP IM und es werden eher die bekannten ERP Transaktionen aus anderen Modulen aufgerufen. Dennoch gibt es die Möglichkeit neues Design zu nutzen.

https://fico-forum.de/ET/infotage_2018/18/

Leider fiel der Vortrag zur Anlagenbuchhaltung in Köln aus, dennoch möchte ich gerne auf den in Zürich und Wien gehaltenen Vortrag verweisen.

https://fico-forum.de/ET/infotage_2018/17/

Der Vortrag lege einen Schwerpunkt auf die Materialwirtschaft und stellte anhand eines praktischen beispiel die Werte- und Währungsflüsse in SAP anhand eines internationalen Warenhandels dar. Das Material Ledger ist in SAP S/4HANA verpflichtend einzuführen. Die Istkalkulation findet dabei in eigene Tabellen statt und kann je Bewertungskreis und Material aktiviert werden. Ohne Aktivierung hat das ML keine Auswirkungen. Aus Kompatibilitäsgründen sind CO Versionen mit den Ledgern zu verknüpfen. Anhand Beispiele zur Bewertung mit gleitenden Verrrechnungspreisen und Standardpreisen wurde auch die unterschiedlichen Bewertungsstrategien praktisch dargestellt. Auch wenn ich weniger aus den bereich MM komme sind hier die dargestellten Beispiele gut nachvollziehbar und es wurden auch praktische Empfehlungen zum Thema Periodenabschluss gegeben.

https://fico-forum.de/ET/infotage_2018/20/

Der hier vorgestellte Vortrag befasste sich nicht nur mit den Einsatz von einzelnen SAP Tools für ein Datenarchivierungsprojekt (SAP ILM, Datenarchivierung, DART, COAT, ...) sondern stellte auch die gesetzlichen Anforderungen an eine Archivierung in Hinblick auf GoBD, Unternehmensreporting oder Meldewesen dar. Insbesondere die Umsetzung des Datenzugriff nach § 147 der AO wurde hier behandelt. Somit bot der Vortrag eine gute Kombination an technischen und juristischen Anforderungen und stellte einige Punkte rund um die Datenarchivierung dar. Wie hier die Archiverung in SAP SARA auf technischer Ebene umzusetzen ist und welche Strategien auch im Hinblick auf das Information Lifecycle Management vorhanden sind wurde hier anschaulich aber auch sehr kompakt dargestellt.

https://fico-forum.de/ET/infotage_2018/KHW/

Gerade durch das Zusammenwachsen der Module FI und CO wurden hier sehr positive die Neuerungen an S/4 HANA und ihre Auswirkungen auf das Berichtswesen anhand von sechs Neuerungen (1 Datenbank, 2 Universal JOurnal, 3 Cash Management, 4 FIORI, 5 Embedded BW und 6 . Embeded BPC dargstellt). Gerade im Vergleich zum bisherigen ERP System sind hier als Schlaglichter einige Punkte erwähnt worden die allgemein tatsächlich Lust auf das Reporting gemacht haben. Dieses kann sowohl die Darstellung von Bilanz/GuV auf Ebene der Kostenstellen ebenso wie die Verwendung von KPI als auch die Integration von Planungsfunktionen in Excel.

https://fico-forum.de/ET/infotage_2018/26/

Ebenfalls unter spannenden Vorträgen ist dieser Vortrag mit Blick auf die Einführung der Cloud Version von S/4 HANA zusammen mit der Umsetzung von SAP Lösungen innerhalb des Moduls gegeben. Als Einstieg wurden die unterschiedlichen Cloud Versionend er SAP vorgestellt aber dann auch ganz praktisch die Nutzung der Public Cloud Edition als SAP S/4 HANA Cloud vorgestellt. Hier ist die Oberfläche tatsächlich ausschliesslich in FIORI umgesetzt und statt Customizing finden unternehmensspezifische Einstellungen per SSCUI (Configrations Sheets) statt. Der Vortrag legte einen besonderen Fokus auf die Funktionalität durch die Standardisierung in den Modulen FI und CO und stellte auch die Einschränkungen in der individuellen Ausprägung dar.

Grundsätzlich ist dieses, gerade für Greenfield oder Ausgründungen eine spannende Idee ach wenn manche Funktionalitäten noch im Bau sind. Hier sollte insbesondere geprüft werden, ob die eigenen Anforderungen an ein SAP System erfüllt werden können. So sind viele Einstellungen vorgegeben aber dafür ist ein entsprechender Vorteil in Richutng der Wartung gegeben. Ein eigener Kontenplan kann bspw. über Mapping mit den SAP Kontenplan erfolgen. Allerdings können keine eigene Anlagenbewegungsarten angelegt werden und auch sonst sind einige Vorgaben gegeben. Es wird direkt eine Zwei Systemlandschaft gegeben und aktuellste Entwicklungen auf das System ausgerollt.

An dieser Stelle möchte ich, wie auch schon auf Twitter (@Aunkelbach), mich bei den Veranstaltern bedanken, dass sie ebenfalls in wenigen Tagen die Vortragsunterlagen online gestellt haben auch wenn ich nun doch etwas länger brauchte um hier meinen Rückblick zu veröffentlichen.

Da ich darum gebeten worden bin vor einen Treffen unserer Arbeitsgruppe Controlling der hessischen Hochschulen diese Veranstaltung zusammenzufassen hoffe ich, dass mir dieses gelungen ist und die Schilderungen für das Hochschulcontrolling und Hochschulberichtswesen ebenfalls interessant ist.

Abseits der Module des Rechnungswesen (CO - Controlling, FI - Finanzbuchhaltung) ist hier auch ein Blick in Richtung S/4 HANA ebenso wie auf Themen Cloud und selbst im Bereich HCM oder PSM-FM gab es die ein oder andere Diskussion zum Thema, Zwar wurde das Thema "SAP HCM on premise for S/4HANA" oder SuccessFactors (als Nachfolge für Bewerbermanagement / Recruiting) bzw. Concur (als Nachfolge für das Reisekostenmanagement / Travelmanagement) nicht als eigenes Thema behandelt aber gerade am zweiten Tag beim Vortrag zur Public Cloud wurde auch dieses angesprochen. Ferner punktet die Veranstaltung auch durch einen gelebten Austausch in den Pausen und die Möglichkeit hier mit Beratenden, SAP sowie Anwendende von SAP (von Kommune bis zum Großkonzern) sich auszutauschen.

Ebenso wie im Onlineforum ist hier der gelebte Austausch und das gegenseitig voneinander lernen und scih einzubringen etwas, dass diese Veranstaltungsreihe besonders auszeichnet. Daneben ist auch die Veranstaltung selbst bestens organisiert und es sind tatsächlich zwei erschöpfende, lehrreiche und gleichzeitig produktive Tage.

Hinweis: Aktuelle Buchempfehlungen besonders SAP Fachbücher sind unter Buchempfehlungen inklusive ausführlicher Rezenssionenzu finden. Mein Weiterbildungsangebot zu SAP Themen finden Sie auf unkelbach.expert.

Was sind die FI CO Forum Infotage?

Die Veranstaltung wird u.a. von Espresso Tutorials (meinen Buchverlag siehe auch fico-forum.de) und der ConVista Consulting AG angeboten.

Wie schon im Artikel "FICO-FORUM-INFOTAGE 2018 Vorläufige Agenda und Anmeldung möglich" zu sehen steht die Agenda der Veranstaltung zur Verfügung und bietet eine Menge an Vorträgen rund um SAP insbesondere auch in Richutng S/4HANA.

Die Veranstaltung findet jährlich im November mittlerweile in Köln, Zürich und auch Wien statt und bietet eine gute Auswahl an unterschiedlichen aktuellen Themen rund um das weite Feld der SAP Anwendungen.

Neben Vorträgen bietet diese Veranstaltung auch die Gelegenheit die ein oder andere Möglichkeit des Austauschs. Da wohl noch Plätze vorhanden sind, kann ich diese Veranstaltung in Köln sehr empfehlen.

Rückblick bisher besuchter FICO-Forum Infotage

Bisher hatte ich schon ein paar Mal die Gelegenheit selbst an diesen Tagen teilzunehmen und kann für einen kurzen Einblick auf meine Rückblicke verweisen:- Rückblick FI CO Forum Infotage 2016 in Köln und Zürich

Hier war ich auch selbst mit einen Vortrag zum Thema "SAP ERP Controlling-Tipps - Aus der Praxis für die Praxis" vertreten :-) - Rückblick FI CO Forum Infotage 2017 in Köln

Doch auch dieses Jahr gab es einige Vorträge deren Auswahl mir schon im Vorfeld im Artikel "SAP Weiterbildung konkret und praxisnah - Meine Planung für die FICO Forum Infotage 2018 in Köln vom 19. bis 20. November 2018 u.a. von Espresso Tutorials und Convista Consulting" ein Bedürfnis waren. An dieser Stelle möchte ich nun zu den einzelnen von mir besuchten Vorträgen meine Mitschrift bzw. Notizen veröffentlichen. Diese sollen einen kurzen Einblick geben und können gerne in den Kommentaren, so erforderlich, korrigiert werden .

Die FICO Forum Infotage 2018

Im Onlineforum sind (nach Anmeldung) wieder alle Vortragsunterlagen im Beitrag "Unterlagen FICO-Forum Infotage 2018" auf fico-forum.de zu finden. Dennoch möchte ich etwas ausführlicher auf die von mir besuchten Themen eingehen und hier einen Blick zurück auf die zwei Tage in Köln werfen.

Vortragsunterlagen 2018

Sämtliche gehaltene Vorträge der Veranstaltung sind von der Convista Consulting AG und Espresso Tutorials auf der Seite

https://www.convista.com/de/events/fico-forum-infotage2018.html

über den Punkt "E-Books 2018" verlinkt und online abrufbar. Vielen Dank für diesen Service :).

Im folgenden Artikel gehe ich auf die einzelnen von mir besuchten Vorträge näher ein und schildere später meine Erfahrungen zu der Veranstaltung an sich.

Vorträge am Montag 19. November 2018

Im Folgenden schildere ich gerne meine Eindrücke von den von mir besuchten Veranstaltungspunkten und den Vorträgen. Neben den von mir besuchten Vorträgen fanden aber noch weitere statt, so dass es sich hier wirklich lohnt mit Kolleginnen und Kollegen anwesend zu sein und sich gegenseitig auszutauschen. Glücklicherweise waren dieses Mal auch zwei weitere Personen aus den Umfeld der hessischen Hochschulen anwesend.Das SAP-Portfolio für Finance Innovation – Compliance – Cloud

(Christoph Ernst, SAP)https://fico-forum.de/ET/infotage_2018/01/

Ein wesentlciher Punkt in der Keynote war die Automatisierung von operativen Tätigkeiten siwue eine einheitliche Darstellung der im Unternehmen vorhandenen Daten im Universal-Journal. Insbesondere die Predicition (wie Ausgabenplanungen) und die Trendanalyse waren hier ein Thema. Die Unterstützungsleistungen für die Erhebung von Rückstellungen sowie unterschiedliche automatisierte Planungsansätze waren hier ebenso ein Thema wie die unterschiedlichen Sichten auf einzelne Dimensionen innerhalb eines Unternehmens. Neben der Planung (Tabelle ACDOCP) sind auch Fragen der Konsolidierung (Tabelle ACDOCU) angesprochen worden. Das sPrediction Ledger trifft auf Basis eines Kundenauftrages schon eine entsprechende Prognose die über die bisherige kalkulatorische Ergebnisrechnung hinaus geht. Interessant kann hier auch eine Empfehlung für einzelne Ansätze auf Basis der Analyse von vorherigen Verhalten (bisherige Buchungen) beim Geschäftspartner verwendet werden. Vereinfacht gesagt dürfte hier das Thema maschinelles Lernen auch in der Buchhaltung Einzug nehmen. Besonders für das Berichtswesen interessant sind die MÖglichkeiten gewesen hier auf einzelnen Gruppierungen innerhalb der Einzelposten (als weitere Dimensionen) zuzugreifen. Auch kann ein Berichtswesen durch Nutzung der semantic tag noch wietere Informationen gerade in Bezug auf einzelne Berichtsziele innerhalb eines Konzerns optimiert werden.

Embeded Analytics in S/4HANA - der Nachfolger von Report Painter

(Martin Munzel, Espresso Tutorials)https://fico-forum.de/ET/infotage_2018/02/

Gerade durch die Gegenüberstellung von Embeded Analytics und Report Painter wurde hier das kommende Berichtstool praktisch vorgestellt. Das für dieses Auswertungstool zugrundeliegende Datenmodell baisert auf ein virtuelles Datenmodell mit entsprechenden Views. Dieses entspricht in etwa einen BW-System für die Analyse von Daten. Die vorhandene Views sind vergleichbar zu den in Report Painter bekannte Berichtstabellen und bauen innerhalb eines Datenmodells ebenfalls aufeinander auf. Über die CDS View (HANA Core Data Services (CDS)) können vorhandene Views zum Beispiel per Eclipse um weitere Erweiterungen ergänzt werden, so dass auch weitere Daten mit in den vorgegebene Datenquellen genutzt werden können. Auf diese Weise können auch nicht vorhandene Daten als ergänzende Attribute als Inhalt ergänzt werden. Über einen View Browser sind aber auch schon verschieene Datenpunkte vordefiniert die innerhalb der Berichte genutzt werden können. Über Embeded Analytics können verschiedene Berichte in Fiori zur Verfügung gestellt werden. Da diese auf das neue Datenbankmodell aufsetzen sind diese wesentlich performanter als die noch vorhandenen Report Painter/Report Writer Berichte die hier die Tabelle ACDOCA auslesen. Die notwendigen Tools für das Erstellen von eigenen Auswertungen finden Sie unter "Report Deisgn Apps" und für die Datengrundlage unter Query Design Apps. Anhand eines Beispiels wurde das Erstellen einer Query sowie die Navigation innerhalb der vorhandenen Daten vorgestellt. Als Berichtstypen in FIORI stehen Analytical List Pages (Listen), Object Page (Stammdaten), )Work-List Report (gruppierte Elemente) sowie Overwiew Pages mit unterschiedlichen Datenaufbereitungen zur Verfügung. Dabei können vorgefertigte Layouts mit Filtern etc. verwendet werden aber auch grafische Auswertungen angeboten werden. Ebenso können KPO Kachenln dargestellt werden auf denen direkt interaktiv vordefinierte Informationen erhoben werden können. Grundsätzlich ist die Lizenz für Embeded Analytics schon in S/4 HANA enthalten, lediglich für Analytics in Office mit Excel als Frontend gibt es noch extra Lizenzmodelle. Zusammengefasst wirkte für mich dieses Berichtstool als eine Kombination aus Rechercheberichten in denen ebenfalls Dimensionen unterschiedlich aufbereitet werden können und SAP Query mit denen weitere Stammdaten und sonstige Informationen zu den Berichten ergänzt werden können.

Das Universal Journal als Innovationstreiber in SAP S/4HANA Finance

(Janet Salmon, SAP)http://fico-forum.de/ET/infotage_2018/06/

Tatsächlich stand auch hier im Vortrag das Universal Journal mit den unterschiedlichen Berichtspunkten im Mittelpunkt. Nachdem die grundsätzliche Struktur der Tabelle ACDOCA mit ihren Dimensionen und Feldern dargestellt worden sind wurde auch auf das Berichtswesen im Universal Journal eingegangen. Für die bisherigen Tabellen (BKPF und BSEG im FI) gibt es Kompatibilitätsview die entsprechende Verdichtungen anbieten, so dass auch bisherige Entwicklungen darauf zugriefen können. Tatsächlich werden innerhalb der ACDOCA jedoch alle Rechnungen abgebildet, so dass keine Mitbuchtechnik für die einzelnen Komponenten mehr erforderlich sind, sondern alle Felder zeilenweise dargestellt werden. Interessant ist dabei, dass eine Änderung bspw. der Profit-Center-Zuordnung dadurch direkt fortgeschrieben wird. Ebenso kann die Planung im CO (BPC) verduchtet in der ACDOCP dargestellt werden. Die Transaktion KP06 ist aber weiterhin noch aktiv. Eine Umsetzung des Modul PSM-FM für das Universal Journal in die ACDOCA befindet sich noch in der Entwicklung derzeit wird es noch als Special Ledger abgebildet. Ebenso ist die Darstellung unterschiedlicher Währungen ein Thema, dass hier passend umgesetzt ist. Ein weiterer Schwerpunkt des Vortrages waren Simulation und Prediction die ebenfalls in SAP autmatisch erhoben werden können und als Szenarien in Extension Ledgers dargestellt werden können.

Fortgeschrittene Techniken in SAP Fiori

(Philipp Reichhardt)http://fico-forum.de/ET/infotage_2018/10/

Neben einer responsiven Darstellung von Berichten über FIORI Kacheln wurde in diesen Vortrag auch ein sehr guter Überblick über die einzelnen Möglichkeiten rund um FIORI Einsatz gegeben. Interessant dabei ist, dass berechtigungsseitig zwei Rollen (Backend = SAP GUI; Front End Rolle in FIORI) gepflegt werden müssen da die Berechtigungen zum Starten der Rollen von den Datenzugriffen getrennt wird. Neben FIORI als Designkonzept wurden auch die unterschiedlichen Formen der FIORI Apps und Kacheln dargestellt, wobei die Kacheln die sichtbaren Objekte zur dynamischen Darstellung von Kennzahlen, Nachrichten oder Statische Funktionen die einen Bericht aufrufen und die Apps sowohl analytische Auswertungen, Fact Sheets als auch transaktionale Zugriffe auf Funktionen ähnlich den bisherigen SAP Transaktionen bieten. Neben den Kachelaufbau wurden hier audch praktische Tipps zu selbsterstellten QUery geboten und insgesamt bot dieser Vortrag einen guten Überblick über die Möglichkeiten die mit FIORI möglich sind.

Diskussionsrunde zum Stand von S/4HANA Finance

SAP, Convista, Espresso TutorialsTatsächlich zeigte scih in der Diskussionsrunde am Ende des ersten Tages ein gemischter Stand, was die Umsetzung von S/4 HANA anbelangt. Einige haben tatsächlich die Gelegenheit genutzt im Rahmen eines Systemwechsel hier gleich einen Greenfield Ansatz zu fahren gerade um auch hier entsprechende Bereinigungen durchzuführen. Gerade in der Beratung sind zur Zeit einige Vorprojekte am Laufen und es sind hier einige Ressourcne gebunden.

Impulsvortrag: Alles Kopfsache

(Markus Czerner)Der diesjährige Impulsvortrag befasste sich mti Zielerreichung und Motivation durch den ehemalige Tennisprofi Markus Czerner der als Motivationstrainer mentale Stärke, Motivation und Erfolg verbindet.

Abendveranstaltung

Die Abendveranstaltung wurde durch den weltbeste Biersommelier Stephan Hilbrand aus Bonn gestaltet. Als amtierender Weltmeister als Biersommelier versuchte die Begeisterung an 🍺 zu vermitteln und es gab eine Bierverkostung in Kombination zum Essen.

Persönlich bin ich ja eher von Wein angetan, wie am Artikel "Weine verkosten und Weinwissen rund um das Degustieren von Wein aber auch andere Apps zum Thema Wein" zu sehen ist, aber dennoch war auch dieses einmal eine spannende Erfahrung abseits von SAP.

Vorträge am Dienstag 20. November 2018

Auch am nächsten Tag fanden einige spannende Vorträge und für mich sogar einige Highlights der Veranstaltung statt auf die ich nun ebenfalls eingehen mag.Look and Feel – Das neue Migrationscockpit unter S/4HANA

(Carsten Schweitzer, Abide)https://fico-forum.de/ET/infotage_2018/12/

Anhand des Beispiel der Migration von Stammdaten eines Geschäftspartner wurde das neue Migrationscockpit unter S/4 HANA vorgestellt. Neben der Projektanlage und des Arbeiten mit Templates wurde auch der Workflow von Download und Upload des XML Template für die einzelnen Migrationsobjekte bis hin zur Valdieirung und Konvertierung von Daten, Fehlerbehebung und Fertigstellung einer Migration vorgestellt. Ferner wurde auch auf die Erweiterung der Einbindung von kundeneigenen Feldern sowie das automatische Mapping für das Migrations Cockpit innerhalb des Migration Object Modeller eingegangen. Für die OnPremise und Cloud Version wurde auf die Sammelhinweise im OSS / SAP Note verwiesen und auch auf die Beschränkung des Template Upload auf 50.000 Datensätze hingewiesen. Eine größere Datenmenge kann durch eine Schnittstelle von Data Service oder durch Bündelung der Datenmenge erfolgen. Da das Migrationscockpit sowohl in S/4 HANA Cloud als auch OnPremise kostenlos enthalten ist und sich auch für die Datenmigration aus Non-SAP Systemen eignet sowie ohne Programieraufwand auch Abhängigkeiten von Feldern überprüft bietet dieses ein Tool, dass auch durch Importsimulation und entsprechende Prüf- und Valdierungsfunktionen punktet.

Investitionsmanagement in SAP inkl. Neuerungen in S/4HANA

(Robin Schneider)https://fico-forum.de/ET/infotage_2018/15/

In diesen Vortrag wurde ein umfassender Überblick über die Prozesse innerhalb des Modul INvestitionsmanagement gegeben und wie sich dieses auch in Hinblick auf MM, CO, FI-AA sowie PS und CO eingliedert. Dabei wurde die Investition von der Maßnahmeanforderung, Planung und Budgetierung, Verfügbarkeitskontrolle bis hin zur AfA Simulation begleitet und auch die FIORI-Apps im Kontext des SAP-IM dargestellt. Gerade aus CO Sicht war hier auch noch einmal die Unterscheidung zwischen kostenorientierter Planung der "angeforderten Mittel" hin zur Budgetierung als "genehmigte Mittel" interessant. Grundsätzlich scheint das Investitionsmanagement weiterhin auf die aus ERP bekannte Technik zu basieren und keine funktionalle Erweiterungen unter S/4 HANA gegeben zu sein. Es gibt keine eigene FIORI Apps für SAP IM und es werden eher die bekannten ERP Transaktionen aus anderen Modulen aufgerufen. Dennoch gibt es die Möglichkeit neues Design zu nutzen.

S/4HANA Anlagenbuchhaltung

(Jörg Siebert, Espresso Tutorials)https://fico-forum.de/ET/infotage_2018/18/

Leider fiel der Vortrag zur Anlagenbuchhaltung in Köln aus, dennoch möchte ich gerne auf den in Zürich und Wien gehaltenen Vortrag verweisen.

SAP Material Ledger - Technische Notwendigkeit oder eine Möglichkeit den Prozess zu überdenken?

(Martin Munzel, Espresso Tutorials)https://fico-forum.de/ET/infotage_2018/17/

Der Vortrag lege einen Schwerpunkt auf die Materialwirtschaft und stellte anhand eines praktischen beispiel die Werte- und Währungsflüsse in SAP anhand eines internationalen Warenhandels dar. Das Material Ledger ist in SAP S/4HANA verpflichtend einzuführen. Die Istkalkulation findet dabei in eigene Tabellen statt und kann je Bewertungskreis und Material aktiviert werden. Ohne Aktivierung hat das ML keine Auswirkungen. Aus Kompatibilitäsgründen sind CO Versionen mit den Ledgern zu verknüpfen. Anhand Beispiele zur Bewertung mit gleitenden Verrrechnungspreisen und Standardpreisen wurde auch die unterschiedlichen Bewertungsstrategien praktisch dargestellt. Auch wenn ich weniger aus den bereich MM komme sind hier die dargestellten Beispiele gut nachvollziehbar und es wurden auch praktische Empfehlungen zum Thema Periodenabschluss gegeben.

Datenbankreduzierung für die S/4 Migration im Kontext gesetzlicher Anforderungen

(Bernd Nowack & Andreas Rolf)https://fico-forum.de/ET/infotage_2018/20/

Der hier vorgestellte Vortrag befasste sich nicht nur mit den Einsatz von einzelnen SAP Tools für ein Datenarchivierungsprojekt (SAP ILM, Datenarchivierung, DART, COAT, ...) sondern stellte auch die gesetzlichen Anforderungen an eine Archivierung in Hinblick auf GoBD, Unternehmensreporting oder Meldewesen dar. Insbesondere die Umsetzung des Datenzugriff nach § 147 der AO wurde hier behandelt. Somit bot der Vortrag eine gute Kombination an technischen und juristischen Anforderungen und stellte einige Punkte rund um die Datenarchivierung dar. Wie hier die Archiverung in SAP SARA auf technischer Ebene umzusetzen ist und welche Strategien auch im Hinblick auf das Information Lifecycle Management vorhanden sind wurde hier anschaulich aber auch sehr kompakt dargestellt.

Der wirkliche Mehrwert von S/4HANA fürs Accounting

(Karlheinz Weber)https://fico-forum.de/ET/infotage_2018/KHW/

Gerade durch das Zusammenwachsen der Module FI und CO wurden hier sehr positive die Neuerungen an S/4 HANA und ihre Auswirkungen auf das Berichtswesen anhand von sechs Neuerungen (1 Datenbank, 2 Universal JOurnal, 3 Cash Management, 4 FIORI, 5 Embedded BW und 6 . Embeded BPC dargstellt). Gerade im Vergleich zum bisherigen ERP System sind hier als Schlaglichter einige Punkte erwähnt worden die allgemein tatsächlich Lust auf das Reporting gemacht haben. Dieses kann sowohl die Darstellung von Bilanz/GuV auf Ebene der Kostenstellen ebenso wie die Verwendung von KPI als auch die Integration von Planungsfunktionen in Excel.

Was kann die Public Cloud Version - Unterschied zu onPremise

(Renata Munzel & Martin Munzel, Espresso Tutorials)https://fico-forum.de/ET/infotage_2018/26/

Ebenfalls unter spannenden Vorträgen ist dieser Vortrag mit Blick auf die Einführung der Cloud Version von S/4 HANA zusammen mit der Umsetzung von SAP Lösungen innerhalb des Moduls gegeben. Als Einstieg wurden die unterschiedlichen Cloud Versionend er SAP vorgestellt aber dann auch ganz praktisch die Nutzung der Public Cloud Edition als SAP S/4 HANA Cloud vorgestellt. Hier ist die Oberfläche tatsächlich ausschliesslich in FIORI umgesetzt und statt Customizing finden unternehmensspezifische Einstellungen per SSCUI (Configrations Sheets) statt. Der Vortrag legte einen besonderen Fokus auf die Funktionalität durch die Standardisierung in den Modulen FI und CO und stellte auch die Einschränkungen in der individuellen Ausprägung dar.

Grundsätzlich ist dieses, gerade für Greenfield oder Ausgründungen eine spannende Idee ach wenn manche Funktionalitäten noch im Bau sind. Hier sollte insbesondere geprüft werden, ob die eigenen Anforderungen an ein SAP System erfüllt werden können. So sind viele Einstellungen vorgegeben aber dafür ist ein entsprechender Vorteil in Richutng der Wartung gegeben. Ein eigener Kontenplan kann bspw. über Mapping mit den SAP Kontenplan erfolgen. Allerdings können keine eigene Anlagenbewegungsarten angelegt werden und auch sonst sind einige Vorgaben gegeben. Es wird direkt eine Zwei Systemlandschaft gegeben und aktuellste Entwicklungen auf das System ausgerollt.

Zusammenfassung und Fazit

Traditionell endete die Veranstaltung mit einer moderierten Runde die die beiden Tage noch einmal zusammengefasst hat und schon anhand der hier vorgestellten Vorträge ist hoffentlich der Mehrwert einer solchen Veranstaltung ersichtlich. Oftmals wirft man hier schon einen Blick in die Zukunft aber auch der Austausch zwischen den Vorträgen rund um SAP und die Möglichkeit hier auch wieder Menschen mit gleichen Interessen, Projekten und Ideen zu treffen ist eine echte Bereicherung.

An dieser Stelle möchte ich, wie auch schon auf Twitter (@Aunkelbach), mich bei den Veranstaltern bedanken, dass sie ebenfalls in wenigen Tagen die Vortragsunterlagen online gestellt haben auch wenn ich nun doch etwas länger brauchte um hier meinen Rückblick zu veröffentlichen.

Da ich darum gebeten worden bin vor einen Treffen unserer Arbeitsgruppe Controlling der hessischen Hochschulen diese Veranstaltung zusammenzufassen hoffe ich, dass mir dieses gelungen ist und die Schilderungen für das Hochschulcontrolling und Hochschulberichtswesen ebenfalls interessant ist.

Abseits der Module des Rechnungswesen (CO - Controlling, FI - Finanzbuchhaltung) ist hier auch ein Blick in Richtung S/4 HANA ebenso wie auf Themen Cloud und selbst im Bereich HCM oder PSM-FM gab es die ein oder andere Diskussion zum Thema, Zwar wurde das Thema "SAP HCM on premise for S/4HANA" oder SuccessFactors (als Nachfolge für Bewerbermanagement / Recruiting) bzw. Concur (als Nachfolge für das Reisekostenmanagement / Travelmanagement) nicht als eigenes Thema behandelt aber gerade am zweiten Tag beim Vortrag zur Public Cloud wurde auch dieses angesprochen. Ferner punktet die Veranstaltung auch durch einen gelebten Austausch in den Pausen und die Möglichkeit hier mit Beratenden, SAP sowie Anwendende von SAP (von Kommune bis zum Großkonzern) sich auszutauschen.

Ebenso wie im Onlineforum ist hier der gelebte Austausch und das gegenseitig voneinander lernen und scih einzubringen etwas, dass diese Veranstaltungsreihe besonders auszeichnet. Daneben ist auch die Veranstaltung selbst bestens organisiert und es sind tatsächlich zwei erschöpfende, lehrreiche und gleichzeitig produktive Tage.

Montag, 21. Januar 2019

21:36 Uhr

21:36 Uhr

Nach der Massenpflege von Berechtigungsobjekten (PFCGMASSVAL) folgt der Massendownload von Rollen (PFCG_MASS_DOWNLOAD)