20:32 Uhr

Rückblick auf die FICO Forum Infotage Digital 2020 - 3. Tag 💼 u.a. XRechnung, Group Reporting, Geschäftspartner Migration

Dieses Jahr waren die FICO Forum Infotage wesentlich umfangreicher und so habe ich die Veranstaltung auf mehrere Artikel zusammengefasst.

Vorträge FICO Forum Infotage Digital 2020:

Eine Zusammenstellung aller Artikel zum FICO Forum Digital 2020 und der Vorjahre ist im Artikel Rückblick auf die FICO Forum Infotage Digital 2020 - virtueller ☕ und wie ist so eine digitale Transformation eines Community Events? zu finden.

Hier möchte ich über die einzelnen Vorträge des dritten Tages berichten. Am Ende des Artikels finden sich auch die anderen Tage.

Aufzeichnung der einzelnen Vorträge

Die Videos der FICO-Forum Infotage November 2020 sind in der digitalen SAP Bibliothek von Espresso Tutorials enthalten.

Espresso Tutorials SAP Bibliothek-Flatrate *

Diese kann ich auch unabhängig von den Vorträgen empfehlen.

Sollten Sie Interesse an einen kostenfreien Probezugang haben, kann dieser auch über https://et.training/testzugang beantragt werden. Sie erhalten für eine Woche einen kostenfreien Zugriff auf die Vorträge der drei Konferenztage.

Meine Erfahrungen auf den FICO Forum Infotagen 2020

Im Folgenden mag ich meine Erfahrungen und Eindrücke der besuchten Vorträge kurz schildern und auch gleichzeitig einen direkten Link auf die einzelnen Videos nachreichen, so dass (bei vorhandenen Zugang) auch direkt die Vortragsseite aufgerufen werden kann.Mittwoch, 18. November 2020

9:20 – 10:05 Winshuttle Lösungen für die Finanzabteilung – Optimieren Sie Ihre Record-to-Report SAP-Prozesse(Olaf Dölz (Winshuttle Deutschland GmbH), Maximilian Kleine-Brockhoff (Winshuttle Deutschland GmbH))

Kurzbeschreibung:

Online - Aufzeichnung:Wir greifen das Thema „Automatisierung“ auf und zeigt konkret am Beispiel von Abschlussprozessen (Jahres-, Quartals- und Monatsabschlüssen), wie Sie diese in Ihrem Unternehmen mit Hilfe von Winshuttle optimieren und automatisieren können. Somit unterstützt Winshuttle alle Schritte des Record-to-Report-Prozesses; angefangen vom Recording, bei dem massenhaft Belege erfasst werden, weiter hin zu den Abschluss- und Konsolidierungsprozessen bis abschließend zum Reporting.

https://et.training/video/682/optimieren-sie-ihre-record-to-report-sap-prozesse

Winshuttle war der erste Partnervortrag mit einer Vorstellung von externen Tools die die Arbeit mit SAP erleichtern. Gerade für die Massenstammdatenpflege nutze ich immer noch gerne Tools wie LSMW oder eCATT (siehe "Massenstammdatenpflege mit LSMW oder SECATT dank Transaktionsaufzeichnung - Handbuch erweiterte computergestützte Test-Tool (eCATT) und LSMW") aber gerade durch die vollständige Integration mit Excel hat hier WInshuttle durchaus einen Vorteil.

Winshuttle unterstützt insbesondere im transaktionalen Bereich eine Vielzahl von Automatisierungen und modulübergreifende Aufzeichnungen. Neben der Aufzeichnung von Transaktionen, Batchinput oder GUI Scripting) ist auch das Auslesen von Berichtsdaten ein weiterer Punkt der für Abschlussarbeiten relevant sein kann.

10:10 – 10:55 XRechnung

(Bernd Nowack (PART Business Solution GmbH),Michael Hartmann (PART Business Solution GmbH))

Kurzbeschreibung:

Online - Aufzeichnung:Mit dem 27. November 2020 ändern sich für Sie die Rahmenbedingungen der Rechnungsstellung an öffentliche Auftraggeber. Stichworte: XRechnung, ZUGFeRD und Peppol. Der Vortrag gibt Ihnen sowohl fachliche als auch technische Informationen zu den Anforderugen inklusive einer Demonstration der SAP Lösung.

https://et.training/video/681/peppol-xrechnung-und-co

Auch wenn ich selbst nicht direkt mit den Projekten im Rahmen der elektronischen Rechnungsverarbeiteung beteiligt bin ist dieser Vortrag schon dadurch gelungen, dass er einen Gesamtüberblick über die EU Direktive 2014/15/EU und die Formate ZUGPFerD bzw. XRechnung und das PEPPOL Netzwerk gibt. Gerade die Leitweg-ID als bundeseinheitliche Kennung für einzelne Behörden in Deutschland die als Alternative zur Ust-ID verwandt werden kann aber auch die Umsetzung innerhalb des SAP Systems haben hier nicht nur die Grundlagen erläutert. Daneben gab es auch noch einen kleinen Ausflug in Richtung Wertgrenzen zum Beispiel zur freihändigen Vergabe.

Im "SAP Tax Compliance Blog" der PART Business Solution GmbH finden sich einige Links rund um das Thema XRechnung über die Rahmenbedingungen der Rechnungsstellung an öffentliche Auftraggeber. Stichworte: XRechnung, ZUGFeRD und Peppol. Besonders hilfreich sind hier auch die Grundlagen wie das Lexikon zu Begriffen im Bereich XRechnung, Peppol und Co aber auch die Linkliste zu XRechnung, Peppol und Co.

11:00 – 11:45 Erfahrungsbericht: SAP S/4HANA for Group Reporting

(Werner Pütz (ConVista Consulting AG))

Kurzbeschreibung:

Online - Aufzeichnung:Die neue ERP-integrierte Konsolidierungslösung bringt die erfolgreichsten Ansätze der bisherigen SAP-Konsolidierungslösungen zusammen. Erfahren Sie wie S/4HANA for Group Reporting zu einem effizienten Record-to-Report Prozess beitragen kann und welche Optimierungspotenziale durch smarte Prozesse im Group Accounting realisiert werden können.

https://et.training/video/678/erfahrungsbericht-sap-s4hana-for-group-reporting

Das Group Reporting stellt die neue Konsolidierungslösung der SAP dar und sorgt dafür, dass Gruppen und Einzelabschlüsse im Universal Journal abgebildet werden können. Dabei sind für den Einzelabschluss die Istdaten (ACDOCA) und Plandaten (ACDOCP) schon vorhanden. In der Tabelle ACDOCU werden diese um externe Buchungen und entsprechenden Konsolidierungsdaten ergänzt. Entsprechend sollte bei einer Migration nach S/4HANA auhc die Datenanforderungen für den Konzernabschluss (bspw. Stammdaten und Bewegungsdaten) erfasst werden.

Anhand einer Demo wurde zwei FIORI Apps vorgestellt, die die Abstimmung im Rahmen der Konsolidierung vorstellen.

Der Datenmonitor zeigt in Zeilen die einzelnen Einheiten und in den Spalten die Positionsschritte die im Rahmen des Konzernabschlusses noch notwendig ist. Diese können von der Friegabe der lokalen Abschlüsse, Meldedatenkorrekturen oder neue Bewertungen sowie eine Valdierung im Bereich des Group Accounting umfassen.

Im Konsoldierungsmonitor hingegen wird aus Sicht des Konzerns bzw. Konsolidierungskreies der Fortschritt angezeigt.

Über die App "Positionen definieren" können einzelne Vorgänge entsprechenden Positionen der Konzernbilanz zugeordnet werden. Interessant ist, dass hier nicht mehr im Customizing sondern über die FIORI App Veränderungen der Zuordnungen von Sachkonten und zeitabhängiges sowie versionenbezogene Zuordnungen getroffen werden können.

Mit 1909 ist dieses eine erweiterte Lösung für Intercompany Matching und Reonsilation (ICMR).

11:50 - 12:10 Meet The Expert - Werner Pütz

Als ein Vorteil dieser Lösung wird angesehen, dass das Programm inklusive einer Qualitätssicherung direkt in SAP köuft und dabei Aktivitäten nicht doppelt ausgeführt werden müssen.

Es ist jedoch eine eigene Lizenz für das S/4HANA Group Reporting erforderlich, die nach den Konsolidierungseinheiten in 25er Schritte vergeben wird.

Die Reportingfunktion ist in den S/4 Analyse Reports enthalten und dabei wesentlich flexibler als die ECC Rechercheberichte in ERP.

Ein wichtiger Punkt ist hier aber auch eine eindeutige Definition der Datenanforderungen innerhalb der einzelnen Gesellschaften und der SAP Landschaften. Wobei hier über Data Collection auch von Non SAP Systemen Daten gesammelt werden können.

11:50 – 12:35 SAP Tax Compliance – Sicherung der Datenqualität im ERP-System durch automatisierte Risikoprüfung

(Heinrich Drinhausen (Flick Gocke Schaumburg), Alexandra Drinhausen (ConVista Consulting AG))

Kurzbeschreibung:

Online - Aufzeichnung:SAP Tax Compliance ist in technologischer und funktionaler Hinsicht eine führende Softwarelösung, mittels derer Inkonsistenzen in den ERP-Daten automationsgestützt identifiziert und behoben werden können. Sie ermöglicht eine kontinuierliche Überwachung von systemübergreifenden Bewegungs- und Stammdaten in Geschäfts- und Finanzprozessen, wodurch die Datenqualität gesichert und Stichprobenprüfungen weitestgehend überflüssig werden. Im Vortrag gehen wir auf das Management von steuerlichen Risiken und Kontrollen im ERP-System mit SAP Tax Compliance anhand von Praxisfällen im Bereich des Steuerabzugs nach § 50a EStG, klassische umsatzsteuerliche Überprüfungshandlungen sowie Einsatzmöglichkeiten im Versicherungswesen ein.

https://et.training/video/662/sap-tax-compliance-sicherung-der-datenqualitaet-durch-automatisierte-risikopruefung

13:00 – 13:45 SAC real-time Analytics: Die mobile Live-Anbindung der SAC an das BW/4HANA

(Gladies Merheb & Marianne Hennies (Refratechnik Holding GmbH))

Kurzbeschreibung:

Die Refratechnik berichtet von ihrer Einführung der SAP Analytics Cloud mit einer direkten Live-Anbindung an das BW/4HANA. Nach einer kurzen Unternehmensvorstellung werden die Projektziele, sowie die Erfolge und Stolpersteine im Projektablauf geschildert. Im zweiten Teil wird eine Live-Demo in der SAC mit Fokus auf die Funktionalitäten gezeigt.

Anhand eines umfangreichen Praxisbeispiel werden hier die Möglichkeiten der SAP Analytic Cloud dargstellt die eine Konsolidierung der einzelnen Nebenbücher und COPA Deckungsbetrag in einer Echtzeit Analyse darstellt.

Sowohl die Guidelines für ein einheitliches Berichtsmodell und die Bearbeitung einzelner Objekte wie Grafiken (und eingeschränkt Kennzahlen) macht dieses Tool gerade im Berichtswesen sehr komplex aber mit den gesetzten Ziel eines Cockpit zur Visualisierung von Daten auch spannend.

Besonders gut gefallen hat mir hier, dass sowohl aus Entwicklung als auch Anwendungssicht hier das Berichtstool vorgestellt worden ist.

13:50 – 14:35 S/4HANA Geschäftspartner Migration – Ein Auszug bisheriger Erfahrungen

(Christian Knecht (ConVista Consulting AG))

Kurzbeschreibung:

Online - Aufzeichnung:Im Vortrag werden die Erfahrungen von ConVista im Rahmen von Migrationen zum SAP Geschäftspartner (GP) vorgestellt. Erkenntnisse aus Brownfield- und Greenfieldumstellungen werden kurz beschrieben sowie Umstellungsmöglichkeiten angesprochen. Des Weiteren erfolgt ein kurzer Einblick in das SAP Synchronisationscockpit welches für die Brownfieldmigration des Geschäftspartners verwendet wird.

https://et.training/video/664/s4hana-geschaeftspartner-migration-ein-auszug-bisheriger-erfahrungen

Eine der größeren Änderungen in der Finanzbuchhaltung ist wohl die Einführung des Business Partner (Geschäftspartner). Dieses ist ein zentrales Stammdatenmodell für Kreditioren und Debitoren, die als Rollen zum übergreifenden Geschäftspartner definiert werden.

Die allgemeinen Daten (Anschrift, Name) werden im Geschäftspartner hinterlegt, während die rollenspezifischen Daten weiterhin in den bisherigen Tabellen (bspw. LFA1) gespeichert werden.

Gerade bei einer Greenfield Einführung sollte sich über folgende Punkte Gedanken gemacht werden, bevor die CVI (Customer Vendor Integration) aktiv genutzt wird:

- Datenmereinigung (Doubletten, Löschkandidaten, ..)

- Welche Nummernkreisintervalle sollen genutzt werden?

- Wie werden verbundene Unternehmen abgebildet?

- Welche Stammdaten Typen sind erforderlich (Rollen)?

- Welche Altdaten sollen übernommen werden?

Aber auch beim Brownfield Ansatz sind einige Erfahrungen gemacht worden und hilfreiche Tipps erwähnt. Ziel sollte hier ein möglichst geringer Migrationsdatenbestand sein. Dieses bedeutet, dass eine Löschvormerkung von Kreditoren und Debitoren bspw. nur durch eine Archivierung umgesetzt wird und dieses ebenfalls als Vorprojekt sinnvoll sein kann.

Auch hier ist die Prüfung auf doppelt angelegte Geschäftspartner bspw. anhand der Ust ID oder IBAN sinnvoll. Dazu gibt es entsprechende Tools im SAP Umfeld. Eine Möglichkeit ist hier übrigens auch im Artikel "Query über IBAN und Stammdaten Kreditor oder Debitor (Zusatztabellen in SAP Query)" erwähnt.

Gerade bei der Übertragung von Nummernkreise für die Geschäftsbeziehungen wurden im Vortrag unterschiedliche Herangehensweisen erläutert:

Sofern Kontengruppe und Geschäftspartnergruppen identisch sind können bei Nummerngleichheit Nummernkreis und NUmmernstand übertragen werden.

Gibt es Überschneidungen von Nummernkreise kann dieses über entsprechende Präfix gelöst werden, so dass hier Kreditoren und Debitoren ggf. ein Kennzeichen vorab haben.

Bei einer Migration treten auch unerwartete Fehler auf, so sind beim Kreditor und Debitor bei der Steuernummer das Format der Eingabe entscheidend für die Valdierung. Während hier bei FD01 und FK01 nur eine Warnmeldung ausgegegeben wird, kommt es beim Geschäftspartner zur Fehlermeldung. Ebenso kann auch die Berechtigungsprüfung oder Bankverbindungen erforderlich sein.

Es wurde auch auf folgende SAP Hinweise verwiesen:

- 2516606 - BP_CVI: Berücksichtigung der FI-spezifischen Feldmodifikation von Debitor und Kreditor in Transaktion BP

- 2560047 Kunde und Kreditor zum einheitlichen Geschäftspartner verknüpfen

- 954816 Transaktionen zum Anlegen BP in ERP

- 2603898 Sammelhinweis zu Modifikationen

14:40 – 15:10 Meet The Expert - Christian Knecht

Gerade die Frage des Zeitpunkts zur Umstellung auf Geschäftspartner dürfte schon im Vorfeld des SAP Migrationsprojektes relevant sein.

Dabei könenn Geschäftspartner schon im ERP System aktiviert werden und durch die automatische Fortschreibung werden bei der Anlage von Kreditor und Debitor auch direkt die Geschäftspartner mit gepflegt. Durch das Load Cockpit erfolgt dieses im Hintergrund automatisch.

Daten der Bankverbindungen, insbesondere IBAN, werdne bei einer Migration nach S/4 HANA auch automatisch auf die neuen Tabellen übertragen.

Problematisch ist, dass Geschäftspartner im Gegensatz zu Kreditor und Debitor auch zeitabhängige Daten können, so dass dieses ebenfalls zu beachten ist.

14:40 – 15:25 Material Ledger in SAP S/4HANA

(Martin Munzel (Espresso Tutorials GmbH))

Kurzbeschreibung:

Online - Aufzeichnung:Lernen Sie, welche Funktionalität das Material Ledger in S/4HANA umfasst und welche Änderungen es gegenüber ERP gibt. Erfahren Sie außerdem, welche Schritte im Customizing notwendig sind und welche Teile des Material Ledgers tatsächlich verpflichtend sind (und welche optional).

https://et.training/video/675/material-ledger-in-sap-s4hana

15:30 – 16:15 SAP Fiori: Validierung und Substitution leicht gemacht Version 2002

(Stephan Sill (ConVista Consulting AG))

Kurzbeschreibung:

Online - Aufzeichnung:Der Vortrag „SAP Fiori: Validierung und Substitution leicht gemacht“ betrachtet die Möglichkeiten der Erstellung und Nutzung von Validierungs-/ und Substitutionsregeln innerhalb der S4HANA Cloud Edition 2008. Diese werden dabei jeweils praktisch in einer „Live“-Demo vorgestellt. Zusätzlich wird die neue Protokollierungsfunktionalität von Validierungs-/ und Substitutionsregeln erläutert. Den Anwendern soll so ein einfacher Einstieg und Überblick in die Nutzung der Fiori Apps zur Validierung und Substitution ermöglicht werden.

https://et.training/video/679/sap-fiori-validierung-und-substitution-leicht-gemacht-version-2002

Innerhalb der Rolle SAP_BR_BPC_EXPERTS ist berechitgungsseitig die Möglichkeit auf das Buchungsverhalten durch Valdierung und Substitiution Einfluss zu nehmen.

Dabei kann die Anwendung über die Fiori App folgende Schritte durchgeführt werden:

- Anlegen einer Regel

- Definierien der Vorabbedingungen (Allgemeine Info, Vorabbedingungen und Valdierung)

- Aktivieren der Regel

Durch die Valdierung ist es bspw. Möglich, dass bestimmte Buchungen nur auf einzelne Kostenstellen erfolgen dürfen, so dass es hier eine Warnmeldung gibt, wenn die Vorabbedingung nicht erfolgt ist. Eine ausführliche kundeneigene Fehlermeldung gibt es hier zwar nicht, aber mit entsprechender Berechtigung kann auf die Valdiierungsregel abgesprungen werden.

Durch die Substitution kann bspw. ein Funktionsbereich überschrieben oder bei bestimmten Konten vorbelegt werden, so dass Sie hier nicht selbst diesen anlegen müssen.

Dieses erfolgt dann automatisch bei Buchung.

Über die Fiori App Software Kollektion exportieren und Importieren können aktivierte Regeln zusammengefasst werden und zwischen den Systemen transportiert werden. Entwurfsversionen können hier jedoch nicht epxortiert werden.

Die Berechtigung für Transport sind in den Rollen SAP_Core_BC_SL_IMP und SAP_Core_BC_SL_EXP erfasst. Eine Auswertung der Protokolle für Substitution und Valdiierung ist in der Rolle SAP_BR_BC_EXPERT hinterlegt.

16:20 – 16:40 Meet The Expert - Stephan Sill

Durch die Auswahl der einzelnen Module / Kontierungsblöcke auf die sich diese App bezieht kann auch das Modul PSM-FM gewählt werden. Jedoch ist diese App kein Ersatz für die FMDERIVE, auch weil es keine Hierarchie der Regeln innerhalb der Abarbeitung gibt.

Ebenso sind eigene Nachrichten nicht möglich bei der Valdierung zu setzen, sofern eine Buchung verweigert wird. Ggf. lässt sich dieses aber durch einen sprechendne Namen der Regel lösen.

Das generierte Prüfskript lässt sich in der App zwar anzeigen, es ist aber nicht möglich eigene Programmierungen oder ein Userexit hier einfügen.

Dennoch erscheint die Anwendung gerade durch die Vorgaben der verfügbaren Felder als eine wesentlich einfachere Regelpflege als die bisherigen Methoden im ERP System.

Auch in der OnPremise Version der SAP ist diese verfügbar, wenn auch mit Einschränkungen.

16:20 – 17:05 Neuerungen im S/4HANA Accruals Management

(Michael Rohrbach (ConVista Consulting AG))

Kurzbeschreibung:

Onlineaufzeichnung:Michael Rohrbach gibt Ihnen einen Überblick über die Features des S/4HANA Accruals Management und erläutert die Funktionsweise für manuelle und automatische Abgrenzungen. Außerdem erfahren Sie, welche Vorteile die Nutzung von Machine Learning im Accruals Management bietet.

https://et.training/video/677/neuerungen-im-s4hana-accruals-management

17:10 – 17:55 ONE Finance on SAP S/4HANA

(Maximilian Thür (cbs Corporate Business Solutions Unternehmensberatung GmbH),Sebastian Hellmann (cbs Corporate Business Solutions Unternehmensberatung GmbH))

Online - Aufzeichnung:

https://et.training/video/685/one-finance-on-sap-s4hana

Fazit

Auch für den letzten Tag hatte ich mir vorab schon Erwartungen zurecht gelegt die teilweise auch direkt zugetroffen haben :-).Die Ändeurngen im Bereich der Logitistik (MM) sind am Rande definitv anstrengend aber gerade SAC und auch die Migration der Geschäftspartner dürfte eines der ersten größeren FI Themen (neben einer etwaig anstehenden Einführung von NewGL) für das Migrationsprojekt sein. Da für mich Berichtswesen immer eine große Rolle spielt sind natürlich auch Group Reporting und die Nutzung der neuen Berichtsset eine Bereicherung.

Ein wichtiger Punkt, insbesondere für ein Vorprojekt zur Einführung von S/4HANA erscheint mir die Geschäftspartner Migration. Insbesondere dass diese auch schon in ERP aktiviert werden kann und quasi im Hintergrund mitläuft dürfte einige Aktivitäten sowohl beim Brownfield als auch Greenfield Ansatz einer Migration erleichtern. Beim Vortrag zur XRechnung profitierte ich davon, dass hier auch noch einmal alle Hintergründe und die Entwicklung dazu vorgestellt worden ist und bei Winshuttle fand ich es etwas schade, dass zwar die Datenpflege aber nicht die Auswertungen per Winshuttle vorgestellt worden sind.

Durch meinen eigenen Hintergrund aus dem Bereich PSM-FM war auch die Validierung und Substitution interessant, wobei ich mich hier an einigen Punkten auch an die FMDERIVE oder FMDERIVER erinnert fühlte.

Gesamtfazit und Hinweis an Hochschulen

Aus Sicht der Hochschulen (insbesondere im Bereich Berichtswesen und Controlling) würde ich meinen Kolleginnen und Kollegen insbesondere folgende Vorträge besonders ans Herz legen, auch weil diese auch im Rahmen eines Vorprojektes zur S/4 HANA Einführung relevant sien können:- Das neue Log der Allokationen – Mehr Einblick in die Gießkanne

Siehe Bericht vom 2. Tag

https://et.training/video/672/das-neue-log-der-allokationen-mehr-einblick-in-die-giesskanne - Erfahrungsbericht: SAP zu SAP Migration mit SAP Migration Cockpit

Siehe Bericht vom 2. Tag

https://et.training/video/673/sap-zu-sap-migration-mit-dem-sap-migration-cockpit - S/4HANA Geschäftspartner Migration – Ein Auszug bisheriger Erfahrungen

Siehe Bericht vom 3. Tag

https://et.training/video/664/s4hana-geschaeftspartner-migration-ein-auszug-bisheriger-erfahrungen - SAP Fiori: Validierung und Substitution leicht gemacht Version 2002

Siehe Bericht vom 3. Tag

https://et.training/video/679/sap-fiori-validierung-und-substitution-leicht-gemacht-version-2002 - Erfahrungsbericht S/4HANA im Controlling

Siehe Bericht vom 1. Tag

https://et.training/video/667/erfahrungsbericht-s4hana-im-controlling - Material Ledger in SAP S/4HANA

Siehe Bericht vom 3. Tag

https://et.training/video/675/material-ledger-in-sap-s4hana

Je nach SAP Modul sind natürlich auch noch weitere Vorträge interssant, so dass dieses eigentlich mehr die Highlights von mir sind .

FICO Forum Infotage Digital 2020 - Artikelübersicht

Meine Eindrücke und Erfahrungen, sowie die weiterführenden Informationen zu den FICO Forum Infotagen in 2020 habe ich in folgende Artikeln näher beschrieben:- "Rückblick auf die FICO Forum Infotage Digital 2020 - virtueller ☕ und wie ist so eine digitale Transformation eines Community Events"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 1. Tag 📝 u.a. S/4HANA Finance, Anlagenbuchhaltung, neue Bank Account Ledger und Controlling"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 2. Tag 📦 u.a. Zahlungsverkehr, SAP Migration, Allokation LOG"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 3. Tag 💼u.a. XRechnung, Group Reporting, Geschäftspartner Migration"

Aktuelles von Andreas Unkelbach

unkelbach.link/et.reportpainter/

unkelbach.link/et.migrationscockpit/

09:21 Uhr

Meta Angaben für Twitter Card, OpenGraphProtocol und DublinCore und Auswirkungen auf Social Media Shares

Hintergrund: Artikelvorschau beim Teilen auf Social Media

Die meisten Social Media Profile ermöglichen es Artikel im Stream zu teilen, sei es nun Twitter, Facebook oder auch Linkedin. Um die Anzeige im Posting etwas anzupassen ist es möglich per Meta Angaben (Meta Tags) im HTML Code der eigenen Seie diese etwas genauer zu stuern.Auf meiner eigenen Seite habe ich dieses mit CSS und reinen HTML Code datenschutzkonform eingebunden.

Wie dieses umgesetzt wird ist im Artikel "Blogartikel per Link im »social web« datenschutzfreundlich teilen" beschrieben.

Die Gestaltung dieser Boxen als "Socialmedia Buttons für Profile per CSS Sprites oder CSS Box für XING, Google+, Twitter und Facebook" ist hier recht praktisch insbesondere durch die Möglichkeiten der Ladezeit.

So sieht ein aktueller Beitrag geteilt bei Facebook und Twitter zum Beispiel wie folgt aus:

Technische Umsetzung von Twitter Card, OPG und DublinCore

Insgesamt habe ich dieses in drei Abschnitten hier im Blog genutzt auf die ich nun im Einzelnen eingehen möchte.

Twitter Card

<meta name="twitter:card" content="summary" />

<meta name="twitter:creator" content="@AUnkelbach" />

<meta name="twitter:site" content="@AUnkelbach" />

<meta name="twitter:title" content="Beitrag zum Thema " />

<meta name="twitter:description" content="Andreas Unkelbach schreibt " />

<meta name="twitter:image" content="https://www.andreas-unkelbach.de/b_aublog.png" />

<meta name="twitter:image:src" content="https://www.andreas-unkelbach.de/b_aublog.png" />

<meta name="twitter:url" content="https://www.andreas-unkelbach.de/blog/?go=show&id=1155" />

Twitter hat unter "Twitter Cards - Getting started with Cards Docs Twitter Developer" die notwendigen Einstellungen für eine Twittercard beschrieben durch die beim Posting eines Links die entsprechenden Angaben ausführlicher umgesetzt und auch formatiert werden können.

Obligatorisch ist dabei die erste Zeile in der "twitter:card" die Eigenschaft "summary" zugewiesen wird. Es gibt noch weitere Typen von Karten, aber gerade bei Blogartikeln und Internetseiten ist die Zusammenfassung da sicher sinnvoll.

Danach werden durch "twitter:creator" und "twitter:site" optional die beiden Twitterhandle (Twitter Accountnamen) der Urhebende als auch der Publikation angegeben.

Ferner habe ich durch "twitter:title" und "twitter:description" auch noch einen Titel (wird fett als Überschrift in Twitter angezeigt) sowie Beschreibung eingebaut und durch "twitter:image" bzw. "twitter:image:src" ein Vorschaubild zum Artikel ergänzt. In meinen Fall ist dieses die kleine Strichzeichnung die ich auch als Avatar in meinen Videos und Präsentationen verwende.

Durch den Twitter Card Validator kann getestet werden, ob die Einbindung aller Elemente problemlos funktioniert hat.

Open Graph Protocol:

<meta property="og:type" content="blog" />

<meta property="og:image" content="https://www.andreas-unkelbach.de/b_aublog.png" />

<meta property="og:url" content="https://www.andreas-unkelbach.de/blog/?go=show&id=1155" />

<meta property="og:site_name" content="Andreas Unkelbach Blog - " />

<meta property="og:title" content="Artikel zum Thema " />

<meta property="og:description" content="Andreas Unkelbach schreibt " />

<meta property="article:publisher" content="https://www.facebook.com/pages/andreas-unkelbachde/157346947790057" />

<meta property="article:author" content="https://www.facebook.com/unkelbach" />

Facebook nutzt zur Gestaltung der Infoboxen unterhalb eines Links die Opengraph Angaben innerhalb der Meta Tags. Das "Open Graph protocoll" ist ausführlich auf ogp.me beschrieben. Für mich sind hier folgende Punkte in Bezug auf Facebook relevant die auch an einer anderen Stelle ausführlicher genutzt werden.

Neben Facebook nutzt auch Google dieses für Snipets und für den eigenen Knowledgegraph.

Durch og:type wird die Art des Medium dargestellt. Wird hier kein Wert angegeben ist der Vorgabewert "website" jedoch habe ich mich hier für "blog" entschieden, da vielleicht doch das ein oder andere Netzwerk hier eine differenziertere Betrachtung nutzt.

Unter og:image wird wiederum ein Vorschaubild ausgewählt.

Unter og:url wird die direkte Adresse (Perma URL) des Eintrags bzw. der Artikelseite veröffentlicht.

Während og:site_name durch Facebook nicht interpretiert wird sind doch die beiden Tags og:title und og:description wichtig, da durch diese die Beschreibung (Vorschautext) gesteuert wird.

Optional habe ich hier noch article:publisher und article:author mit entsprechenden Links zu meiner Facebook Seite ergänzt.

Auch Facebook bietet ein Webtool (Facebook Developer) zur Überprüfung der korrekten Einbindung der Daten.

Ebenso ist ein vergleichbares Tool für Linkedin (Linkedin Post Inspector) vorhanden. Gerade bei Facebook ist es hier auch ein Vorteil, dass ich bei fehlerhaft eingebunden Überschriften oder Vorschaubildern die Daten erneut einlesen lassen kann und so eine Korrektur der Artikelvorschau ermögliche.

Meine Blogartikel werden, wie im Artikel "Facebook Seite mit RSS Feed / Blogartikel versehen" beschrieben, automatisch auch auf Facebook gepostet, aber manchmal merke ich erst im Nachhinein, dass hier eine Korrektur erforderlich ist.

Dank meiner Frau Claudia kann ich dafür vom CMS dieses Blog / CMS auch direkt auf Twitter posten mit Link zu meinen Blogartikel. Hier nutzt sie die Twitter Api :-)

Neben der Einbindung von Tags und VG-Wort Zählpixel ist dieses eine sehr gelungene und auf meine Bedürfnisse angepasste Oberfläche der Software :-) Ferner mag ich unheimlich, die dritte Symbolleiste in der Webicons (siehe Artikel "Fontello - Icons als Webfonts per CSS einfügen") in meine Seite eingebunden werden können. Im Abschnitt "Google Fonts lokal speichern Keine Google Fonts unter Wordpress" ist dieses auch bei meinen Wordpress Artikel ein Thema geworden .

Google Scholar / Dublin Core / Akademische Suchmaschinenoptimierung ASEO:

<meta name="citation_title" content="Artikel zum Thema Daten " />

<meta name="citation_author" content="Andreas Unkelbach" />

<meta name="citation_publication_date" content="2020/11/29" />

<meta name="citation_abstract" content="Andreas Unkelbach Blog Artikel zum Thema - " />

<meta name="citation_publisher" content="Andreas Unkelbach Blog" />

<meta name="citation_issn" content="2701-6242" />

<meta name="citation_journal_title" content="Andreas Unkelbach Blog" />

<meta name="citation_fulltext_html_url" content="https://www.andreas-unkelbach.de/blog/?go=show&id=1155" />

<meta name="dc.Contributor" content="Unkelbach, Andreas" />

<meta name="dc.Title" content="Artikel zum Thema " />

<meta name="dc.Date" content="2020/11/27" />

Insbesondere für wissenschaftliche Publikationen ist auch der Dublin Core als bibliographisches Datenformat relevant. Ergänzend dazu nutzt bspw. Google Scholar auch citation_* für weitere Angaben der Quelle.

Da das Thema akademische Suchmaschinenoptimierung (ASEO) noch etwas umfangreicher ist, habe ich diese im Artikel ausführlicher beschrieben.

Interessant an dieser Stelle dürfte die Angabe "citation_issn" sein. Hierdurch wird die ISBN für Zeitschriften angegeben.

Auch zu diesem Hintergrund verweise ich gerne auf Gerade beim Strukturieren einer Internetseite sind solche Tags weiterhin unheimlich praktisch und können auch noch durch "Strukturierte Daten auf Website oder Semantisches Web (schema.org)" erweitert werden.

Google bietet an dieser Stelle übrigens ebenfalls ein Testtool für strukturierte Daten an.

Insbesondere im Bereich Webdesign und Webanalyse gibt es einige Tools, auf die ich im Abschnitt "Webanwendungen : Webdesign und Webanalyse" der Softwareempfehlungen gerne verlinke.

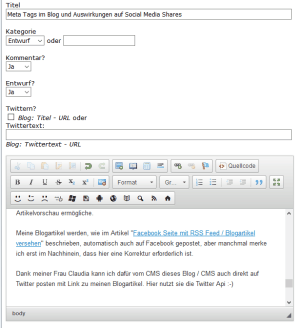

Insbesondere für Autorenseiten dürfte dieses Thema interessant sein, da hierdurch auch der Google Knowledge Graph gefüttert wird und sich so auch die Vorschau bei der Suche nach einer Person entsprechend anpasst.

Wobei hier auch zu sehen ist, dass Google durchaus ergänzende Informationen bspw. aus meiner Facebook Seite ausliest, während ich durch die Angabe von article:author und article:publisher durch Verweis auf meine eigene Domain "möglicherweise" noch andere Daten festhalten kann.

OnPage statt OffPage Analyse einer Internetseite

Auch wenn das Thema Suchmaschinenoptimierung (SEO) hier eher ein Randthema ist, fallen doch auch solche technischen und strukturellen Aspekte in das Themenfeld hinein. Der Vorteil gegenüber OffPage (Links, andere externe Signale wie Verweildauer, ...) ist, dass Seitenbetreibende selbst hier Einfluss auf ihre Seite nehmen können.Eine gute Unterstützung bietet da in meinen Augen der SEO Crawler Seorch.eu, eines der umfangreichsten freien Tools zum Sitecheck bzw. der SEO Analyse das sich um einige Aspekte rund um die Technik der Internetseite beschäftigt. Matthias Hotz (42blue) hat dieses Tool eigentlich nur für sich selbst entwickelt und baut dieses Tool für die eigenen Bedürfnisse auch weiter aus. Spannend für Webdesign Anbietende dürfte auch sein, dass SEORCH auch auf der eigenen Seite kostenpflichtig eingebunden werden kann.

Daneben bieten auch Google und Microsoft mit der Google Search Console und Bing Webmaster Tools zwei Webangebote die zur Analyse der eigenen Seite sehr nützlich sind.

Wie eingangs erwähnt finden sich noch weitere Tools unter den Softwareempfehlungen als Webanwendung. Gerade die Pagespeed Analyse kann ich hier sehr empfehlen und habe da auch für meine eigenen Seite "In eigener Sache: Updates der Seite (Technik und Design) - Fokus auf Responsives Webdesign und pagespeed" einige Anpassungen vorgenommen.

Hinweis:

Mehr zum Thema #Autorenleben findet sich im Artikel "Autorenleben - Steuern und Selbstständigkeit, Verwertungsgesellschaft Wort (VG Wort), Autorenleben in Nebentätigkeit" und wird von mir regelmäßig aktualisiert.

Berichtswesen im SAP®-Controlling (📖)

Für 19,95 direkt bestellen

Oder bei Amazon ** Oder bei Autorenwelt

14:12 Uhr

Rückblick auf die FICO Forum Infotage Digital 2020 - 2. Tag 📦 u.a. Zahlungsverkehr, SAP Migration, Allokation LOG

Dieses Jahr waren die FICO Forum Infotage wesentlich umfangreicher und so habe ich die Veranstaltung auf mehrere Artikel zusammengefasst.

Vorträge FICO Forum Infotage Digital 2020:

Eine Zusammenstellung aller Artikel zum FICO Forum Digital 2020 und der Vorjahre ist im Artikel Rückblick auf die FICO Forum Infotage Digital 2020 - virtueller ☕ und wie ist so eine digitale Transformation eines Community Events? zu finden.

Hier möchte ich über die einzelnen Vorträge des zweiten Tages berichten. Die anderen Tage und meine Erfahrungen habe ich am Ende dieses Artikels verlinkt.

Aufzeichnung der einzelnen Vorträge

Die Videos der FICO-Forum Infotage November 2020 sind in der digitalen SAP Bibliothek von Espresso Tutorials enthalten.

Espresso Tutorials SAP Bibliothek-Flatrate *

Diese kann ich auch unabhängig von den Vorträgen empfehlen.

Sollten Sie Interesse an einen kostenfreien Probezugang haben, kann dieser auch über https://et.training/testzugang beantragt werden. Sie erhalten für eine Woche einen kostenfreien Zugriff auf die Vorträge der drei Konferenztage.

Meine Erfahrungen auf den FICO Forum Infotagen 2020

Im Folgenden mag ich meine Erfahrungen und Eindrücke der besuchten Vorträge kurz schildern und auch gleichzeitig einen direkten Link auf die einzelnen Videos nachreichen, so dass (bei vorhandenen Zugang) auch direkt die Vortragsseite aufgerufen werden kann.Dienstag, 17. November 2020

09:20 - 10:05 Transferpreise in S/4HANA

(Frank Lowitzsch)

Leider gibt es hier derzeit keine Online-Aufzeichnung

Auch hier wurden anhand mehreren Praxisbeispielen der interne Warneverkehr und die Bewertung der Produkte innerhalb des Wertefluss im Material Ledger dargestellt.

- Beispiel war die Umlagerung von einen Profitcenter zum anderen zum Transferpreis, so dass hier interne Forderungen als konzerninterne Erlöse zum Transferpreis dargestellt worden sind

- Hier wurde aus Lager vom Profitcenter 1 an einen Endkunden der zum Profitcenter 2 gehört verkauft. Auch hier ist der Transferpreis automatishc berücksichtigt worden.

Neben der praktischen Umsetzung wurden hier auch auf die Einstellungen im Customizing zu den unterschiedlichen Bewertungsbereichen und entsprechende Wertansätze eingegangen inklusive Belegsplitt für Verrechnungskonten.

10:10 - 10:55 Realtime Cash-, Liquidity & Treasury Management mit SAP S/4HANA

(Jochen Stiebe (ConVista))

Leider war der vorherige Vortrag länger als erwartet, so dass dieser Vortrag nicht besucht werden konnte. Derzeit ist hier auch keine Aufzeichnung online verfügbar.

11:00 - 11:45 SAP Data Warehouse Cloud – Überblick & Demo

(Klaus Peter Sauer (SAP Deutschland SE & Co. KG))

Kurzbeschreibung:

Online - Aufzeichnung:SAP Data Warehouse Cloud ist eine End-to-end Data Warehouse Lösung in der Cloud, welche Data Management mit Analytics kombiniert in einer Lösung anbietet. Dieser End-to-end Service beinhaltet von der Datenintegration, über Transformationen und Modellierung, einem semantischen Business Layer bis hin zum Dashboarding alle Funktionalitäten. Zielgruppe sind Benutzer der Fachabteilung und der IT.

https://et.training/video/671/sap-data-warehouse-cloud-ueberblick-und-demo

Neben der Erstellung eigener Kennzahlen, die auch mit anderen geteilt werden können empfand ich auch die Spaces als virtuelle Arbeitsbereiche in denen Daten zur Verfügung gestellt werden für berechtigte Benutzerkreise interessant.

Neben der reinen technischen Definition können auch wiederverwendbare Objekte zur Vefügung gestellt werden (Sematischer Ansatz) so dass hier Kunden, Produkte oder vergleichbares definiert und mit eben diesen gearbeitet werden kann.

Über den Story Builder können die Daten direkt aufbereitet werden.

Unter roadmaps.sap.com ist auch für BW als Blau (Verfügbar) und Gelb (in Planung) weitere Entwicklungen in diesen Bereich dargestellt.

11:50 - 12:10 Meet The Expert - Klaus Peter Sauer

Auch zu dieser Sitzung besuchte ich eine Meet the Expert Session in der Fragen live gestellt werden konnten und sich zu offenen Punkten noch ausgetauscht wurde.

Grundsätzlich soll das neue Produkt nicht als ein Ersatz für eine bestehende BW Landschaft genutzt werden sondern eine neue Zielgruppe erschliessen, da nun nicht nur IT Experten sondern auch Anwendende direkt die notwendigen Daten zusammenstellen können. Das Tool ist eine Unterstützung von Fachbereichen im Rahmen einer Modellierung der Daten auch in Kombination mit der BW Lösung.

Was die semantishcen Objekte anbelangt sind diese im Business Layer noch nicht ausgebaut, was aber künftig im Bereich FI/CO erfolgen soll.

Die Data Warehous Cloud selbst liegt auf AWS Servern in Frankfurt so dass hier auch über Standardvertragsklauseln auch Schrems II abgeklärt ist.

Aktuelle Release Informationen sind im Roadmap Explorer als Webanwendung ersichtlich.

11:50 – 12:35 Zentrale Zahlungsprozesse mit SAP Advanced Payment Management

(Claus Wild (Buchautor))

Kurzbeschreibung:

Online-Aufzeichnung:Mit dem SAP Advanced Payment Management steht Ihnen eine moderne und skalierbare SAP-Lösung zur Abbildung Ihrer Prozesse im Zahlungsverkehr zu Verfügung. Überwachen und steuern Sie mit SAP Advanced Payment Management Ihren Zahlungsverkehr und profitieren aus einer Vielzahl an Szenarien zur Abwicklung von Zahlungen. Integrieren Sie darin weitere Komponenten wie beispielsweise SAP Multi-Bank Connecitvity oder das SAP Bank Communication Management.

https://et.training/video/676/zentrale-zahlungsprozesse-mit-sap-advanced-payment-management

13:00 13:45 Erfahrungsbericht – Zentrale Zahlungsplattform auf Basis von SAP S/4HANA und SAP MBC

(Jochen Stiebe (ConVista))

Online - Aufzeichnung;

https://et.training/video/666/zentrale-zahlungsplattform-mit-sap-s4hana-und-sap-mbc

Hier wurde sowohl das Zahlungsmanagement in S/4HANA als auch der Zahlverkehr vom Zahllauf aus ECC zur Treasury Workstation vorgestellt.

13:50 -14:35 Erfahrungsbericht: SAP zu SAP Migration mit SAP Migration Cockpit

(Petra Heming (ConVista Consulting AG),Torsten Weber (ConVista Consulting AG))

Online - Aufzeichnung:

https://et.training/video/673/sap-zu-sap-migration-mit-dem-sap-migration-cockpit

Schon durch mein eigenes Buch zum Thema Migration unter S/4HANA war ich neugierig, welche Erfahrungen hier gesammelt worden sind.

Für 29,95 € direkt bestellen

Oder als SAP Bibliothek-Flatrate *

oder bei Amazon

Und besonders die mit 1909 eingeführte Möglichkeit der SAP zu SAP (Direct Transfer) beschriebene Option zur Übertragung von Daten aus einem ins andere SAP System empfinde ich als eine spannende Lösung.

Als Grundlagen wurden erst einmal die unterschiedlichen Vorgehensweisen im Rahmen einer Migration beschrieben.

- Evolution = als Brownfield Ansatz wo ein technisches Update durchgeführt wird

- Revolution = Neue Strukturen und Greenfield Ansatz

- Hybrider Ansatz = Blue/Red Field im Rahmen einer Transformation der Daten bspw. auch kombiniert mit einer Kontenplanumstellung

Die Migration erfolgt in den drei Schritten:

- Extrakt der Daten durch Auswahl der Objekte und Daten im LTMC

- Transform Mappen und Transformieren der Daten, wobei hier auch auf die Möglichkeit der Modellierung von Migrationsobjekten per LTMOM hingewiesen wurde

- Load zur Simulation und Migration im LTMC

Praktischerweise ist das Migrationstool im normalen Lizenzumfang schon vorhanden.

Persönlich war ich allerdings verwundert, dass bei der Migration von CO Objekten, wie Kostenstellen, auch die führende 000 mit migriert wurde und der Zieldatensatz dann neben der Nummer der Kostenstelle auch die 000 vorab beinhaltet hatte. Hier wäre eine Rückfrage ganz praktisch gewesen.

Insgesamt war es aber auch spannend einmal dies Form der Migration "live" zu sehen.

14:40 - 15:25 Schnellere Finanzabschlüsse mit SAP Advanced Financial Closing

(Moritz Back (SAP Deutschland GmbH & Co. KG) Dorothee Schulze (SAP Deutschland SE & Co. KG))

Kurzbeschreibung:

Aufgrund von stetig steigenden legalen und regulatorischen Berichtsanforderungen, stehen Unternehmen vor der Herausforderung immer umfangreichere Abschlussaktivitäten in immer kürzeren Zeiträumen durchführen zu müssen. SAP Advanced Financial Closing unterstützt Unternehmen bei der Planung, Durchführung und Überwachung der Abschlussprozesse, um diese zu beschleunigen und zu automatisieren und dabei gleichzeitig eine hohe Qualität und Auditierbarkeit sicherzustellen.

Online - Aufzeichnung:

https://et.training/video/665/schnellere-finanzabschluesse-mit-sap-advanced-financial-closing

Teilweise könenn Aufgaben auch im Hintergrund angesteuert durch iRPA (Robot Integration) automatisert erfolgen und Einzelabschlüsse simuliert werden.

Ende 2021 soll neben den im Jahresabschluss beschäftigten Personen auch ein Cockpit für Wirtschaftsprüfer hinzugefügt werden, durch die dann ebenfalls eine Analyse und Kontrolle der einzelnen Prozesse eroflgen können.

Gerade hier war auch der Austausch in der anschliessenden Meet the Expert Runde spannend, da doch sehr unterschiedlich die Arbeiten im Rahmen eines Jahresabschluss verteilt sind.

15:30 – 16:15 HORSCH Erfahrungsbericht SAP SAC

(Jochen Stiebe (ConVista))

Leider ist auch hier (derzeit) keine Online-Aufzeichnung verfügbar.

16:20 - 16:40 Das neue Log der Allokationen – Mehr Einblick in die Gießkanne

(Andreas Nunnemann (SAP Deutschland SE & Co. KG))

Kurzbeschreibung:

Online - Aufzeichnung:Einführung in die aktuellen Möglichkeiten des Logs (Demo)

Aufzeigen des Entwicklungsstandes des neuen Logs (Demo)

Vorstellung von Ideen, wie das neue Log weiterentwickelt werden kann

https://et.training/video/672/das-neue-log-der-allokationen-mehr-einblick-in-die-giesskanne

Die Universelle Verrechnung als FIORI App die objektübergreifend sowohl Umlage als auch Verteilung in eine Anwendung als Allokation bündelt ist schon eine der Dinge die ich am Wechsel in Richtung S/4HANA als positiv erwarte, aber dieser Vortrag hat direkt noch einige weiere Neuigkeiten gebracht, die mich persönlich auch in 2021 für ERP sehr freuen werden, da das neue Allokation Log auch unter ERP ausgerollt werden soll.

Gerade bei Umlagen stellt sich oft die Frage, warum diese nicht vollständig erfolgt ist und oftmals werden auch Zyklen und Segmente dann auch noch geändert.

Das neue Allokation Log bietet eine zentrale Ansicht die sowohl die Protokolle einer Umlage als auch Verteilung wesentlich übersichtlicher bereitet und dabei auch zeitabhängig die Zyklen und Segmente zum Zeitpunkt der Ausführung darstellt.

Ferner gibt es hier auch direkt Suchmöglichkeiten, so dass nicht mehr über Verwendungsnachweis beim CO Objekt gesucht werden muss in welchen Zyklus/Segment die Datne hinterlegt sind. Eine Änderung der entsprechenden Segmente ist wohl auch künftig noch per Versionen möglich.

16:40 - 17:00 Meet The Expert - Andreas Nunnemann

Da hier auch direkt das Entwicklungsteam mit anwesend war, konnten hier auch Anregungen für die Analyse durch CO User mitgenommen werden. Neben der Information, dass dieses Log auch in ERP per Hinweis ausgerollt wird konnten hier auch Fragen wie die Analyse der Bezugsbasen (bspw. statistische Kennzahlen und auf deren Basis erfolgte Verteilungen, Umlagen) sowie die Suche über unterschiedliche Senderobjekte ist hier möglich.

Allerdings wird das Allokation Log nur im GUI verfügbar sein und nicht als FIORI App.

Ein Absprung auf die Belege wird aber ebenso möglich sein, wie die Darstellung auf Erweiterungsledger.

17:10 – 17:55 SAP Analytics Cloud Vertriebsplanung – Ein Praxisbeispiel

(Bernd Höpfner (abide))

Hier liegt leider ebenfalls keine Online-Aufzeichnung vor.

Fazit

Im Vorfeld hatte ich hier ebenfalls schon Erwartungen an diesen Tag vorformuliert:Selbstredend ist für mich hier die SAP Migration mit Migration Cockpit aber auch das Thema Allokation (Universelle Verrechnung) ein großes Thema auf dass ich sehr gespannt bin und neugierig, inwieweit ich hier ebenfalls noch Impulse aufgreifen kann. Immerhin sind dieses auch Theman die für mich in 2020 aktuell waren und auch sind.

Dabei hat mich dann insbesondere überrascht, dass die Entwicklungen nicht nur in S/4HANA mit den Allokation Log fortgesetzt werden sondern auch künftig in SAP ERP diese genutzt werden können. Dieses dürfte im Berichtswesen zum Beispiel im Rahmen eines Betriebsabrechnungsbogen oder an den Hochschulen mit einer Kostenträgerrechnung zur Abbildung der Kostenumlage auf Studiengänge eine vergleichbare Erleichterung wie die SE16H sein :-).

FICO Forum Infotage Digital 2020 - Artikelübersicht

Meine Eindrücke und Erfahrungen, sowie die weiterführenden Informationen zu den FICO Forum Infotagen in 2020 habe ich in folgende Artikeln näher beschrieben:- "Rückblick auf die FICO Forum Infotage Digital 2020 - virtueller ☕ und wie ist so eine digitale Transformation eines Community Events"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 1. Tag 📝 u.a. S/4HANA Finance, Anlagenbuchhaltung, neue Bank Account Ledger und Controlling"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 2. Tag 📦 u.a. Zahlungsverkehr, SAP Migration, Allokation LOG"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 3. Tag 💼u.a. XRechnung, Group Reporting, Geschäftspartner Migration"

Schnelleinstieg in das Controlling (CO) mit SAP S/4HANA (📖)

Für 29,95 direkt bestellen

Oder bei Amazon ** Oder bei Autorenwelt

16:20 Uhr

Daten in Excel intelligenter formatieren 📊 als intelligente Tabellen bzw. als Tabelle formatieren

Allerdings haben diese Tabellen auch noch weitere Vorzüge auf die ich gerne eingehen mag.

Daten als Tabelle formatieren

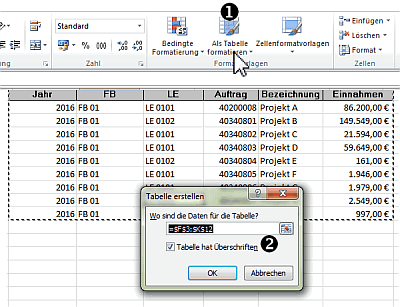

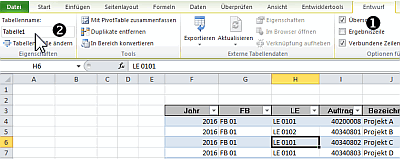

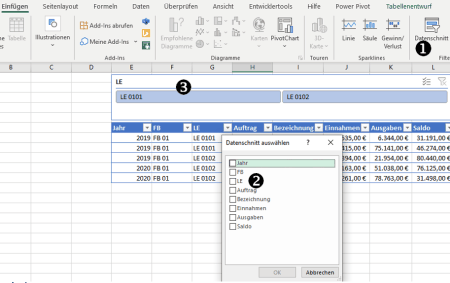

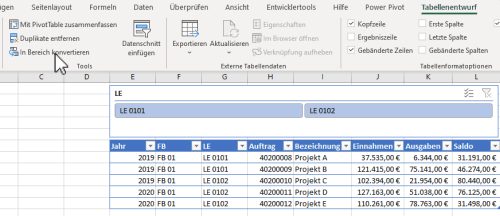

Der erste Schritt ist, dass ich die Tabelle entweder durch die Schaltfläche "Als Tabelle formatieren" (siehe 1 in unterer Abbildung) oder durch die Tastenkombination STRG und T in eine formatierte Tabelle umwandele. Wichtig ist, dass die bisherige Tabelle hier komplett erfasst ist und die Option Tabelle hat Überschriften (siehe 2 in unterer Abbildung) markiert ist.

Datentabelle Namen zuweisen

Damit sieht die Tabelle nicht nur wesentlich hübscher aus sondern kann, wenn man eine Zelle in der Tabelle markiert hat über die Tabellentools im Ribbon Entwurf (1 in unterer Abbildung) einen eigenen Namen (unter 2 in unterer Abbildung) erhalten.

Statt Tabelle1 kann dieser Name zum Beispiel Grunddaten_Drittmittel sein. Dieser Name kann dann als Datenherkunft einer Pivot-Tabelle verwandt werden.

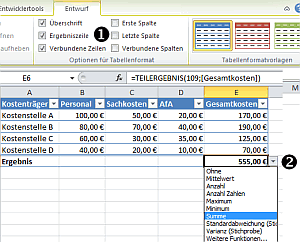

Ergebniszeile bei als Tabelle formatierte Daten

Ein weiterer Vorteil dieser formatierten Tabelle ist, dass hier auch eine Ergebniszeile (aktiviert durch 1 in folgender Abbildung) markiert werden kann und hier über einzelne Spalten Summen, Anzahl oder andere Ergebnisse (siehe 2 in folgender Abbildung) gebildet werden diese aber nicht in die Datenquelle der Pivottabelle mit übernommen werden.Dabei wird hier als Option direkt die Funktion TEILERGEBNIS angeboten, so dass hier Anzahl, Summe und diverse andere Optionen ausgewählt werden können.

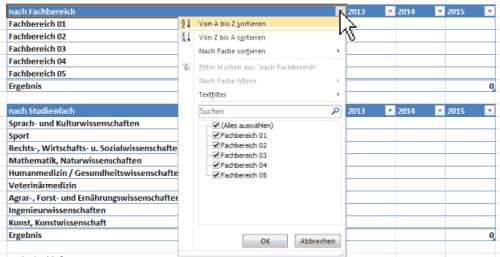

Mehrere Datenfilter setzen auf einen Tabellenblatt

Besonders wenn mehrere Datentabellen angezeigt werden ist ein weiterer Vorteil der als Tabelle formatierten Daten auch, dass mehr als ein Filter innerhalb eines Tabellenblattes gesetzt werden können.Zur Verdeutlichung kann hier ein Beispiel der Darstellung nach Fachbereichen und Studenfach genutzt werden.

Auch hier verweise ich gerne auf meinen Artikel "Mehrere Autofilter im Tabellenblatt einer Exceltabelle setzen" mit entsprechenden Hinweisen.

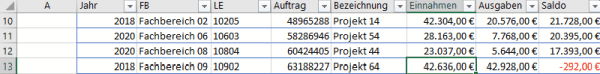

Daten sind bei der Beschriftung ohne Fixieren lesbar

Wenn ich eine längere Tabelle habe ist es beim Scrollen auch ein enormer Vorteil, dass die Spaltenüberschriften der formatierten Tabelle statt der üblichen Spaltenüberschrift erscheint, wie anhand folgender Abbildung zu sehen ist.

Statt der Spalte B bis K werden hier die Überschriften der als Tabelle formatierten Daten beim herunterscrollen dargestellt. Was zumindst für die Empfänger von längeren Berichten sehr praktisch ist.

Datenschnitten bei intelligenten Tabellen

Im Artikel "Pivottabellen ab Excel 2010 dynamischer filtern mit Datenschnitten am Beispiel Hochschulfinanzstatistik" bin ich auf die Möglichkeit von Datenschnitten bei Pivot-Tabellen eingegangen.

Ab der Excel Version 2013 ist dieses auch bei "als Tabelle formatierten" Daten möglich, wodurch auch über solche Tabellen ein Dashboard erstellt werden kann.

Dazu ist aus der aktiven Tabelle über die Symbolleiste "Einfügen" die Schaltfläche "Datenschnitt" aus der Befehlsgruppe Filter hilfreich.

Hier ist dann eine Auswahl aller Spalten vorhanden über die ein Datenschnitt genutzt werden kann.

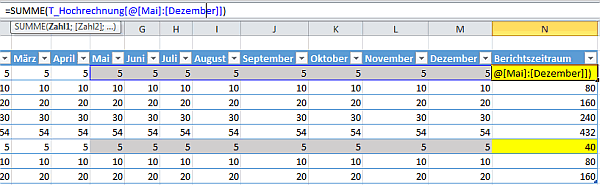

Mit Spaltenbezeichnung in Tabellen rechnen

Ein weiterer Vorteil ist, dass bspw. für die Personalkostenhochrechnung hier auch möglich direkt die Personalkosten von Mai bis Dezember als Formel zu schreiben statt auf die einzelnen Spalten bewust zu verweisen.

Die Vorzüge dieser Methode sind im Artikel "SUMMEWENN über mehrere Spalten in Excel oder Personalkostenhochrechnung auf Innenauftrag zusammenfassen" beschrieben.

Wie bekomme ich wieder eine "normale" Tabelle?

Manchmal möchte man aber aus der vorherigen Tabelle wieder eine "normale" Tabelle bekommen. Dieses ist in den "Tabellentools" möglich.Hierzu reicht ein Klick auf die "intelligente Tabelle" und nun auf die Symbolleiste Entwurf.

Über die Schaltfläche "In Bereich konvertieren" kann die Tabelle wieder in einen normalen Bereich umgewandelt werden.

Die vorher genutzten Formeln mit Spaltennamensbezug passen sich auch entsprechend an, so dass in der Formel wieder =Summe(F3:M3) statt =SUMME(T_Hochrechnung[@[Mai]:[Dezember]]) zu lesen ist.Allerdings sind dann auch alle schönen Funktionen wie Datenschnitte entfernt.

Fazit

Nicht nur bei Pivot Tabellen sondern allgemein im Berichtswesen möchte ich eigentlich auf diese Funktion nicht mehr verzichten selbst wenn es manchmal zur Verwirrtung führt :-)Vielleicht hilft ja diese kleine Sammlung an Vorteilen dabei noch mehr Menschen von dieser praktischen Funktion in Excel zu überzeugen.

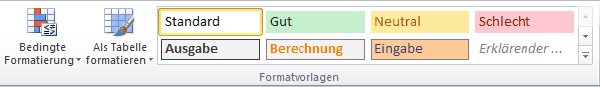

Die Schaltfläche "Als Tabelle formatieren" hilft mir zumindest bei Berichten ebenso weiter wie die Formatvorlagen um hier im Design direkt darauf hinzuweisen, wo eine Berechnung, Eingabe oder eine Ausgabe erfolgt :-) Gerade zum "Vorteil von Excel Formatvorlagen und Filter nach Farben oder Zellensymbolen aus bedingter Formatierung" und ansprechende Berichte helfen dann auch sehr gut (Finanz)Daten verständlich aufzubereiten und mahcen gerade im Berichtswesen dann auch Daten auf einen Blick verständlicher.

Weiterbildung zu diversen SAP Themen

19:27 Uhr

Rückblick auf die FICO Forum Infotage Digital 2020 - 1. Tag 📝 u.a. S/4HANA Finance, Anlagenbuchhaltung, neue Bank Account Ledger und Controlling

Dieses Jahr waren die FICO Forum Infotage wesentlich umfangreicher und so habe ich die Veranstaltung auf mehrere Artikel zusammengefasst.

Vorträge FICO Forum Infotage Digital 2020:

Eine Zusammenstellung aller Artikel zum FICO Forum Digital 2020 und der Vorjahre ist im Artikel Rückblick auf die FICO Forum Infotage Digital 2020 - virtueller ☕ und wie ist so eine digitale Transformation eines Community Events? zu finden.

Hier möchte ich über die einzelnen Vorträge des ersten Tages berichten. Am Ende des Artikels gibt es auch eine Übersicht aller Tage :-)

Aufzeichnung der einzelnen Vorträge

Die Videos der FICO-Forum Infotage November 2020 sind in der digitalen SAP Bibliothek von Espresso Tutorials enthalten.

Espresso Tutorials SAP Bibliothek-Flatrate *

Diese kann ich auch unabhängig von den Vorträgen empfehlen.

Sollten Sie Interesse an einen kostenfreien Probezugang haben, kann dieser auch über https://et.training/testzugang beantragt werden. Sie erhalten für eine Woche einen kostenfreien Zugriff auf die Vorträge der drei Konferenztage.

Meine Erfahrungen auf den FICO Forum Infotagen 2020

Im Folgenden mag ich meine Erfahrungen und Eindrücke der besuchten Vorträge kurz schildern und auch gleichzeitig einen direkten Link auf die einzelnen Videos nachreichen, so dass (bei vorhandenen Zugang) auch direkt die Vortragsseite aufgerufen werden kann.Montag, 16. November 2020

9:00 09:15 BegrüßungErstmals vor 9 Jahren wurden die FICO Forum Infotage ins Leben gerufen als eine Idee sich neben dem Austausch im Onlineforum als Community auch einmal offline treffen zu können. Bei der diesjährigen Veranstaltung ist dann der Weg pandemiebedingt wieder in den virtuellen Raum gewandert, aber dennoch sind einzelne Sponsorenstände aber auch die Vorträge online zur Verfügung und laden zum Besuch, Infomaterial sowie Austausch ein.

9:20 – 10:05 Strategie SAP S/4HANA Finance – Fokus auf Record-to-Report im aktuellen Release 2020

(Dr. Christoph Ernst (SAP Deutschland SE & Co. KG))

Kurzbeschreibung:

Online - Aufzeichnung:Die Präsentation aus dem Produktmanagement der SAP stellt die Strategie für Finance in SAP S/4HANA vor. Im Mittelpunkt stehen die jüngsten Innovationen, die für das Financial Acccounting und die Abschlussarbeiten (Record-to-Report) bedeutsam sind. Ein Ausblick auf die geplanten Funktionalitäten rundet den Vortrag ab.

https://et.training/video/669/strategie-sap-s4hana-finance-fokus-auf-record-to-report-im-aktuellen-release-2020

Ein besonderes Highlights sind immer die Blicke in Richtung SAP Labs bei denen sowohl für die Finanzbuchhaltung als auch später Controlling gezeigt wird, in welche Richtung sich SAP hier wieter entwicklen wird. Insbesondere was die Erleichterung der Abschlussarbeiten anbelangt sind hier sowohl für die Cloud als auch OnPremise einige Automatisierungen und Abstimmungen sowohl was Stamm- als auch Bewegungsdaten anbelangt möglich.

Das grundsätzliche Ziel ist dabei auch eine Automatisierung, inklusive maschnilles Lernen, wodurch eine schnellere Abstimmung und Analyse bspw. beim Waren- und Rechnungseingang möglich ist.

Die Automatisierung kann dabei in drei Schritten erfolgen:

- Definition der Bedingung

- Analyse

- Vorschlag für eine Aktion

Unter https://store.irpa.cfapps.eu10.hana.ondemand.com/ kann sich hier ein Eindruck über die verfügbaren Robots sowohl OnPremise als auch in der Cloud Version von SAP gemacht werden.

Ebenso wurde auf das Advanced Financial Closing (AFC) hingewiesen über das Abschlussarbeiten über eine zentrale Plattform koordiniert und entsprechende Rückmeldungen gesammelt werden können.

Ebenso ist die Konzernkonsoldiierung durch "Group Reporting" ausgebaut werden.

Die Aufnahme von Daten (Data Collection) über die Einzelabschlüsse (ACDOCA) und die Konzernbuchungen (ACDOCU) können hier gemeisnam integriert werden, so dass Stamm- und Bewegungsdaten auch aus Non-SAP Systemen zusammengeführt werden.

Dabei werden die im Rahmen der Vorbereitung einer regelbasierten Datenvalidierung und entsprechender Automatisierung unterworfen um dann im Rahmen der Konsolidierung für das Reporting genutzt werden zu können.

Auch hier sind die einzelnen Prozesse zentralisiert und können auch mit Prozessschritte (Ampel) visualisiert werden.

Insgesamt zeichnet sich eine Zentralisierung ab, die auch im Bereich Central FInance unter FIORI durch Dashboards und kennzahlengestützte Steuerungen ersichtlich ist. Ebenso wird die Budgetierung für Projekte und Innenaufträge noch weiter ausgebaut und auch die Anlagenbuchhaltung erhält eine stärkere Zentralisierung.

10:10- 10:55 Strategie SAP S/4HANA Finance Fokus auf Financial Planing und Analysis im aktuellen Release 2020

(Janet Salmon Produktmanagement der SAP)

Kurzbeschreibung:

Online - Aufzeichnung:Die Präsentation aus dem Produktmanagement der SAP stellt die Strategie für Finance in SAP S/4HANA vor. Ein Ausblick auf die geplanten Funktionalitäten rundet den Vortrag ab. Im Mittelpunkt stehen die jüngsten Innovationen im Controlling und in der Ergebnisrechnung. Ein Ausblick auf die geplanten Funktionalitäten rundet den Vortrag ab.

https://et.training/video/668/strategie-sap-s4hana-finance-financial-planning-und-analysis-im-aktuellen-release-2020

Neben der Finanzbuchhaltung sind auch die Entwicklungen im Controlling immer wieder spannend. Besonders die Entwicklung der Planung hin zur SAP Analytic Cloud for Planning gab hier einen guten Überblick der die einzelnen Möglichkeiten gut darstellt. Innerhalb des Universal Journal wird neben den Ist-Daten ACDOCA wird auch eine Plan-Daten QUelle ACDOCP genutzt, die als Basis für die Planung genutzt wird.

Neben den immer noch per Hinweis aktivierbaren (bzw. eigentlich auch schon freigeschalteten GUI Planungstransaktionen) kann auch weiterhin:

- BPC

- Cloud for Planning

- API

- und ein Excel Upload genutzt werden.

Eine für mich beeindruckende Neuerung mit S/4 HANA ist die Universelle Verrechnung (Allokation) durch die in einer einheitlichen Oberfläche alle bisher auf mehreren Transaktionen verteilten Umlagen und Verteilungen zusammengefasst werden und in einer App alle Zyklen und Segmente verwaltet werden können.

Besonders die Darstellung der Entlastung der Sender und Belastung der Empfänger als Flussdiagramm hat mihc hier beeindruckt. Derzeit findet die Umlage nur periodengerecht (nicht kumulativ) statt und es fehlt noch eine Berücksichtigung der Iteration.

Gerade im Controlling ist dieser Vortrag aber sehenswert, da hier auch einige wesentlichen Neuerungen sowie die Entwicklung dorthin im Controlling dargestellt werden.

Meet the Expert

Zu beiden Vorträgen gab es auch eine Meet the Expert Session in der nohc tiefergehende Fragen rund um S/4HANA und Entwicklungen im FI oder CO gestellt werden konnten. Während die Vorträge vorab aufgezeichnet waren sind die Q&A live gewesen, so dass hier Fragen, die sich aus den Vorträgen ergeben haben direkt gestellt worden und auch untereinander sich ausgetauscht werden konnte.

Da die SAP in der Cloud auf das CO Objekt Innenauftrag verzichtet und hier das PS Element Projekt einführt war hier meine Befürchtung, dass auch für onPremise perspektivisch das CO Objekt abgelöst werden könnte.

Die Aussage, dass SAP auch heute noch das Stammdatenobjekt Geschäftsbereich weiterhin nutzt.

11:00 - 11:45 Analyse und Planung in SAP S/4HANA: Universal Journal und SAP Analysis for MS Excel im Duett

(Karlheinz Weber)

Online - Aufzeichnung

Nicht verfügbar

Leider scheint der Vortrag von Karlheinz Weber - Weber Consultrain (consultrain.at) nicht in der digitalen Bibliothek verfügbar zu sein, dabei ist es der ACDC Vortrag unter den S/4HANA Vorträgen , und definitiv ein Erlebnis.

Neben den Vorstellungen der Änderungen im Bereich Planung und Analyse sind hier auch die Zusammenstellung der einzelnen Belege aus der ACDOCA sowie die weitergehenden Informationen zum Beispiel zu abgeleiteten Objekten im Universal Journal erläutert.

Besonders gut gefallen haben mir hier die Gegenüberstellungen von bisherigen Report Painter Berichten, den neuen FIORI Apps sowie die Darstellung der Daten in Analysis for Offfice wodurch zu den einzelnen Berichtstools auch gleich ein Eindruck über die Neuerungen und das Potential im Berichtswesen dargestellt worden ist.

Auch der Belegfluss von Wareneingang und Rechnung, sowie die unterschiedlichen Methoden der Planung in SAP S/4 oder ach BW Planung sind hier gut dargestellt worden.

Der Verweis auf die SAP Kurse:

- S4F07 Financial Reporting in SAP S/4HANA

- WDES4R – Der Mehrwert von SAP S/4HANA für das externe und interne Rechnungswesen – SAP Live Class – 2019/11

Nebenbei finden sich unter https://consultrain.at/sap-schulung/ auch weiter gehende Schulungsunterlagen dazu :-).

11:50 - 12:35 Das NEUE Vertragsmanagement mit SAP S/4HANA Enterprise Contract Management & Assembly

(Ulrich Benz (SAP Deutschland SE & Co. KG),Marc Griffin (SAP Deutschland SE & Co. KG))

Kurzbeschreibung:

Online - Aufzeichnung:

- Vertragsmanagement (Aufbau E-CMA; Definition, Gesellschaft & Anspruch)

- Demo (Prägnant das Wichtigste zum Beantragen, Managen und Analytics)

- Enterprise Contract Management & Assembly (Situation & Integration in besteende SAP-Contract-Lösungen)

https://et.training/video/683/das-neue-vertragsmanagement-mit-sap-s4hana

Neben den für mich relevanten Modulen des Rechnungswesens sind auch weitere Lösungen der SAP zu Anwendungsszenarien etwas, dass mich dann auf diesen Infotagen immer wieder überrascht. Hier stellt die SAP eine Vertragsverwaltung vor aus der der gesamte juristische Workflow zur Vertragserstellung mit Vorlagentexten sowie Freigabeverfahren über juristische Abteilungen bishin zum virtuellen Vertragstext und Freigabe des finalen Rechtsdokumentes beschrieben ist.

Insbesondere die Darstellung des hier mit eingebundenen Workflow dürfte hier einen näheren Blick wert sein und für Juristen aber auch im Bereich der Vertragsverwaltung und Recherche von Rechtstexten praktisch sein.

13:00 - 13:45 Anlagenbuchhaltung in S/4HANA

(Jörg Siebert (Espresso Tutorials GmbH))

Online - Aufzeichnung:

https://et.training/video/670/anlagenbuchhaltung-in-s4hana

Das älteste Nebenbuch der SAP hat ebenfalls einige Entwicklungen in Richtung S/4HANA erhalten, auch wenn die Anwenudngen in der Hauptsache als SAP GUI for HTML umgesetzt sind. Immerhin kann anhand der SAP Fiori Library direkt nachgesehen werden, welche Änderungen hier noch erfolgt sind.

Durch Aufruf von https://fioriappslibrary.hana.ondemand.com

kann unter:

- SAP Fiori apps for SAP S/4HANA

- by Line of Business

- Finance

- über den Filter nach Asset gesucht werden.

Über die App ID ist hier die eindeutige Bezeichnung der App ersichtlich aber auch per Implementation seit wann die App vorhanden ist.

Insgesamt sind hier 8 neue FIORI Apps in der Anlagenbuchhaltung ersichtlich.

Gerade im Bereich Reporting und der Darstellung der Anlagenbuchhaltung in Form eines Dashboards hat sich hier einiges getan und die Details können hier vergleichbar detailiert aufgerufen werden wie früher im Asset Explorer.

Interssant ist, dass das Profitcenter als eigenes Merkmal im Stammsatz bei den zeitabhängigen Daten hinterlegt werden kann.

Als HInweis für die Praxis wird im Vortrag auch direkt auf das Customizing für eine abweichende Belegart für ledgerspezifische Buchungen (IFRS) und eigenen Nummernkreis verwiesen.

Ebenso erfolgt ein Hinweis zum Jahresabschluss in der Anlagenbuchhaltung sowie zur Stammdatenübernahme im Rahmen der Migration durch den Nachfolger der LSMW (OSS Hinweis 2287723).

An dieser Stelle wurde auch direkt auf ein passendes Buch hingewiesen :-)

Für 29,95 € direkt bestellen

Oder als SAP Bibliothek-Flatrate *

oder bei Amazon

Insgesamt entspricht die Anlagenbuchhaltungserh stark der NewGL Struktur und ist vollständig im Universal Journal integriert, so dass hier insbesondere die Auswertungen erheblich erleichtert sind.

13:50 - 14:35 Embedded Analytics in S/4HANA entzaubert!

(Michael Kroschwitz)

Kurzbeschreibung:

Online - Aufzeichnung:Von der Fiori App bis hin zum Datenmodell, die wesentlichen Kernelemente von Embedded Analytics in S/4HANA auf den Punkt gebracht. Erweiterungsoptionen im Standard: Wie können Standardberichte um kundeneigene Felder erweitert werden?

https://et.training/video/674/embedded-analytics-in-s4hana-entzaubert

Neben der Entwicklung der Infoprovider zur Datenquelle und die Anlage von kundeneigener Felder innehralb einer View werden hier die ANpassungen der BI Objekte unter anderen mit Eclipse dargestellt. Gerade für Entwickler:innen dürfte dieser Vortrag noch einmal interessant sien.

14:40 - 15:25 Erfahrungsbericht S/4HANA im Controlling

(Martin Munzel (Espresso Tutorials GmbH))

Kurzbeschreibung:

Online - Aufzeichnung:Erfahren Sie aus erster Hand, was Sie bei einer Umstellung von SAP ERP auf S/4HANA im Controlling beachten müssen. Was ist beim Einführungsprojekt zu beachten, welche Fallstricke lauern, was ändert sich konkret für die Anwender?

https://et.training/video/667/erfahrungsbericht-s4hana-im-controlling

Dieser Vortrag geht auf einige Neuerungen im Bereich Controlling unter S/4HANA ein. Sei es nun die unterschiedlichen Bewertungsansätze und die Behandlung von Ledgern der Finanzbuchhaltung im Controlling oder auch notwendige Customizing Einstellungen.

Gerade für manuelle Kostenverrechnung muss daran gedacht werden, dass nun FI und CO zusammenwachsen und entsprechende Geschäftsvorfälle auch mit der Belegart in FI und CO zugeordent sind.

Die verschiedenen Arten der Umbuchung von fehlerhaften Belegen vom GUI oder auch aus der FIORI App Manuelle Kostenverrechnung die neben den primären Kostenarten auch sekundäre (mit Ausnahme des Kostenartentyp 43 Leistungsverrechnung) erfasst ist ebenso ein Thema wie die Identifikation von statistschen Buchungen innerhalb der ACDOCA.

Ein weiterer wichtiger Punkt im Controlling ist auch hier die praktische Umsetzung der Planung die mit unterschiedlichen Methoden vorgestellt worden ist.

Ein für mich spannender Punkt war hier auch die Frage der Auswertung ausserhalb der FIORI Oberfläche und die Möglichkeit der Verwendung von Report Painter über die Berichtstabelle ACDOCT als Summentabelle zum Universal Journal.

15:30 - 15:50 Meet The Expert - Martin Munzel

Da für mich das Thema Berichtswesen und Controlling ebenfalls wichtig ist, hatte ich hier direkt die Q&A ebenfalls besucht.

Derzeit gibt es noch keine Planungs-Fiori Apps (auch nciht als GUI/4 HTML) so dass hier entweder im SAP GUI oder über die anderen Wege eine Planung erfolgen können.

Die Abbildung vom Obligo ist im extended Ledger in der ACDOCA für Obligo und Materialnummer vorhanden. Ansosnten findet sich die Mittelbindung als Plandatum in der ACDOCP.

Technisch bucht die KP06 weiterhin auf die alten CO Tabellen, die auch weitehrin ausgelesen werden können. Die neue Tabelle ACDOCP kann nur per Excelupload oder embeded BW gefüllt werden. Interessant für Kunden, die weder BW noch BPC im Einsatz haben.

Innerhalb der Cloud, wo ohnehin nur ein Greenfieldansatz zur Migration möglich ist, sind keine CO Innenaufträge mehr vorhanden sondern nur noch PS Projekte. Wie schon oben erwähnt erfahren die CO Innenaufträge in der onPremise Version keine Weiterentwicklung und dürften dabei, vergleichbar zu den Geschäftsbereichen auch von den bisherigen Entwicklungen wieter genutzt werden.

Kurzer Exkurs:

In den Buchempfehlungen habe ich auch "Projektcontrolling mit SAP PS" von Renata Munzel und Martin Munzel vorgestellt.

Die Möglichkeiten von Report Painter unter S/4HANA hat Martin Munzel auch im Beitrag "Berichte mit Report Painter in SAP S/4HANA auf Basis von ACDOCT" auf fico-forum.de beschrieben, wo ebenfalls weitere Anregungen ergänzt werden.

15:30 – 16:15 S/4HANA Innovationen basierend auf Erweiterungsledgern

(Dirk Echterhoff (ConVista Consulting AG))

Kurzbeschreibung:

Online - Aufzeichnung:Dirk Echterhoff wird Ihnen das Erweiterungsledger-Konzept in S/4HANA erläutern und Ihnen zeigen, wie Sie Erweiterungsledger im System einrichten und nutzen können. Darüber hinaus werden Innovationen wie das Predictive Accounting vorgestellt, die sich die Funktionsweise von Erweiterungsledgern zu Nutze machen.

https://et.training/video/663/s4hana-innovationen-basierend-auf-erweiterungsledgern

16:20 - 17:05 Das neue Bank Account Ledger in S/4HANA OP2020

(Christian Million (ConVista Consulting AG))

Kurzbeschreibung:

Online - Aufzeichnung:SAP bietet mit dem im vergangenen Monat erschienen Release von SAP S/4HANA OP2020 neue Möglichkeiten für Innovation, Automation, Analytics und Customer Experience. Neben zahlreichen Neuerungen in den Bereichen Manufacturing, Sales oder Supply Chain soll es in diesem Vortrag um den Bereich Finance und speziell die Veränderungen im Bank Account Ledger gehen. Diese versprechen eine Vereinfachung der Strukturen, ein höheres Maß an Automation und eine Effizienzsteigerung im Bereich der Verwaltung der Kontenstruktur. Dies wird durch die Reduktion von Hauptbuchkonten als Bankkonten realisiert. In SAP S/4HANA OP 2020 wird die Verwendung von zentralen Bankabstimm- und Verrechnungskonten für die Zahlungsprozesse und die Buchung von Kontoauszügen eingeführt.

https://et.training/video/680/das-neue-bank-account-ledger-in-s4hana-op2020

Mit der onPremise Version 2020 gibt es auch eine Änderung im Berecih der Bankbuchhaltung. Bisher musste für jedes Bankkonto auch ein eigenes Hauptbuchkonto und entsprechende Zahlungen über Verrechnungskonten erfolgen. Hierdurch gibt es, bei umfangreichen Zahlungsverkehr eine Vielzahl von Hauptbuchkonten und entsprechenden Pflegeaufwand.

Die Neuerung ist nun, dass mehrere Bankkonten nun Hauptbuchkonten und Verrechnungskonten zugeordnet weden können, so dass es hier Untertypen für die Bankverrechnungskonten quasi als Satelleiten der Bankverrechnungskonten gibt.

Konkret bedeutet dieses, dass physische Bankkonten nicht mehr zwingend 1:1 in der Hauptbuchhaltung angelegt sein müssen und dieses zur Verschlankung des Kontenrahmens führen kann.

Ebenso ist der Workflow zur Zahlung nun mit weiteren Berechtigungen zur Prüfung versehen. Unter anderen gibt es hier das Berechtigungsobjekt F_BKPF_BEB mit einer passenden Berechtigungsgruppe.

Interessant kann hier auch die Abbildung des Lebenszyklus eines Bankkontos im SAP System sein (von der Eröffnung bis zur Kündigung und Schließung).

17:10 Diskussionsrunde zum Stand von S/4HANA Finance

Besonders spannend beim derzeitigen Stand von SAP Projekten zeigt sich die Auswirkung von Corona auf einzelne SAP Projekte:

- Software Entwicklung

- Mehr Telefonkonferenzen

- SCRUM Teams nicht mehr vor Ort sondern virtuell zusammen

- Internetprobleme beim Arbeiten von daheim

- Vertrieb

- Kaum Unterschiede, da global und virtuell aufgestellt

- Regelmäßiger sozialer Austausch per Videokonferenzsoftware

- Beratung

- Kaum Auswirkungen, da IT Budget meistens ohnehin fixe Komponenten, jedoch teilweise Verschiebungen bei Projektbudgets

- Vertrieb

- Höhere Nachfrage bei digitalen Produkten

Was die Migration bzw. Umstieg auf S/4HANA nabelangt gibt es hier mittlerweile einige Branchen mit laufenden S/4 Systemen und derzeit auch einige Anfragen zum Wechsel

Die Verschiebung der Wartung von ERP bis zu 2027/2030 hat aber tatsächlich einige Migrationspläne in Unternehmen verschoben.

Seitens der SAP wird auch schon ein EHP 9 angekündet sowie kleinere Updates die bspw. über die DSAG und entsprechende Hinweis für ERP kommuniziert werden.

Was die Public Cloud anbelangt ist es so, dass hier teilweise noch eine starke Zurückhaltung aus unterschiedlichen Gründen gegeben ist. Neben Datenschutz ist dieses auch eine Frage der Zugänge in manchen Ländern in denen derzeit noch kein Zugang vorhanden ist. Ferner ist bei einer Public Cloud und öffentlich betrieben Plattform auch das Problem, dass bspw. über Nacht ein Update eingespielt wird und keine individuelle Strategie für Updates vereinbart werden kann.

Ferner zeigt sich, dass hier in der Cloud auch individuelle Anforderungen mit den definierten Standard zu harmonisieren sind und zumindest in der Cloud Version "nur" die FIORI Oberfläche genutzt werden kann.

Fazit

Im Vorfeld der Planung hatte ich am ersten Tag folgende Punkte erwartet:Highlights für mich sind an diesen tag sicherlich der Blick auf die Nueerungen im Controlling aber auch dei Weiterentwicklungen im Bereich Berichtswesen und Änderungen im Release 2020. Was mich ebenfalls jedes Jahr aufs Neue beeindruckt ist der hohe Praxisbezug und welche Personen hier Vorträge halten, die oft auch schwierige Themen selsbt für Menschen, die nicht tagein tagaus damit zu tun haben.

Insbesondere der Erfahrungsbericht zu S/4HANA im Controlling hat mir besonders gut gefallen und auch die praktischen Einführungen sowie ein Ausblick auf die Neuerungen haben Lust und Neugierde auf die kommenden Tage gemacht.

Das Konzept von "Meet the expert" war eine echte Bereicherung und ich freue mich schon einige Punkte hier mitgenommen zu haben.

FICO Forum Infotage Digital 2020 - Artikelübersicht

Meine Eindrücke und Erfahrungen, sowie die weiterführenden Informationen zu den FICO Forum Infotagen in 2020 habe ich in folgende Artikeln näher beschrieben:- "Rückblick auf die FICO Forum Infotage Digital 2020 - virtueller ☕ und wie ist so eine digitale Transformation eines Community Events"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 1. Tag 📝 u.a. S/4HANA Finance, Anlagenbuchhaltung, neue Bank Account Ledger und Controlling"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 2. Tag 📦 u.a. Zahlungsverkehr, SAP Migration, Allokation LOG"

- "Rückblick auf die FICO Forum Infotage Digital 2020 - 3. Tag 💼u.a. XRechnung, Group Reporting, Geschäftspartner Migration"

Aktuelles von Andreas Unkelbach

unkelbach.link/et.reportpainter/

unkelbach.link/et.migrationscockpit/

Keine Kommentare - Permalink - SAP