14:35 Uhr

Traffic Spam oder Möglichkeiten einer IP-Sperrliste für Webangebote

Entsprechend erstaunt war ich, dass dann eine einzelne IP plötzlich fast 1 Gigabyte an Datenmengen durch Zugriff und Senden verursacht hat und es sich dabei nicht um einen Proxy-Server einer Hochschule handelt. Letzteres wäre ja erklärbar, da ich doch die Vermutung habe, dass einige Besuchende dieser Seite aus den Hochschulumfeld kommen.

Ein intensiverer Blick ins Serverlogfile offenbarte dann auch noch, dass diese IP immer wieder ein und dieselbe Seite aufgerufen hatte um hier möglicherweise Kommentare zu einen Blogartikel abzusetzen.

Datenschutz bei IP Adressen in Logfiles

Wie in der Datenschutzerklärung zu dieser Seite festgehalten, werden beim Besuch auf dieser Seite grundsätzlich Daten sehr sparsam und wenn möglich anonymisiert erfasst. Eine Ausnahme stellen hier die Logfiles des Servers da (siehe Abschnitt "V. Allgemeine Daten".

Die tatsächlichen Logfiles werden seitens des Webhoster regelmäßig gelöscht und die zugrundeliegenden Daten aus technischen aber auch abrechnungstechnischen Gründen zur Verfügung gestellt.

Somit werden diese Daten gem. § 37 BDSG nur zu Zwecken Sicherheit (bspw. Vermeidung von DDOS Angriffen oder Spamvermeidung) aber auch zu Abrechnungszwecken gegenüber meinen Webhoster erhoben.

Eine dauerhafte Zuordnung von Person und IP (Profilerstellung) ist daher hier nicht möglich und in der Statistik erhalte ich für Daten außerhalb des Zeitraums der Logfiles (nach wenigen Tagen) nur den vorhandenen Traffic der Seite. Eine Auswertung wer welche Seite besucht hat ist mir hier nicht möglich.

Für eine ausführliche Analyse der Besuchendendaten nutze ich eine anonymisierte Version von Google Analytics (siehe Datenschutzerklärung zum Punkt "VII. Google Analytics")

Maßnahmen gegen Kommentarspam im Blog

Da ich hier tatsächlich Schutzmaßnahmen gegen Blogkommentarspam ergriffen habe werden hier allerdings keine Kommentare abgesetzt sondern die IP oder das Skript scheitert immer wieder beim Versuch eben solche abzusetzen. Im Artikel des ctMagazin "Was Ihr so meint - Mit Kommentaren im eigenen Blog umgehen" sind einige Möglichkeiten des Verhinderns von Spam-Kommentaren auf technischer Ebene vorgestellt. Einen Teil dieser Anregung hat mir Claudia (gerne nutze ich hier die Gelegenheit das Buch "PHP für dich" zu empfehlen) glücklicherweise auch in diesen Blog umgesetzt :-).

Taschenbuch 383915409X

Für etwa 17,90 € bei Amazon bestellen

ebook/Kindle B00BYIPZDY

Für etwa 10,99 € bei Amazon bestellen

Eine ausführliche Beschreibung ist unter "PHP für dich, Version 2014: So einfach war PHP-lernen noch nie!" zu finden.

Trafficanalyse einzelner IP

Trotzdem bleibt hier der ansteigende Traffic auf der Seite, so dass ich mich entschlossen habe diese IP entsprechend einen Zugriff aufs Blog zu sperren.

Hierzu musste ich jedoch als erstes sehen um welche IP es sich handelt und ob diese tatsächlich mit SPAM in Verbindung steht oder tatsächlich einen berechtigten Grund hat regelmäßig auf der Seite nachzusehen. Ein Blick in die Serverstatistik ist hier sehr hilfreich. Alternativ könnte man per Excel oder anderen Tools das Logfile des Servers auswerten.

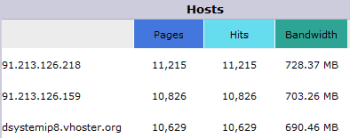

Am frühen Nachmittag sah meine Statistik wie folgt aus:

Hier hatten also einzelne IP (oder Server) eine Datenmenge von rund um die 700 MB an einen Tag abgerufen. Das entspricht (wie in der Statistik angegeben) etwa 11.215 Seiten und entsprechend viele Zugriffe.

IP Sperren okay, aber bitte nicht FEEDLY :-)

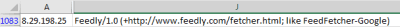

Nun stellts ich allerdings die Frage, wo eine ebensolche IP zuzuordnen ist und ob es sich dabei um eine gute oder eher weniger gute URL handelt. Als Beispiel möchte ich natürlich nicht Feedly als RSS Reader (siehe meinen Artikel "Infotainment oder Nachrichtenapps für Android" davon abhalten meine Seite zu besuchen.Hier gibt Feedly selbst zur Auskunft, dass sich die IP Adresse ihres Crawler von Zeit zu Zeit ändert, so dass dieser eher am Useragent "user-agent: Feedly/1.0." zu identifizieren ist.

Glücklicherweise sind obige IP Adressen nicht mit Feedly in Verbindung zu setzen , was der Blick in ein aktuell vorliegendes Logfile offenbart.

Entsprechend stellt sich die Frage, was hinter obiger IP Adresse steckt.

Hier kann ich dann tatsächlich die von Heise Netze betriebene IP Spam Listenabfrage empfehlen. Auf der URL heise.de/netze/tools/spam-listen/ können mehrere Listen abgefragt werden, ob die entsprechend kritische URL schon bekannt ist.

Zugriffsperre für einzelne IP Ranges

Danach können in der .httaccess Datei des Webspace diese IP durch folgende Regeln gesperrt werden.Dabei können konkrete IP Adressen oder auch Bereiche gesperrt werden. Als Beispiel könnte die Uni Gießen durch 134.176.247.... vom Zugriff auf dieser Seite komplett gesperrt werden...was ich aus hoffentlich nachvollziehbaren Gründen nicht möchte.order allow,deny

Deny from BADIP

allow from all

Die Pflege einer solchen umfangreichen httaccess Einstellung kann sehr umfangreich sein. Daher empfinde ich es als einen großartigen Service dass die Firma "BeforeSunrise Internetagentur e.K." auf der Seite ip-bannliste.de einen Service betreibt in der eine umfangreiche Bannlist für sogenannte "bad bots" betrieben wird.

Die Liste beinhaltet IP-Adressen und Adressbereiche (IP Ranges), die über das simple einzubinden einer .htaccess-Datei keinen Zutritt zu Ihren Onlineangeboten mehr erhalten. Interessant dabei ist, dass die Liste als Service auch eine Autoupdate Funktion beinhaltet, so dass diese regelmäßig aktualisiert werden kann.

Daneben kann im Angebot aber auch die aktuelle Liste direkt eingesehen werden um diese im eigenen Angebot zu nutzen.

Aktuelles von Andreas Unkelbach

unkelbach.link/et.reportpainter/

unkelbach.link/et.migrationscockpit/

10:49 Uhr

Berechtigungen zur Ausführung von SAP Query (Transaktion SQ00 oder eigene Z/Y Transaktion) und Einbindung im Berechtigungskonzept und Berichtswesen

Als eine schnelle Lösung möchte ich hier zwei Möglichkeiten darstellen.

Hier sollte immer die Frage geklärt werden, welche Berechtigungen zum Ausführen oder Nutzen von SAP Query (siehe "Grundlagen Kurzeinführung und Handbuch SAP Query") genutzt werden soll.

Innerhalb des Abschnitts "1.2. Berechtigungsrollen für Query" bin ich hier auch auf unterschiedliche Rollen zum reinen Ausführen einer Query (zum Beispiel über die Transaktion SQ00) und den Erstellen der Query eingegangen.

Vorschlag: Berechtigungsrolle zum Ausführen von SAP Query

So würde eine Rolle zum Ausführen von SAP Query natürlich die Berechtigung für SQ00 (Berechtigungsobjekt S_TCODE)und folgende Berechtigungsobjekte enthalten.Daneben bedarf es folgender Berechtigungen:

S_TABU_DIS

ACTVT Aktivität 03

DICIBERCLS Tabellenberechtigung *

S_DEVELOP

ACTVT Aktitivität 03

DEVCLASS Paket $0, T*, Y*, Z*

OBJTYPE Objekttyp DOMA, DTEL, ENQU, LDBA, INDX, MCID, MCOB, SHLP. SQLT, SQTT, STRU, TABL, TABT, TTYP, TYPE, VIEW, VIET

P_GROUP Berechtigungr.ABAP/4Program *

S_QUERY

ACTVT

Hier reicht das reine Vorhanden des Beechtigungsobjektes aus, ohne dass hier ein Berechtigungsfeldwert einzutragen ist.

Natürlich sollte dieser Vorschlag noch mit vorhandenen Berechtigungskonzepten abgestimmt werden. Inhaltlich ist dieses ohnehin ein Thema, wo verschiedene Abteilungen (und Keyuser) intensiver und harmonisch mit der SAP Basis Abteilung sich abstimmen sollten.

Von daher ist es auch nicht weiter verwunderlich, dass sich auch manche Blogs ausschliesslich mit den Fragen rund um Berechtigungen und entsprechende Konzepte beschäftigen.

Eine entsprechende Schulung im Bereich Berechtigungswesen kann sicherlich auch in das Fortbildungskonzept der einzelnen Fachabteilungen eingebunden werden.

Sicherlich sollte man darauf achten, dass sich sowohl das Berechtigungskonzept als auch die Frage, welche Art von Berechtigungen im Zusammenhang mit gewünschten Berichtswesen um hier auch solche Fragestellungen zu berücksichtigen.

Diese Themen wurden auch im Artikel "Unterschiedliche Auswertungsmöglichkeiten im Controlling (Report Writer, Recherchebericht, SAP Query) und natürlich Excel ;-)" angesprochen.

Hier sind als Thema Report Writer / Report Painter (siehe auch "Grundlagen Kurzeinführung und Handbuch Report Painter Report Writer" ) Recherchebericht, SAP Query und natürlich Query und nicht zu vergessen, das liebste Spielzeug aller Controller Excel (wodurch auch viele Artikel innerhalb der Rubrik "Office" geklärt sind.

Alternative: Transaktion für einzelne Query anlegen und diese im Menü hinterlegen

Eine interessantere Alternative ist dabei für einzelne Query eine eigene Transaktion wie im Artikel "Transaktion anlegen (Report, Parameter) bspw. für SAP Query / Unterschied Parameter- oder Reporttransaktion" beschrieben anzulegen.Ebenso bin ich im Artikel "SAP Query als kundeneigene Transaktion mit Berechtigungen für Tabellenberechtigungsgruppe, Tabellen und Reporttransaktion vergeben" auf dieses Thema eingegangen.

Eine spannende Option wäre dann tatsächlich auf diese Weise Query, Report Painter/Writer und andere Berichte in ein kundeneigenes Menü wie im Artikel "Benutzereigene SAP Menüs (Favoriten, Benutzermenü, Bereichsmenü)" beschrieben einzubauen. Diese sind dann auch über Berechtigungen beziehungsweise Rollen einzelnen Usern zuweisbar.

Hinweis:

Eine kurze Einführung in das Thema SAP Query habe ich im Artikel

"Grundlagen Kurzeinführung und Handbuch SAP Query" beschrieben und hoffe Ihnen hier eine Einführung ins Thema bieten zu können.

Aktuelle Schulungstermine Rechercheberichte mit SAP Report Painter

unkelbach.link/et.reportpainter/

20:52 Uhr

Welche User haben die Berechtigung zur Auswertung einer bestimmten Kostenstelle oder Innenauftrag?

Benutzerinformationssystem (SUIM)

Grundsätzlich können, meiner bescheidenen Meinung nach, alle Fragen zur Auswertung rund um das Berechtigungswesen über die Transaktion SUIM (Benutzerinformationssystem) beantwortet werden. Inhaltlich handelt es sich hierbei um einen Teilausschnitt des SAP Menü (wie auch im Artikel "Benutzereigene SAP Menüs (Favoriten, Benutzermenü, Bereichsmenü)" im Abschnitt Bereichsmenü beschrieben), welches statt über die Transaktion SUIM auch im normalen SAP Menü unter- Werzeuge

- Administration

- Benutzerpflege

- Infosystem

Für eine Fragestellung "Wer hat Berechtigungen eine Kostenstelle (zum Beispiel 1040000 für die Abteilung Controlling) auszuwerten oder aber wer darf ein bestimmtes Projekt auswerten?".

Zur Beantwortung dieser Frage kann eine Auswertung der Benutzer nach Berechtigungswerten verwendet werden. Dieser Bericht mit der Transaktion S_BCE_68001397 ist innerhalb des Benutzerinformationssystem (SUIM beziehungsweise im entsprechenden Bereichsmenü) unter:

- Benutzer

- Benutzer nach komplexen Kriterien

- nach Berechtigungswerten

Berechtigung zur Auswertung einer Kostenstelle

Von der Handhabung her kann nun als Berechtigungsobjekt K_CSKS "CO-CCA: Kostenstellen-Stamm" oder noch besser K_REPO_CCA "CO-CCA: Reporting auf Kostenstellen / Kostenarten" eingetragen werden.Nach Bestätigung des Berechtigungsobjekt mit ENTER kann im Feld "KOSTL - Kostenstelle" die auszuwertende Kostenstelle eingtragen werden.

Berechtigung zur Auswertung von Innenaufträgen oder Fonds im Haushaltsmanagement

Sollen stattdessen Berechtigungen auf Projekte (im Sinne von Innenauftrag oder Fond) überprüft werden bietet sich im Modul Controlling (CO) das Berechtigungsobjekt K_ORDER "CO-OPA: Allgemeines Berechtigungsobjekt für Innenaufträge" an. Hier kann über den CO-OM Verantwortungsbereich nach Kostenstelle oder Innenauftrag gesucht werden, dabei sind Innenaufträge vorrangestellt mit OR* abzufragen.Gerade im öffentlichen Dienst dürfte aber auch das Modul PSM-FM (Public Sector Management - Haushaltsmanagement) eingesetzt werden. Hier werden Projekte auf Fonds abgebildet. Diese sind im Grunde analog zu Innenaufträgen zu betrachten (so wie auch Finanzstellen als Gegenstück zu Kostenstellen betrachtet werden können.

Für eine Auswertung bieten sich die Berechtigungsobjekte F_FICA_FCD "Haushaltsmanagement Fonds" oder F_FICA_FTR "Haushaltsmanagement Finanzbudgetkonto" an die direkt als Berechtigungfeld FOND anbieten wo dieser direkt eingetragen werden kann.

Ergebnisliste komplexe Benutzer nach komplexen Kriterien (Berechtigungsfeldwerten)

Im Ergebnis wird eine Liste aller User mit der entsprechenden Berechtigung ausgewiesen.Über die Schaltfläche Rollen erhält man ferner auch noch eine Liste aller diesen Usern zugeordneten Berechtigungsrollen, so dass hier eine einfache Auswertung möglich ist.

Fazit

Auch wenn es (sicherlich) ein umfangreiches Berechtigungskonzept gibt in dem auch die einzelnen Berechtigungen der jeweiligen User oder zumindest der Rollen festgehalten sind, können solche Auswertungen auf eine sehr schnelle Weise technisch direkt Auskunft darüber geben, wer für ein bestimmtes Objekt entsprechende Berechtigungen inne hat. Entsprechend hilfreich ist es, besonders für Keyuser, sich auch mit Fragen aus den Beeich Berechtigungen auszukennen.Ich werde vermutlich im Laufe der Zeit auch noch weitere Bücher aus den Bereich Berechtigungen vorstellen (siehe Buchempfehlungen), aber bis dahin kann ich schon einmal das Buch "SAP ® Handbuch Sicherheit und Prüfung. Praxisorientierter Revisionsleitfaden für R/3-Systeme" empfehlen. Aber auch in der Flatrate von Espresso Tutorial sind Bücher zum Thema Berechtigungen zu finden :-).

Daneben beschäftigen sich auch einige von mir gerne gelesene und auch an dieser Stelle empfohlene SAP Blogs mit den Themenschwerpunkt Berechtigungen.

Der Vollständigkeit halber möchte ich natürlich auch auf einige eigene Artikel rund um das Thema Berechtigungswesen in SAP hinweisen:

- "SAP Basis Basic oder dank SU53 oder ST01 Trace fehlende Berechtigungen finden"

- "SAP Query: Berechtigung (organisatorisch und technisch)"

- "SAP BC: Personalkontenberechtigungen"

- "SBWP: Berechtigungen Allgemeine Ablage"

- "Belegartberechtigung F_BKPF_BLA"

- "Infotypberechtigung anhand Personalteilbereiche"

- ...

Entsprechend würde ich auch anderen Keyusern das Thema Berechtigungen empfehlen, da es doch immer wieder einige Fragestellungen aus diesen Bereich gibt, die so mit wenigen Schritten im System und nicht per Dokumentensuche zu beantworten sind. Die ernsthafte Beschäftigung mit der Frage, welche Berechtigung Keyuser (oder Poweruser) erhalten sollen ist nicht nur für die Revision des Berechtigungswesen, Datenschutz und verschiedene damit verbundene Tätigkeiten relevant beziehungsweise zu klären sondern sollte sich auch Gedanken darum machen, welche Tätigkeiten entsprechende Benutzer im SAP System erhalten sollen.

Abschlussarbeiten im SAP S/4HANA Controlling (📖)

Für 29,95 direkt bestellen

Oder bei Amazon ** Oder bei Autorenwelt

20:15 Uhr

Barcode EAN bzw. GTIN Prüfziffer mit Excel berechnen, Code erstellen und per App einscannen

Zur Digitalisierung von Belegen werden im Rechnungswesen die entsprechenden Buchhaltungsbelege mit einen Barcode versehen der über einen Scanner eingelesen wird, wodurch die im Barcode hinterlegte Nummer (vergleichbar eines EAN Code) in das Buchhaltungssystem übergeben und dadurch später der eingescannte Beleg zugeordnet werden kann. Hierzu wird der Code über eine Scanpistole eingelesen.

Alternativ kann auch der Code händisch eingetragen werden. Allerdings ist unterhalb des Barcode nur die ID aber nicht die Prüfziffer eines zehnstelligen Codes eingegeben. Somit stellen sich hier zwei Fragen.

- Kann, zum Beispiel. für ein Testsystem ein gültiger Barcode errechnet werden?

- Wie kann der Code ohne Scannpistole am Rechner eingelesen werden?

Beide Fragen möchte ich in diesen Artikel erläutern. Danach möchte ich noch auf weitere Anwendungsgebiete von Barcodes bzw. QR Code eingehen.

Gütigen Barcode berechnen (Prüfziffer nach Modulo 10 Berechnung mit Gewichtung 3)

Der verwendete Barcode besteht aus einer, je nach Codeart unterschiedlichen Länge an Zeichen und endet mit einer Prüfziffer.

Zur Überprüfung der Prüfziffer werden die einzelnen Ziffern des hinter den Barcode befindlichen Zahlenwerte beginnend mit der vorletzten Zahl von rechts nach links abwechselnd mit 3 und 1 multipliziert und danach die einzelnen Produkte addiert werden. Die Prüfziffer berechnet sich dabei durch das sogenannte "Modulo 10 Berechnungsverfahren mit der Gewichtung 3". Hierzu wird die Differenz aus der ermittelten Produktsumme und den nächsten Vielfachen von 10.

Innerhalb Excel kann dieses über die REST Funktion ermittelt werden. Für eine zwölfstellige EAN ist dieses im Artikel "EAN-Prüfziffer berechnen" auf excelformeln.de beschrieben.

Hierbei wird über eine Matrixformel die Multiplikation mit 3 und 1 durch ein Array aus Zeilen gelöst.

Hierbei werden sowohl für die einzelnen zu verwendeten Ziffern aus der vorgegebenen Zahl als auch für die Erhebung der Faktoren 3 und 1 eine entsprechende Matrix aus den einzelnen Zellen genommen.

Statt dessen kann in einer Formel natürlich auch direkt die Ziffern und die Faktoren 1 und 3 verwendet werden.

Nehmen wir an, dass der EAN Code aus 9 Ziffern besteht und die 10. Ziffer dann tatsächlich die Prüfziffer nach oberen Schema wäre.

Hier kann dann die Formel, ausgehend von einen neunziffrigen Wert in Zelle $A$1 wie folgt aufgebaut werden:

=REST(10-REST(SUMMENPRODUKT((TEIL($A$1;{1;2;3;4;5;6;7;8;9};1))*{3;1;3;1;3;1;3;1;3});10);10)

Durch diese Formel wird durch die Restwertberechnung zu 10 eine passende Prüfziffer aus einer vorgegebenen neunstelligen Zahl ermittelt.

Natürlich wäre es wesentlich schöner, wenn die Länge der Ziffer dynamisch berechnet werden kann, aber dass gebe ich doch lieber als Artikelanregung an clevercalcul weiter (siehe weiter unten) ;-).

Um die einzelnen Rechenschritte nachvollziehen zu können, kann dieses anhand der fiktiven Codenummer 130719789 nachvollzogen werden

Position |

1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| Ziffer | 1 | 3 | 0 | 7 | 1 | 9 | 7 | 8 | 9 |

| Faktor | 3 | 1 | 3 | 1 | 3 | 1 | 3 | 1 | 3 |

| Produkt | 3 | 3 | 0 | 7 | 3 | 9 | 21 | 8 | 27 |

| 1. Summenprodukt (A) | 81 | ||||||||

| 2. Nächstes Vielfache von 10 (B) | 90 | ||||||||

| B - A | 9 | ||||||||

| Gültiger Barcode nach Verfahren | 1307197899 | ||||||||

Somit kann ein entsprechend gültiger Barcode auch errechnet werden.

Technisch betrachtet handelt es sich hierbei um einen Barcode nach "2/5 Interleaved" und ist in der Norm ISO/IEC 16390 spezifiziert. Oftmals findet man auch die Bezeichnung ITF für Interleaved 2 of 5 − Interleaved Two of Five (siehe Abschnitt in der Wikipedia). In unseren Fall hat der Code eine Gesamtlänge von 10 Zeichen, so dass dieser auch als ITF-10 bezeichnet werden kann. Dieser wird dann von einen Scanner erkannt und direkt ins Buchhaltungssystem als Eingabe übergeben.

Dynamische Länge von Artikelnummern und Prüfziffern berechnen.

In meinen Beispiel ist dieses für eine vorgegebene Länge mit 9 Zeichen + 1 Prüfziffer erläutert worden. Im Artikel "Wie du dynamisch die Prüfziffer eines Barcodes berechnest" hat Gerhard Pundt eine alternative Verfahrensweise beschrieben, die mir auch durch das Beispiel der ISBN besonders gut gefallen hat.Gerade da meistens die Codes innerhalb einer Größenordnung von 9 bis 14 Ziffern vorliegen ist diese Methode wesentlich schöner zu verstehen als die bei Excelformeln.de "EAN-Prüfziffer berechnen " unter Zuhilfenahme der Funktion ZEILE() berechneten Werte mit einer Länge() des Ausgangswertes anzupassen :-)))Einlesen von Barcodes mit App statt Scanpistole

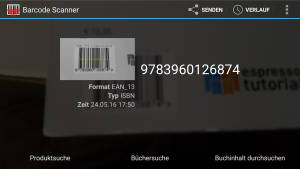

Zur Umsetzung kann jedoch auch eine App verwendet werden und der Code dann per Hand eingegeben werden. Hierzu kann ich die App Barcode Scanner empfehlen, welche ich im folgenden Abschnitt ausführlicher vorstellen möchte.

Barcode Scanner

Marketlink Kurzbeschreibung:

Der Barcode Scanner erkennt verschiedene Codes (u.a. EAN, ISBN oder auch QR Codes) und kann diese entsprechend umwandeln. Teilweise setzen auch andere Programme auf diese Funktion auf.

Dieses hat den Vorteil, dass so auch die im Artikel "Android App: Buchverwaltung MyBookDroid (Android App zum Bücherarchivieren mit ISBN Scanner)" vorgestellte App zur Verwaltung der heimischen Bibliothek sich der Möglichkeit des Scan von ISBN Codes bedienen kann.

Nachdem die App erfolgreich installiert und gestartet wurde kann anhand der Kamera der zu scannende Code gesucht werden.

Hierbei wird zur Unterstützung ein helles Rechteck angezeigt innerhalb dessen der Barcode positioniert werden soll.

Relativ schnell wird der entsprechende Barcode dann auch umgewandelt, wie am Beispiel der ISBN zu sehen ist.

Da es sich beim Code um die 13-stellige EAN-13/GTIN-13 nach dem System GS1 (genauer ISBN oder ISSN) wird automatisch in der App diese mit Büchern verbunden, so dass gleich eine Buchsuche angeboten wird.

Entsprechend hilfreich kann dieses auch sein um den EAN Code von anderen Produkten (Lebensmittel, Elektronik, ..) zu lesen. Besonders hilfreich ist dieses natürlich auch, da hier diese Informationen dann auch geteilt beziehungsweise an eine andere App weiter gegeben werden kann.

QR Code und Anwendungsgebiete

Eine besondere Form der Barcode sind die sogenannten QR Code. Dieser wurde von der japanischen Firma Denso Wave entwickelt und war ursprünglich für die Logistik in der Automobilproduktion des Toyota-Konzern verwendet. Die Verwendung des QR-Codes ist lizenz- und kostenfrei und kann für verschiedene Anwendungsgebiete verwandt werden.Verschiedene Anwendungsgebiete sind hier in Verbindung mit einem QR Code Generator möglich.

Auf der Seite goqr.me können für eigene Anwendungszwecke entsprechende Codes generiert werden.

Dabei sind einige der Möglichkeiten:

- URL - um eine Internetseite zu hinterlegen

- TEXT - für eine einfache Textnachricht

- VCARD - für eine Visitenkarte

- SMS - als Vorlage für eine SMS

- CALL - für einen Telefonanruf

- GEOLOCATION - für einen Standort

- EVENT - für einen Termin

- EMAIL - für eine E-Mail

- WIFI - für WLAN Zugangsdaten

Gerade mit letzteren Punkt bieten solche QR Codes eine tolle Alternative zu NFC Tags an (siehe Artikel "NFC Tags zum Steuern von Smartphones unter Android nutzen").

In der ct 10/2016 ist im Artikel "WLAN-Butler Raspberry Pi als Gäste-WLAN-Automat" ein spannendes Projekt mit Verwendung eines generierten QR Code für WLAN vorgestellt.

Steuersoftware für das Steuerjahr 2024

Lexware TAXMAN 2025 (für das Steuerjahr 2024)

WISO Steuer 2025 (für Steuerjahr 2024)

* Als Amazon-Partner verdiene ich an qualifizierten Käufen über Amazon.

15:50 Uhr

Darstellung einzelner Projektphasen von der Freigabe bis zum Abschluss eines Innenauftrags anhand einer Query mit Ausgabe GESPERRT aber auch Abschlussdatum

Gerade bei Projekten mit fester Laufzeit ist es wichtig, festzulegen, wie am Projektende mit Buchungen verfahren werden soll. Teilweise kann hier einfach ein Auftrag gesperrt werden (wodurch keine Buchung mehr möglich ist) allerdings kann es gerade im Rahmen einer Plankopie erforderlich sein etwaige Innenaufträge auch wieder zu entsperren, so dass eine Planabrechnung noch erfolgen kann. Eine bessere Idee ist es da die von SAP vorgesehenen Phasen eines Innenauftrag (Eröffnung, Freigabe, Technisch abgeschlossen,Abgeschlossen) zu verwenden. Somit ist auf einen Blick klar, dass hier tatsächlich das Projekt beendet (abgeschlossen) ist und nicht nur zeitweise (zum Beispiel da ein Sachverhalt geklärt werden muss bevor Buchungen erfolgen) gesperrt ist.

Hierzu ist es sinnvoll tatsächlich einen Arbeitsworkflow zu definieren (vergleichbar zum "Workflow Kostenstelle und Innenaufträge (Module CO, PSM)") oder auch die einzelne Arbeitsschritte und Vorgehensweise in einer "Ereignisgesteuerte Prozesskette in DIA darstellen (weitere Objekte einfügen)" darzustellen. Wobei hier das Projektende entsprechend zu ergänzen wäre. Hier ist allerdings, wie an vielen anderen Stellen des Berichtswesen, auch die entscheidende Frage, wie weit eine Dokumnentation gehen sollte.Insbesondere sollte auch der Buchhaltung (sowohl in der Finanzbuchhaltung als auch im Controlling) klar sein, wo der Unterschied zwischen Status und Sperre bei Projekten gesetzt wurde und welche Idee hinter den einzelnen Status zu sehen ist.

Phasen eines Auftrag bzw. Status

Diese hat gleichzeitig auch den Vorteil, dass hier nur ein Status für die einzelnen Phasen inklusive Datum hinterlegt sind.Die für die einzelnen Phasen eines Innenauftrages mittels X = JA markierten Felder sind:

- AUFK-PHAS0 - Phase 'Auftrag eröffnet'

- AUFK-PHAS1 - Phase 'Auftrag freigegeben'

- AUFK-PHAS2 - Phase 'Auftrag technisch abgeschlossen'

- AUFK-PHAS3 - Phase 'Auftrag abgeschlossen'

Daneben sind die einzelnen Datumsfelder wie folgt in der Tabelle AUFK hinterlegt:

- AUFK-IDAT1 - Freigabedatum

- AUFK-IDAT2 - Technisches Abschlußdatum

- AUFK-IDAT3 - Abschlußdatum

Je nach gewählten Status sind einzelne betriebswirtschaftliche Vorgänge erlaubt beziehungsweise unterbunden. Eine ausführliche Beschreibung der einzelnen Status ist auch im Buch "Schnelleinstieg ins SAP Controlling" (ISBN: 9783960126874) erläutert. Innerhalb der Stammdaten eines Innenauftrages (z.B. über die Transaktion KO03 oder KO02) kann über die Registerkarte Steuerung im Standard das Feld Status eingesehen werden. Sofern Sie über SPRINGEN->STATUS gehen bekommen Sie zum aktuellen Status auch die jeweils erlaubten betriebswirtschaftlichen Vorgänge hinterlegt.

Exkurs: Customizing Statusverwaltung / Statusschemata und Anwenderstatus / Betriebswirtschaftliche Vorgänge

Neben den vom SAP System vorhandenen vorgegebenen Status inklusive der entsprechenden Zuordnungen können im Customizing aber auch eigene "Anwenderstatus" festgelegt werden, die über ein Statusschema auch eigene Anwenderstatus festlegen, die hier ebenfalls einzelne betriebswirtschaftlichen Vorgänge festlegen und eine Vorgangssteuern je Statusschema zuordnen.

Hierbei finden Sie die einzelnen Funktionen im Customizing (Transaktion SPRO) unter

- Controlling

- Innenaufträge

- Auftragsstammdaten

- Statusverwaltung

- Statusschemata definieren (Transaktion OK02)

Hier sind die einzelnen Status in einer Reihenfolge festgelegt, so dass in der Stammdatenverwaltung hier auch zwischen den einzelnen Status hin und her geschaltet werden kann. Über SPRINGEN->VORGANGSSTEUERUNG können nun einzelne betriebswirtschaftlichen Vorgänge hinterlegt werden.

In der Definition der Auftragsart (Transaktion kot2_opa) kann nun das Statusschema hintelregt werden. Jeder dieser Statusschema ist dann entsprechenden Objekten so zum Beispiel "Innenauftrag" zugeordnet.

Selbst angelegte Anwenderstatus werden jedoch nicht wie im Artikel "" beschrieben in der Tabelle JEST (siehe Artikel "Änderungsbelege zu Systemstatus (JEST) bei Innenaufträgen per Query auswerten" oder "SAP Query: Systemstatus CO Innenauftrag"sondern in der Tabelle TJ30 "Anwenderstatus" hinterlegt.

Sollten Sie eigene Anwenderstatus definieren wollen, kann es hilfreich sein sich vorab darüber klar zu werden, welche einzelne betriebswirtschaftlichen Vorgänge beim jeweiligen Status erlaubt bzw. unterbunden werden sollen. Ferner ist ein wesentlicher Punkt auch eine entsprechende Prozessdokumentation und vor allem auch Durchführung eines entsprechenden Ablaufsplan für die einzelnen Phasen eines Projektes welches als Innenauftrag abgebildet wird.

Auswertung Query über einzelne Phasen eines Projektes

Neben der bisherigen Auswertung von Auftragsstammdaten (siehe zum Beispiel der Artikel "Query über COEP, AUFK und FMFINCODE für Einzelposten Istkosten Innnenauftrag mit Stammdaten aus CO und PSM-FM sowie Spalten für Ertrag und Aufwand - Erster Teil Infoset als Datengrundlage" im Abschnitt "Zusatzfeld Gesperrt (Sperrkenzeichen auswerten)" ausführlicher geschildert) kann nun aber auch die einzelnen Phasen des Projektes abgebildet werden.Zur Auswertung kann aus den schon in den bisherigen Stammdatenlisten verwendeten Infoset die eingangs erwähnten Felder AUFK-PHAS3 (Status abgeschlossen) und AUFK-IDAT3 (Abschlussdatum) mit in der Grundliste der Query aufgenommen werden.

Nun kann das Setzen des Sperrkennzeichen eines Innenauftrag für kurzfristige Buchungssperren gesetzt werden und für tatsächlich abgeschlossene Projekte auf den Status ABGS gewechselt werden, wodurch auch tatsächlich keine weiteren Buchungen mehr möglich sind. Das kurzfristieg Sperren ist dadurch weiterhin über BEARBEITEN->SEPRRE->SETZEN möglich, wohingehend der Status Abschluss im Reiter Steuerung bzw. im Abschnitt Status durch Wechsel des jeweiligen Status gewählt werden kann. Daneben kann durch die Felder Antragsdatum, Arbeitsbeginn und Arbeitsende relativ genau die Laufzeit eines Projektes ausgegeben werden.

Eine stark vereinfachte Stammdatenliste für Innenaufträge (lediglich basierend auf der Tabelle AUFK) könnte dabei wie folgt aufgebaut sein:

Innerhalb der Query werden nun auf folgende Felder der einzelnen Tabellen (bzw. Zusatzfelder) des Infosets Zugriff genommen beziehungsweise in der Grundliste zugewiesen. Hierbei ist L als Listenfeld und S als Selektionsfeld zu verstehen.

Die Felder werden hier in der Reihenfolge angegeben, wie diese dann auch in der Query ausgegeben werden sollen:

Auftragsstammdaten AUFK

Auftragsart (S) AUFK-AUART

Auftragsnummer (L,S) AUFK-AUFNR

Kurztext (L) AUFK-KTEXT

Verantwortliche Kostenstelle (L,S) AUFK-KOSTV

Profitcenter (L,S) AUFK-PRCTR

Antragsdatum (L) AUFK-USER5

Arbeitsbeginn (L,S) AUFK-USER7

Arbeitsende (L) AUFK-USER8

Antragssteller (L) AUFK-USER0

Verantwortlicher (L) AUFK-USER2

Abteilung (L) AUFK-USER6

Externe Auftragsnummer (L) AUFK-AUFEX

Auftrag abgeschlossen (L, S) AUFK-PHAS3

Abschlussdatum (L) AUFK-IDAT3

Wie eingangs erwähnt sollte bei diesen Feld die Option "Feld nur ausgeben, wenn <> 0 " aktiviert sein.

Zusatzfelder (die im Infoset angelegt wurden)

Virtuelle Lehreinheit (L) VLE

Gesperrt (L) GESPERRT

Finanzierungszweck (L,S) FINUSE

Die drei Zusatzfelder sind in den folgenden Abschnitten

- "Zusatzfeld VLE zur Darstellung virtueller Lehreinheit aus Teilstring der verantwortlichen Kostenstelle sofern nicht in einen anderen Feld ein Wert steht"

- "Zusatzfeld Gesperrt (Sperrkenzeichen auswerten)"

- "Zusatzfeld ZAUFNR um die Stammdatentabelle FMFINCODE als Zusatztabelle im Infoset einzufügen"

Reihenfolge Selektionsfelder festlegen

Ebenfalls interessant, gerade bei vielen Selektionsfeldern, kann es sein, dass der Aufbau des Selektionsbild auch durch die Reihenfolge Selektionsfelder bei Query ändern beeinflusst werden kann. Dieses ist über SPRINGEN->FELDAUSWAHL->SELEKTIONEN über die Spalte NR. möglich. Hier kann ich nur die Empfehlung aus meiner Studiumszeit weiter geben bei Sortierfeldern Abstände immer in 5er Schritten anzugeben (Erstes Feld bekommt Nummer 5, Zweites Feld Nummer 10, ...). Dieses hat den enormen Vorteil, dass später auch Felder verschoben werden können (zum Beispiel auf Numemr 7) ohne dass hier auch alle anderen Felder geändert werden müssen.Konzeption Prozesse und notwendige Stammdatenfelder

In der Praxis kann es tatsächlich immer einmal wieder vorkommen, dass weitere Felder in der Selektionsliste aufgenommen werden sollen, oder alternativ manche wegen der einfacheren Handhabbarkeit an einer anderen Stelle verschoben werden sollten. Sollten Sie sich neben den einzelnen Projektphasen auch noch weitere Gedanken um die Stammdaten oder Informationen zu einen Innenauftrag machen, kann auch der Artikel "Stammdatenerweiterung von CO-Objekten am Beispiel ergänzende Kostenstelle beim Innenauftrag". Sollten Sie sich gemeinsam Überlegungen über aufzunehmende Felder beziehungsweise neben der Prozessdokumentation auch ein Brainstorming über vorhandene Daten durchführen wollen kann ich auch zum Ordnen der eigenen Gedanke eine Mindmap wie im Artikel "Mindmapping und Sketchnotes im Beruf nutzen für Brainstorming oder Mind Mapping mit XMIND" empfehlen, allerdings müssen sich darauf auch alle Beteiligten einlassen, was bei solchen Methoden nicht immer der Fall ist.Hinweis:

Eine kurze Einführung in das Thema SAP Query habe ich im Artikel

"Grundlagen Kurzeinführung und Handbuch SAP Query" beschrieben und hoffe Ihnen hier eine Einführung ins Thema bieten zu können.

Unkelbach.expert - Ihr Experte für Controlling und Berichtswesen mit SAP

Aktuelle Termine zum Online-Training (Frühjahrkurse 2026) finden Sie hier unter:

"Grundlagen Datenmigration in SAP S/4HANA mit Migrationscockpit und Migrationsobjektmodellierer"

"Rechercheberichte mit SAP Report Painter"

Permalink - Internet